Če ste spletni skrbnik, ki vodi blog ali spletno stran WordPress, verjetno je spletna varnost ena izmed vaših glavnih prioritet. Dokler vaša domena podpira Cloudflare, lahko dodajte WordPress-specifična pravila požarnega zidu Cloudflare da izboljšate varnost vašega spletnega mesta in celo preprečite napade, veliko preden pridejo do vašega strežnika.

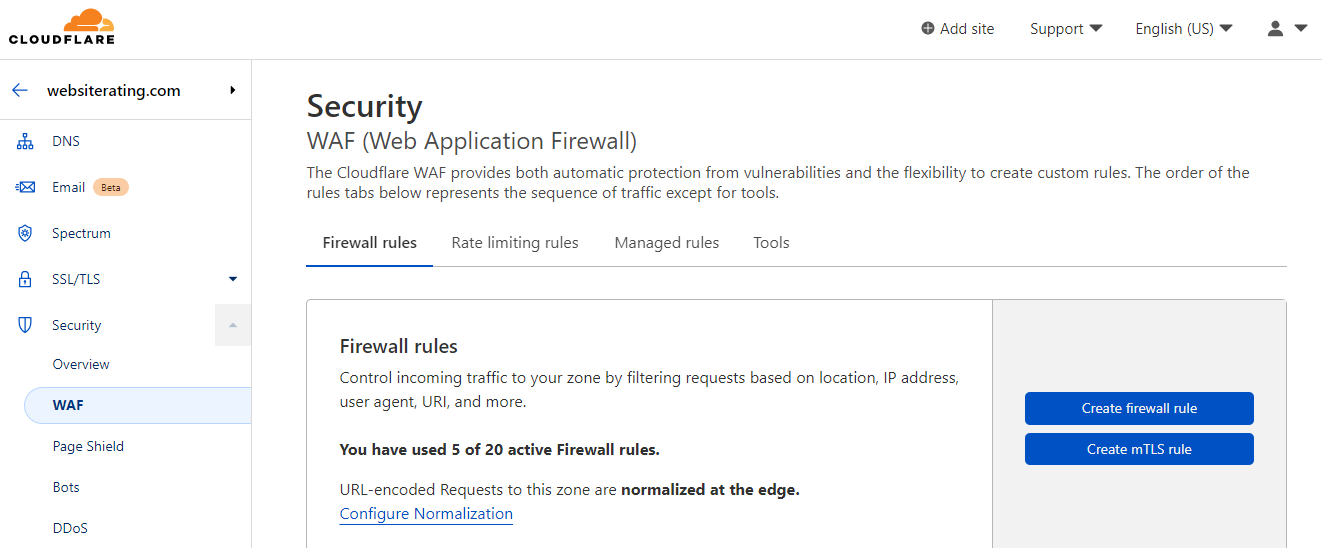

Če uporabljate brezplačen načrt Cloudflare, lahko dodate 5 pravil (pro načrt vam daje 20).

Cloudflare omogoča enostavno in hitro ustvarjanje pravil požarnega zidu, vsako pravilo pa ponuja izjemno prilagodljivost: ne samo, da lahko z vsakim pravilom naredite veliko, ampak je pravila pogosto mogoče združiti in tako sprostiti prostor, da naredite še več.

V tem članku si bom poglobljeno ogledal nekaj različnih pravil požarnega zidu, ki jih lahko uporabite za dopolnitev in izboljšanje WordPress obstoječe varnostne funkcije spletnega mesta.

Povzetek: Kako zaščititi svoje WordPress spletno mesto s požarnim zidom Cloudflare

- Požarni zid spletnih aplikacij Cloudflare (WAF) je programsko orodje, ki vam omogoča zaščito vašega WordPress spletne strani.

- Pravila požarnega zidu Cloudflare vam omogočajo črni ali beli seznam zahtev glede na prilagodljiva merila, ki jih določite.

- Da ustvarite nepredušno zaščito za vašo WordPress spletna stran, s storitvijo Cloudflare lahko: svoj naslov IP uvrstite na seznam dovoljenih, zaščitite svoje skrbniško območje, blokirate obiskovalce glede na regijo ali državo, blokirate zlonamerne robote in napade s surovo silo, blokirate napade XML-RPC in preprečite neželeno pošiljanje komentarjev.

Dodajte svoj naslov IP na seznam dovoljenih

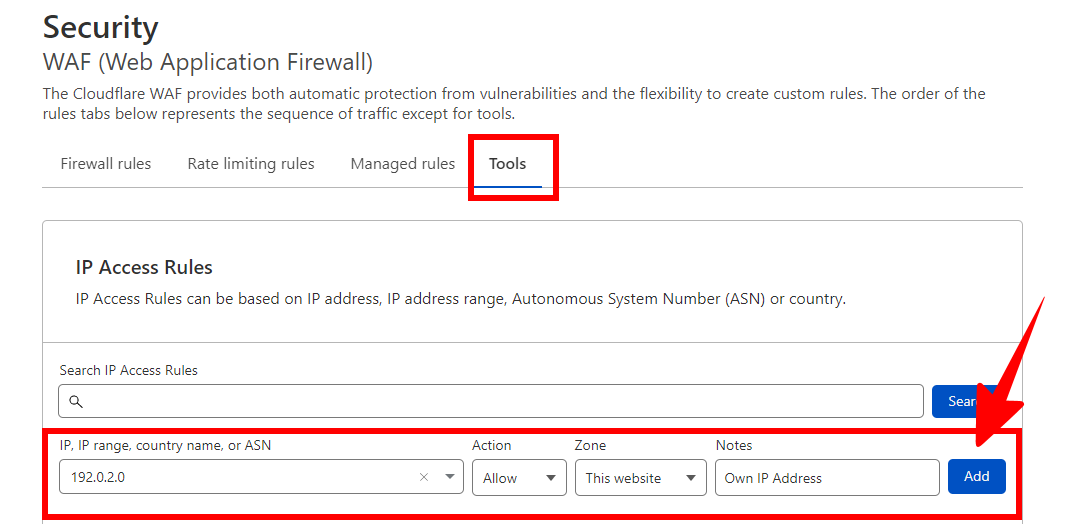

Da bi se izognili težavam na poti, Prvo opravilo na vašem seznamu bi moralo biti dodajanje naslova IP vašega spletnega mesta na beli seznam pred omogočite poljubna pravila požarnega zidu.

Zakaj in kako dati svoj naslov IP na seznam dovoljenih v Cloudflare

To je predvsem zato, ker se lahko znajdete zaklenjeni na svojem spletnem mestu, če se odločite blokirati svoje WordPress skrbniško območje od drugih.

Če želite uvrstiti naslov IP vašega spletnega mesta na beli seznam, pojdite na razdelek Varnost nadzorne plošče Cloudflare in izberite »WAF«. Nato kliknite »Orodja« in v polje »Pravila za dostop IP« vnesite svoj naslov IP ter v spustnem meniju izberite »beli seznam«.

Če želite najti svoj naslov IP, lahko storite a Google poiščite »kaj je moj IP« in vrnilo vam bo vaš naslov IPv4, in če potrebujete svoj IPv6, lahko obiščete https://www.whatismyip.com/

Ne pozabite, da če se vaš naslov IP spremeni, boste morali svoj novi naslov IP znova vnesti/dodati na seznam dovoljenih, da se izognete izgubi dostopa do svojega skrbniškega območja.

Poleg dodajanja natančnega naslova IP vašega spletnega mesta na seznam dovoljenih, lahko se tudi odločite za seznam dovoljenih za celoten obseg naslovov IP.

Če imate dinamičen naslov IP (tj. naslov IP, ki je nastavljen tako, da se nenehno rahlo spreminja), potem je to vsekakor boljša izbira za vas, saj bi nenehno ponovno vnašanje in dodajanje novih naslovov IP na seznam dovoljenih predstavljalo veliko težavo.

Lahko tudi vašo celotno državo na beli seznam.

To je zagotovo najmanj varna možnost, saj potencialno pusti vaše skrbniško območje odprto za napade, ki prihajajo iz vaše države.

Vendar pa če zaradi službe veliko potujete in pogosto dostopate do svojega WordPress spletnega mesta iz različnih povezav Wi-Fi, je uvrstitev vaše države na seznam dovoljenih morda najprimernejša možnost za vas.

Upoštevajte, da bodo vsi naslovi IP ali države, ki ste jih dodali na seznam dovoljenih, izvzeti iz vseh drugih pravil požarnega zidu, zato vam ni treba skrbeti za nastavitev posameznih izjem pri vsakem pravilu.

Zaščitite WordPress Nadzorna plošča (skrbniško območje WP)

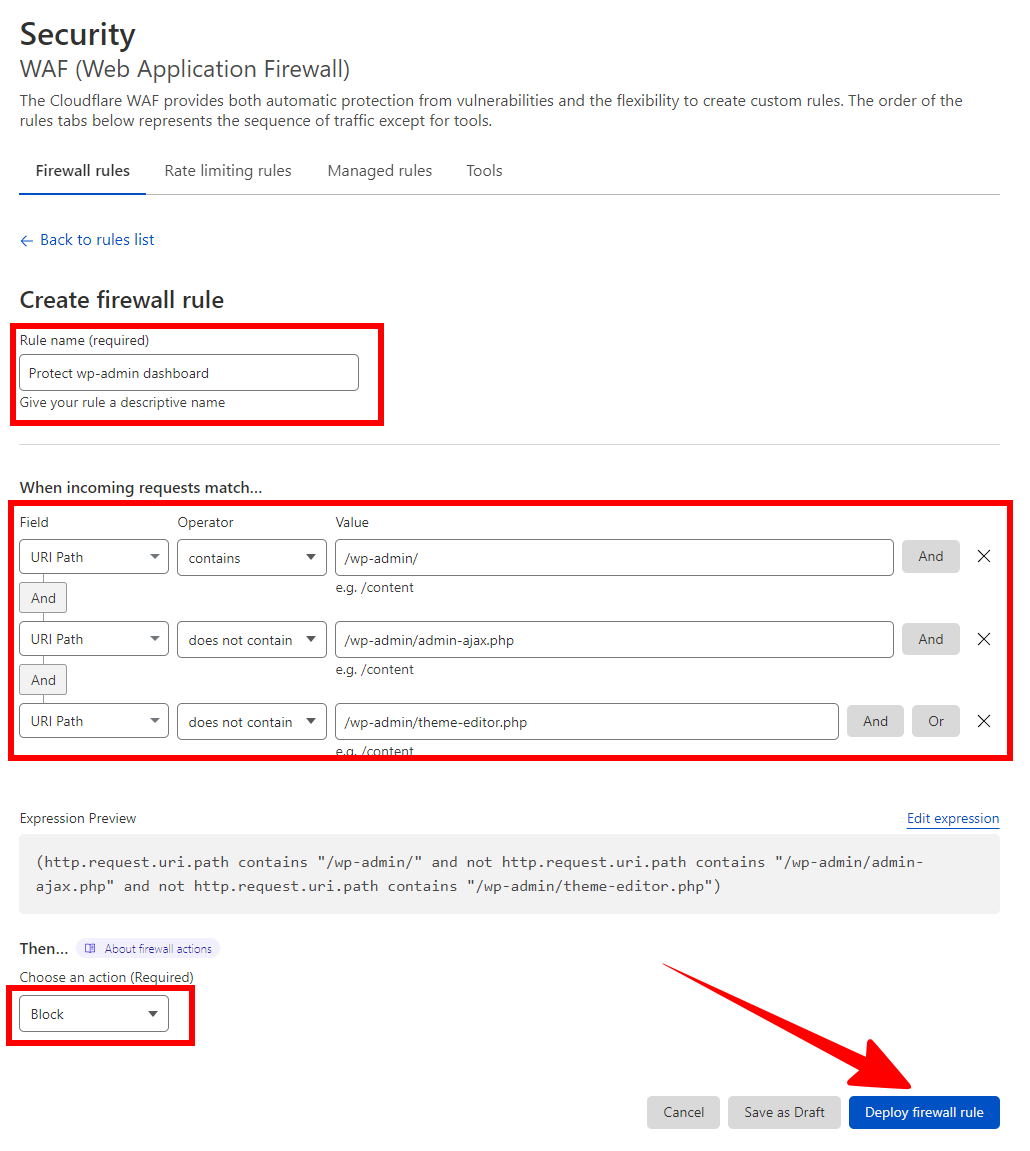

Zdaj, ko ste svoj naslov IP in/ali državo uvrstili na seznam dovoljenih, je čas da trdno zaklenete svojo nadzorno ploščo wp-admin, tako da lahko samo vi dostopate do nje.

Zakaj in kako zaščititi WordPress Nadzorna plošča v Cloudflare

Samoumevno je, da ne želite, da neznani zunanji uporabniki dostopajo do vašega skrbniškega območja in izvajajo spremembe brez vaše vednosti ali dovoljenja.

Kot taka, narediti boste morali pravilo požarnega zidu, ki preprečuje zunanji dostop do vaše nadzorne plošče.

Vendar pa pred zakleneš svojega WordPress armaturna plošča, boste morali narediti dve pomembni izjemi.

- /wp-admin/admin-ajax.php. Ta ukaz omogoča vašemu spletnemu mestu, da prikazuje dinamično vsebino in zato mora za delovanje do njega dostopati od zunaj z določenimi vtičniki. Kot taka, čeprav je shranjena v mapi /wp-admin/, mora biti dostopna od zunaj, če ne želite, da vaše spletno mesto obiskovalcem prikazuje sporočila o napakah.

- /wp-admin/theme-editor.php. Ta ukaz omogoča WordPress za zagon preverjanja napak vsakič, ko spremenite ali uredite temo spletnega mesta. Če tega ne dodate kot izjemo, vaše spremembe ne bodo shranjene in prejeli boste sporočilo o napaki, ki se glasi: »Ni mogoče vzpostaviti povratne komunikacije s spletnim mestom, da bi preverili usodne napake.«

Če želite ustvariti pravilo požarnega zidu, najprej pojdite na Varnost > WAF na nadzorni plošči Cloudflare in nato kliknite gumb »Ustvari pravilo požarnega zidu«.

Če želite dodati te izjeme pri zaščiti območja nadzorne plošče wp-admin, boste morali ustvariti to pravilo:

- Polje: URI pot

- Operator: vsebuje

- Vrednost: /wp-admin/

[IN]

- Polje: URI pot

- Operater: ne vsebuje

- Vrednost: /wp-admin/admin-ajax.php

[IN]

- Polje: URI pot

- Operater: ne vsebuje

- Vrednost: /wp-admin/theme-editor.php

[Dejanje: Blokiraj]

Ko končate, kliknite "Razporedi" da nastavite svoje pravilo požarnega zidu.

Lahko pa kliknete »Uredi izraz« in spodaj prilepite v:

(http.request.uri.path contains "/wp-admin/" and not http.request.uri.path contains "/wp-admin/admin-ajax.php" and not http.request.uri.path contains "/wp-admin/theme-editor.php")

Blokiraj države/celine

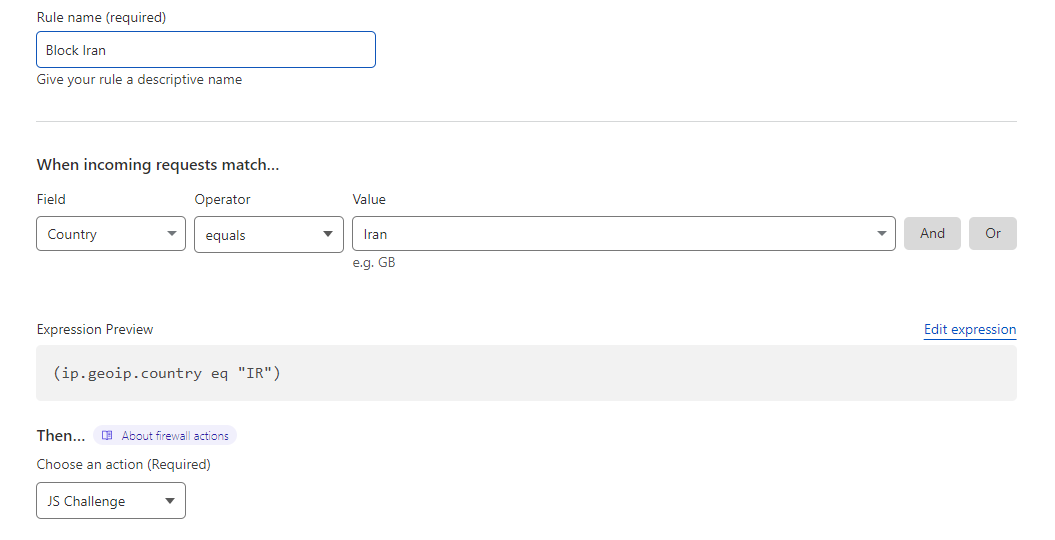

Tako kot lahko državo uvrstite na beli seznam za dostop do skrbniške nadzorne plošče.

Lahko tudi nastavite pravilo požarnega zidu, da države in celo cele celine ne morejo gledati ali dostopati do vašega spletnega mesta.

Zakaj in kako blokirati države/celine v Cloudflare

Zakaj bi morda celotni državi ali celini preprečili dostop do vašega spletnega mesta?

No, če vaše spletno mesto služi določeni državi ali geografski regiji in ni globalno pomembno, potem blokiranje dostopa iz nepomembnih držav in/ali celin je preprost način za omejitev tveganja napadov zlonamerne programske opreme in zlonamernega prometa, ki prihaja iz tujine, ne da bi kdaj blokirali dostop do legitimne ciljne skupine vašega spletnega mesta.

Če želite ustvariti to pravilo, boste morali znova odpreti svojo nadzorno ploščo Cloudflare in iti na Varnost > WAF > Ustvari pravilo požarnega zidu.

Če želite spremeniti nastavitve, tako da dovolite samo določene države, vnesite naslednje:

- Polje: država ali celina

- Operater: "Je v"

- Vrednost: izberite države ali celine, ki jih želite whitelist

(Opomba: če želite dovoliti promet samo iz ene države, lahko kot operater vnesete »equals«.)

Če namesto tega izberete blokiranje določenih držav ali celin, vnesite naslednje:

- Polje: država ali celina

- Operater: "Ni v"

- Vrednost: izberite države ali celine, ki jih želite blok

Opomba: to pravilo se lahko izjalovi, če potrebujete tehnično podporo in je ekipa za podporo vašega spletnega gostitelja v državi ali na celini, ki ste jo blokirali.

Za večino ljudi to verjetno ne bo težava, vendar se morate tega zavedati.

Tukaj je primer, kako preprečiti dostop do vašega spletnega mesta iz določene države, kjer so uporabniki iz te države prikazani a JavaScript izziv preden poskusite dostopati do vašega spletnega mesta.

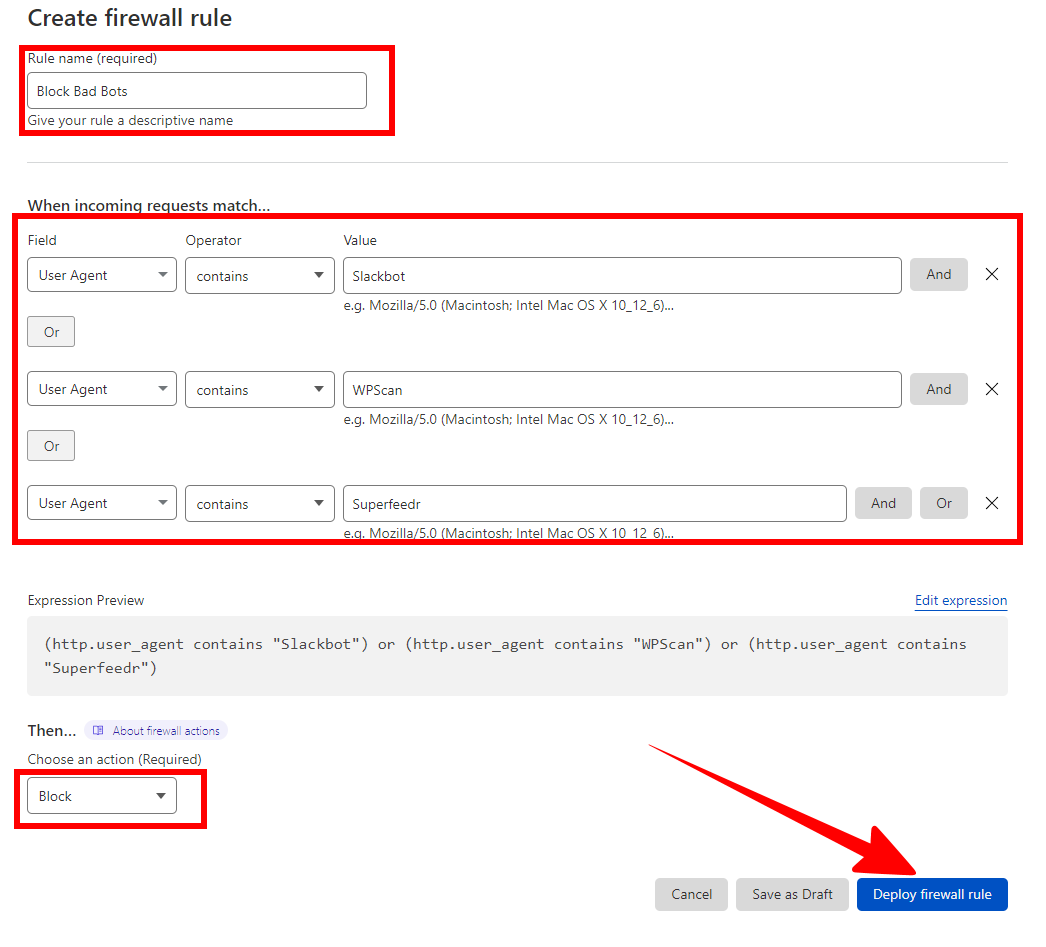

Blokirajte zlonamerne bote

Na podlagi njihovega uporabniškega agenta, Cloudflare vam omogoča blokiranje dostopa zlonamernim botom, ki poskušajo prodreti na vaše spletno mesto.

Če že uporabljate 7G, vam ni treba skrbeti za nastavitev tega pravila: 7G WAF blokira grožnje na ravni strežnika s sklicevanjem na obsežen seznam zlonamernih botov.

Če pa ne uporabljate 7G, boste želeli konfigurirati pravilo požarnega zidu, ki identificira in blokira slabe robote, preden lahko povzročijo kakršno koli škodo.

Zakaj in kako blokirati slabe bote v Cloudflare

Kot običajno, najprej pojdite na nadzorno ploščo Cloudflare in pojdite na Varnost > WAF > Ustvari pravilo požarnega zidu.

Nato nastavite izraz pravila požarnega zidu kot tak:

- Polje: Uporabniški agent

- Operator: »Enako« ali »Vsebuje«

- Vrednost: ime slabega bota ali zlonamernega posrednika, ki ga želite blokirati

Tako kot pri državah, ki blokirajo, je mogoče robote blokirati posamezno po imenu. Če želite blokirati več kot enega bota hkrati, uporabite možnost »ALI« na desni, da dodate dodatne bote na seznam.

Nato kliknite na "Razporedi" ko končate.

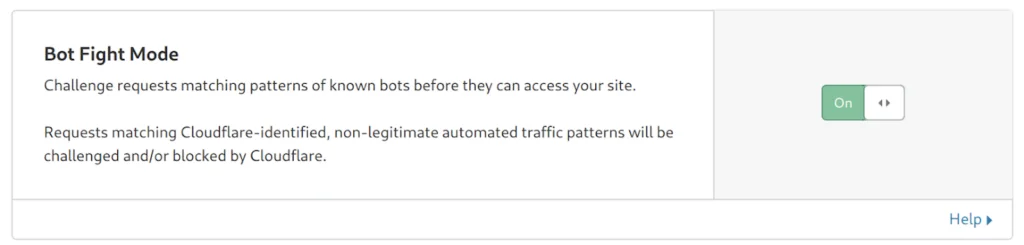

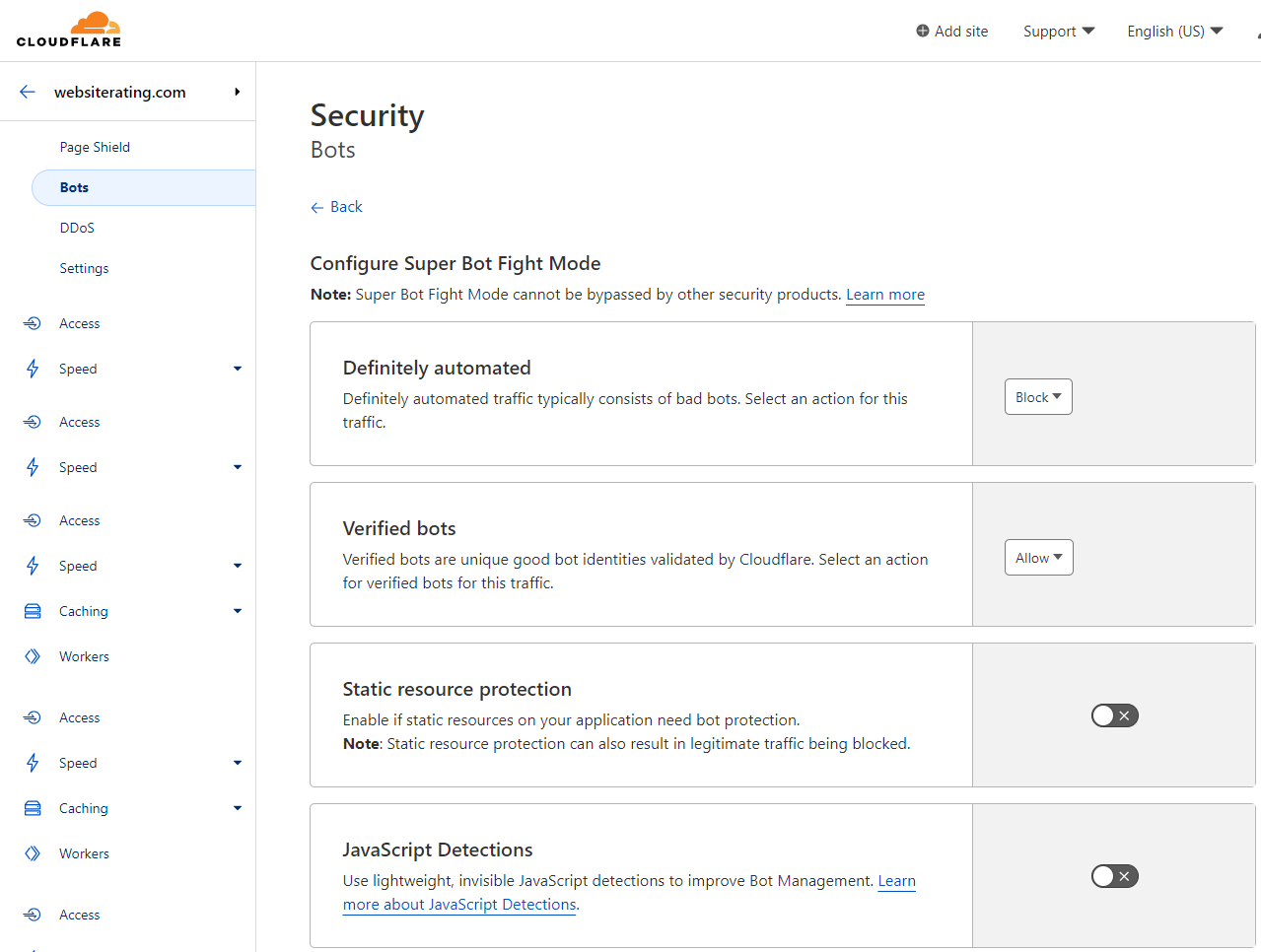

Vendar pa je ročno blokiranje slabih botov postalo odveč, ker se je zagnal Cloudflare "Način boja z boti" za vse brezplačne uporabnike.

in "Super Bot Figth Mode" za uporabnike načrta Pro ali Business.

To pomeni, da so slabi roboti zdaj samodejno blokirani za vse vrste uporabnikov Cloudflare.

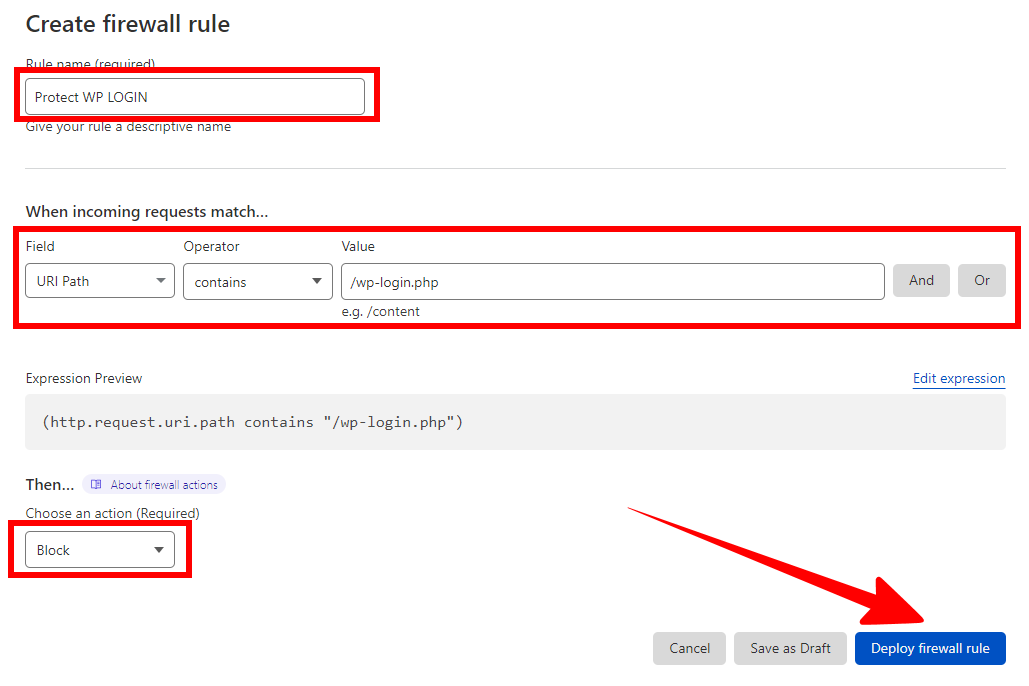

Blokiraj napade s surovo silo (wp-login.php)

Napadi s surovo silo, znani tudi kot napadi wp-login, so najpogostejši napadi, namenjeni WordPress strani.

Pravzaprav, če pogledate dnevnike svojega strežnika, boste verjetno našli dokaze o takih napadih v obliki naslovov IP z različnih lokacij po vsem svetu, ki poskušajo dostopati do vaše datoteke wp-login.php.

Na srečo, Cloudflare vam omogoča nastavitev pravila požarnega zidu za uspešno blokiranje napadov s surovo silo.

Zakaj in kako zaščititi wp-login.php v Cloudflare

Čeprav je večina napadov s surovo silo samodejnih pregledov, ki niso dovolj zmogljivi, da bi jih prebili WordPressobrambe, je še vedno dobra ideja, da določite pravilo, da jih blokirate in pomirite svoje misli.

Vendar pa to pravilo deluje le, če ste edini skrbnik/uporabnik na svojem spletnem mestu. Če je skrbnikov več ali če vaše spletno mesto uporablja vtičnik za članstvo, to pravilo preskočite.

Če želite ustvariti to pravilo, se vrnite na Varnost > WAF > Ustvari pravilo požarnega zidu.

Ko izberete ime za to pravilo, vnesite naslednje:

- Polje: URI pot

- Operator: vsebuje

- Vrednost: /wp-login.php

[Dejanje: Blokiraj]

Lahko pa kliknete »Uredi izraz« in spodaj prilepite v:

(http.request.uri.path contains "/wp-login.php")Ko uvedete pravilo, Cloudflare bo začel blokirati vse poskuse dostopa do wp-login, ki prihajajo iz katerega koli vira, razen vašega IP-ja na beli listi.

Kot dodaten bonus ali ta zaščita deluje in deluje, lahko preverite tako, da pogledate razdelek Cloudflare Dogodki požarnega zidu, kjer bi morali imeti možnost videti zapis vseh poskusov napadov s surovo silo.

Blokiraj napade XML-RPC (xmlrpc.php)

Druga nekoliko manj pogosta (a še vedno nevarna) vrsta napada je an Napad XML-RPC.

XML-RPC je oddaljena procedura, ki kliče WordPress, na katerega lahko napadalci potencialno ciljajo v napadu s surovo silo, da pridobijo poverilnice za preverjanje pristnosti.

Zakaj in kako blokirati XML-RPC v Cloudflare

Čeprav obstajajo zakonite uporabe za XML-RPC, kot je objavljanje vsebine v več WordPress bloge hkrati ali dostop do vaših WordPress spletnega mesta iz pametnega telefona, lahko na splošno uvedete to pravilo, ne da bi vas skrbelo neželene posledice.

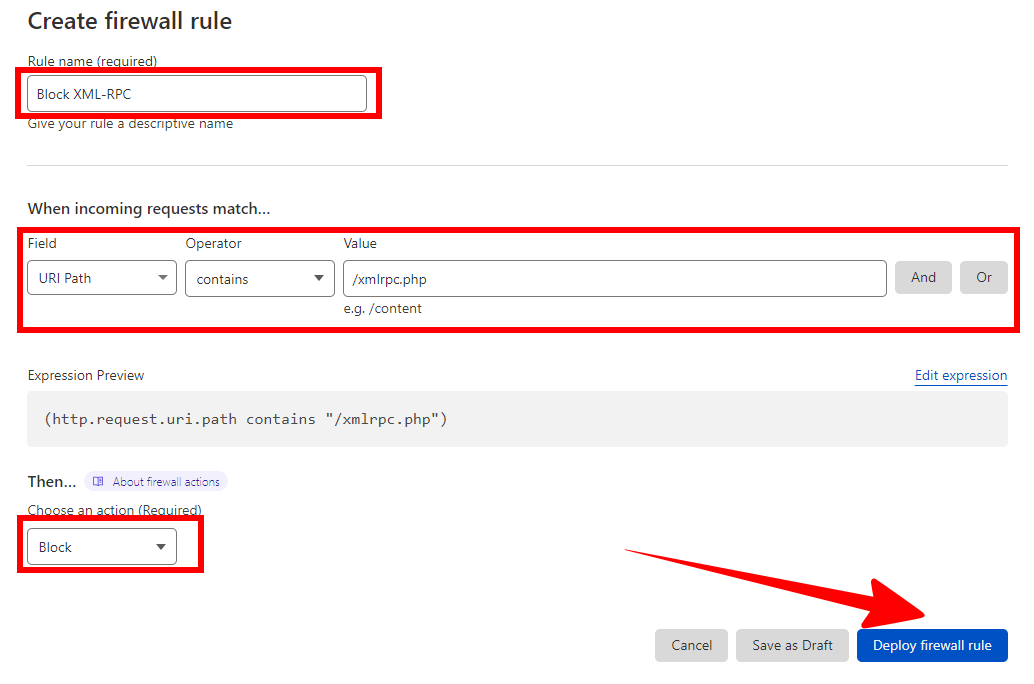

Če želite blokirati napade s surovo silo, ki ciljajo na postopke XML-RPC, najprej pojdite na Varnost > WAF > Ustvari pravilo požarnega zidu.

Nato ustvarite naslednje pravilo:

- Polje: URI pot

- Operator: vsebuje

- Vrednost: /xmlrpc.php

[Dejanje: Blokiraj]

Lahko pa kliknete »Uredi izraz« in spodaj prilepite v:

(http.request.uri.path contains "/xmlrpc.php")In prav tako, z le nekaj preprostimi koraki, ste zaščitili svoj WordPress strani dveh najpogostejših vrst napadov s surovo silo.

Prepreči vsiljeno pošto v komentarjih (wp-comments-post.php)

Če ste spletni skrbnik, je neželena pošta na vašem spletnem mestu le eno od nadležnih dejstev v življenju.

Na srečo, Požarni zid Cloudflare ponuja več pravil, ki jih lahko uporabite za blokiranje številnih običajnih vrst neželene pošte, vključno z neželenimi komentarji.

Zakaj in kako blokirati wp-comments-post.php v Cloudflare

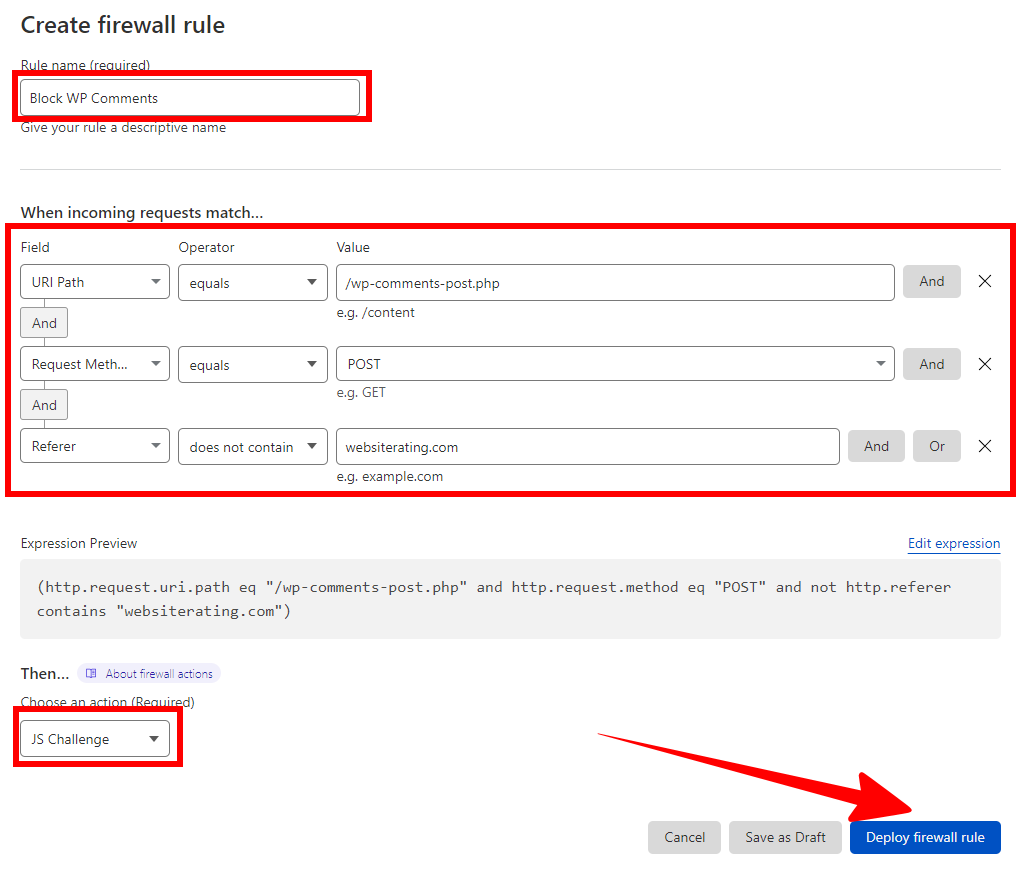

Če je vsiljena pošta komentarjev postala težava na vašem spletnem mestu (ali, še bolje, če želite proaktivno preprečiti, da bi postala težava), lahko omejite wp-comments-post.php, da omejite promet botov.

To se naredi na ravni DNS z Cloudflare JS izziv, način delovanja pa je relativno preprost: vsiljeni komentarji so avtomatizirani, avtomatizirani viri pa ne morejo obdelati JS.

Nato jim spodleti izziv JS in voila – vsiljena pošta je blokirana na ravni DNS in zahteva nikoli ne doseže vašega strežnika.

Torej, kako ustvarite to pravilo?

Kot ponavadi, pojdite na stran Security > WAF in izberite »Create Firewall Rule«.

Poskrbite, da boste temu pravilu dali prepoznavno ime, na primer »Neželeni komentarji«.

Nato nastavite naslednje:

- Polje: URI

- Operator: enako

- Vrednost: wp-comments-post.php

[IN]

- Polje: Metoda zahteve

- Operator: enako

- Vrednost: POST

[IN]

- Polje: Napotnik

- Operater: ne vsebuje

- Vrednost: [yourdomain.com]

[Akcija: JS Challenge]

Pazite, da nastavite dejanje na JS izziv, saj bo to zagotovilo, da bo komentar blokiran brez poseganja v splošna uporabniška dejanja na spletnem mestu.

Ko vnesete te vrednosti, kliknite »Uvedi«, da ustvarite svoje pravilo.

Zaključek: Kako lahko zavarujete svoj WordPress Spletno mesto s pravili požarnega zidu Cloudflare

V oborožitveni tekmi spletne varnosti so pravila požarnega zidu Cloudflare eno najučinkovitejših orožij, ki jih imate v svojem arzenalu.

Tudi z brezplačnim računom Cloudflare lahko uvedete veliko različnih pravil za zaščito svojega WordPress pred nekaterimi najpogostejšimi grožnjami z neželeno pošto in zlonamerno programsko opremo.

Z le nekaj (večinoma) preprostimi pritiski tipk lahko povečate varnost svojega spletnega mesta in omogočite nemoteno delovanje za obiskovalce.

Za več o izboljšanju vašega WordPress varnost spletnega mesta, preverite mojo vodnik za pretvorbo WordPress spletnih mest v statični HTML.

Reference

https://developers.cloudflare.com/firewall/

https://developers.cloudflare.com/fundamentals/get-started/concepts/cloudflare-challenges/

https://www.websiterating.com/web-hosting/glossary/what-is-cloudflare/