At Website Rating, jesteśmy dumni z tego, że dostarczamy aktualnych i rzetelnych informacji o wiodących w branży narzędziach i usługach używanych do zakładania, prowadzenia i rozwijania biznesu internetowego. Oto nasz proces i metodologia oceny i przeglądu narzędzi i usług wymienionych na stronie Website Rating, których używamy do określenia ich rankingów.

Jesteśmy prawdziwymi ludźmi, takimi jak ty. Dowiedz się więcej o zespół odpowiedzialny za websiterating.com tutaj.

Naszym celem jest zapewnienie przyjaznych dla początkujących, dogłębnych recenzji i porównań, aby każdy mógł podejmować świadome decyzje i jak najlepiej wykorzystać swoją obecność online.

Aby to osiągnąć, opracowaliśmy staranny proces przeglądu pomaga nam to zachować spójność, przejrzystość i obiektywizm. Oto jak oceniamy każdy produkt i usługę:

Ważne jest, aby to zauważyć nie przyjmujemy płatności za recenzowanie produktów lub usług. Nasze recenzje są bezstronne i opierają się wyłącznie na naszej ocenie produktu lub usługi. Korzystamy z modelu marketingu afiliacyjnego, co oznacza, że możemy otrzymać prowizję, jeśli kupisz produkt lub usługę za pośrednictwem jednego z naszych linków. Jednakże, nie ma to wpływu na nasz proces recenzji ani treść naszych recenzji. Staramy się dostarczać uczciwych i dokładnych informacji, które pomogą Ci podejmować świadome decyzje przy wyborze produktów lub usług. Możesz przeczytaj nasze oświadczenie dotyczące podmiotów stowarzyszonych tutaj.

Nasz proces oceny

Website Rating's proces oceny obejmuje osiem kluczowych części całego doświadczenia zakupowego użytkownika:

1.) Pkupowanie i pobieranie; 2.) Instalacja i konfiguracja; 3.) Bezpieczeństwo i prywatność; 4.) Szybkość i wydajność; 5.) Kluczowe unikalne cechy; 6.) Dodatki lub bonusy; 7.) Obsługa klienta i 8.) Zasady ustalania cen i zwrotów.

Badamy i analizujemy te obszary, aby tworzyć kompleksowe i wartościowe recenzje. Dotyczy to:

- Usługi hostingowe

- Kreator stron internetowych

- VPN

- Menedżerowie haseł

- Usługi przechowywania w chmurze

- Narzędzia e-mail marketingu

- Konstruktorzy stron docelowych i konstruktorzy ścieżek

Ważne jest, aby to zauważyć chociaż mamy znormalizowany proces recenzji, czasami musimy go dostosować w oparciu o określoną kategorię oprogramowania przeglądamy.

Na przykład podczas przeglądania narzędzia do tworzenia witryn traktujemy priorytetowo przyjazność dla użytkownika i wygląd. Z drugiej strony, przeglądając VPN, skupiamy się na prywatności i bezpieczeństwie. Wynika to z faktu, że różne kategorie oprogramowania mają różne priorytety i cele, dlatego musimy odpowiednio dostosować nasz proces przeglądu.

Ostatecznie naszym celem jest zapewnienie kompleksowych i bezstronnych recenzji, które pomogą użytkownikom w podejmowaniu świadomych decyzji dotyczących oprogramowania, z którego korzystają. Dostosowując nasz proces recenzji do każdej kategorii, możemy zapewnić bardziej szczegółową analizę oprogramowania, podkreślając czynniki, które mają największe znaczenie w danym kontekście.

1. Kupowanie i pobieranie

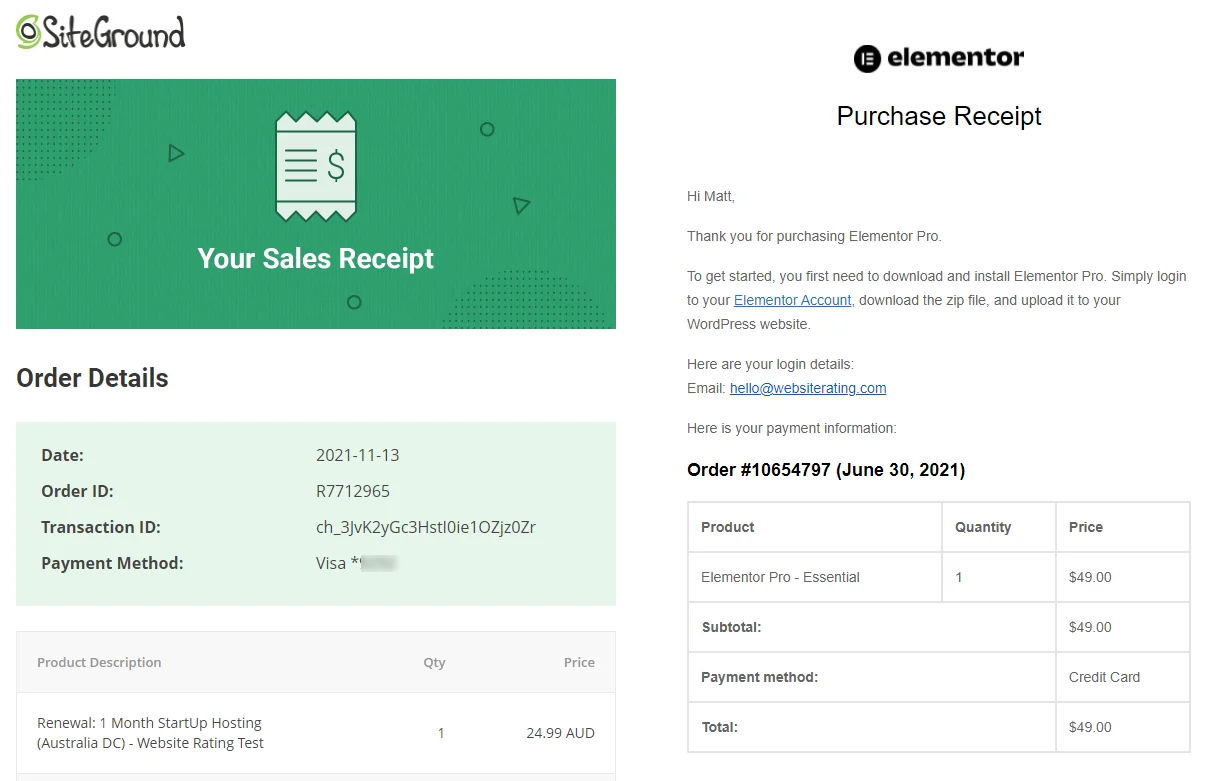

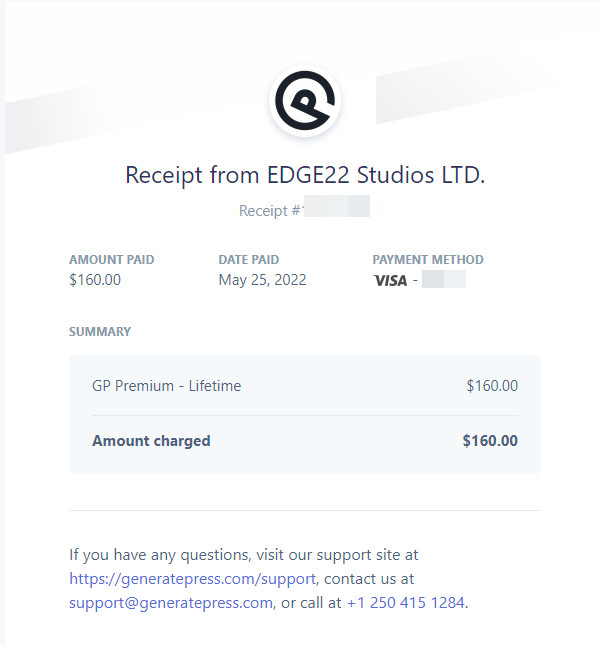

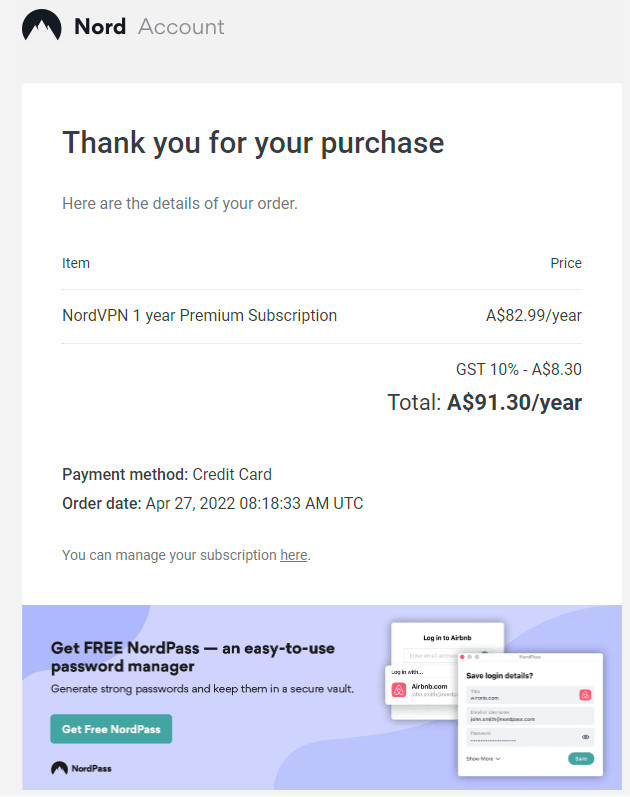

Zaczynamy od wyszukania wszystkich dostępnych planów i zazwyczaj kupujemy te najpopularniejsze. Unikamy korzystania z bezpłatnych wersji próbnych, ponieważ często nie zapewniają one dostępu do całego pakietu. Skupiamy się na pobieraniu i oceniamy rozmiar pliku instalacyjnego, aby poinformować Cię, ile wolnego miejsca potrzebujesz.

Kiedy już zapłacimy za narzędzie, skupiamy się na pobieraniu. Oczywiście korzystanie z niektórych narzędzi nie wymaga pobierania żadnych plików (na przykład niektóre z najlepszych obecnie narzędzi do tworzenia witryn internetowych działają online, co oznacza, że nie ma elementów oprogramowania do pobrania).

Przykład paragonów zakupu narzędzi, z których korzystamy, oraz recenzji na naszej stronie

2. Instalacja i konfiguracja

Na tym etapie uruchamiamy skrypt instalacyjny, dbamy o wszystkie szczegóły instalacji i oceniamy czas potrzebny na wykonanie tej czynności. Zwracamy również uwagę na poziom wiedzy technicznej potrzebnej do pomyślnego przeprowadzenia tego kroku.

3. Bezpieczeństwo i prywatność

Temu krokowi poświęcamy dużo czasu. Badamy zestaw środków bezpieczeństwa i prywatności, które wdraża twórca produktu/dostawca usług, a także jego status zgodności z przepisami.

Jednak określone funkcje bezpieczeństwa i prywatności, których powinieneś szukać, mogą różnią się w zależności od rodzaju rozważanego produktu lub usługi. Na przykład kluczowe kwestie bezpieczeństwa i prywatności w przypadku hostingu internetowego różnią się od VPN, przechowywania w chmurze i menedżerów haseł.

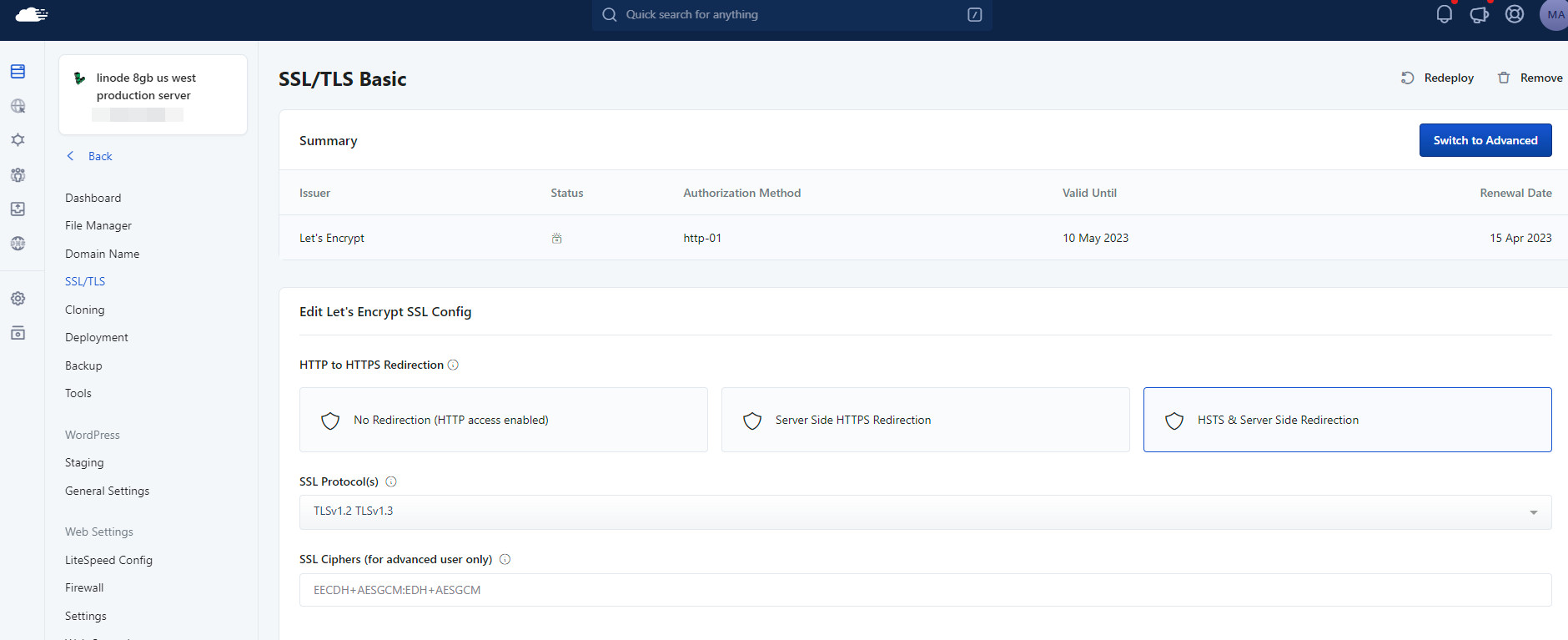

Rozważając funkcje bezpieczeństwa i prywatności w hosting, należy wziąć pod uwagę kilka ważnych czynników:

- Certyfikat SSL/szyfrowanie TLS: Szyfrowanie SSL/TLS jest ważne dla ochrony danych przesyłanych między witryną a jej użytkownikami. Zapewnia, że wszystkie dane wymieniane między przeglądarką użytkownika a serwerem WWW są szyfrowane i bezpieczne.

- Zapora ogniowa: Zapora sieciowa to system bezpieczeństwa sieci, który monitoruje i kontroluje przychodzący i wychodzący ruch sieciowy w oparciu o z góry określone reguły bezpieczeństwa. Pomaga zapobiegać nieautoryzowanemu dostępowi do serwera witryny.

- Ochrona przed złośliwym oprogramowaniem: złośliwe oprogramowanie odnosi się do złośliwego oprogramowania zaprojektowanego w celu uszkodzenia lub wykorzystania systemu komputerowego. Dostawcy usług hostingowych powinni mieć narzędzia do wykrywania i usuwania złośliwego oprogramowania z witryn hostowanych na ich serwerach.

- Kopie zapasowe: Regularne tworzenie kopii zapasowych danych i plików witryny jest niezbędne do odzyskania danych w przypadku naruszenia bezpieczeństwa lub utraty danych.

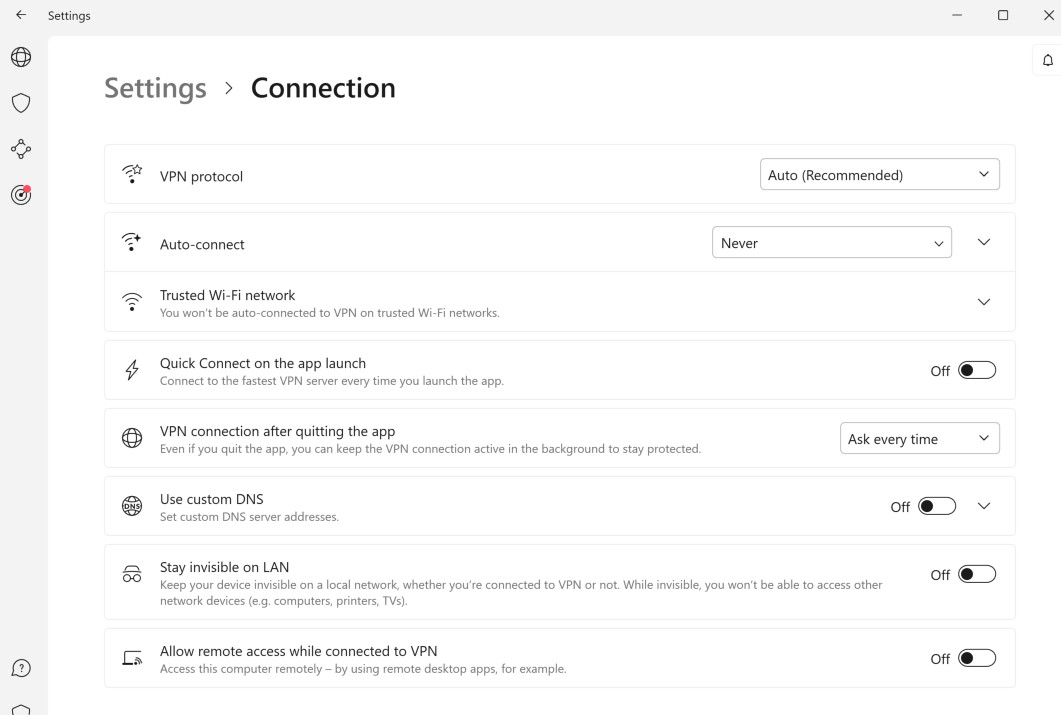

Rozważając funkcje bezpieczeństwa i prywatności w VPN, należy wziąć pod uwagę kilka ważnych czynników:

- Szyfrowanie: Sieci VPN szyfrują cały ruch internetowy między urządzeniem użytkownika a serwerem VPN, co znacznie utrudnia komukolwiek przechwycenie lub podsłuchiwanie ruchu internetowego.

- Protokoły: Protokoły bezpieczeństwa stosowane przez dostawcę VPN mogą znacznie wpłynąć na oferowany poziom bezpieczeństwa i prywatności. Niektóre popularne protokoły to OpenVPN, L2TP/IPSec i PPTP.

- Kill switch: Kill switch to funkcja, która automatycznie rozłącza połączenie internetowe użytkownika w przypadku utraty połączenia VPN. Pomaga to zapobiegać wyciekom danych w przypadku zerwania połączenia VPN.

- Polityka braku dzienników: Polityka braku dzienników oznacza, że dostawca VPN nie prowadzi żadnych dzienników aktywności online użytkownika, co gwarantuje, że nie można do nich prześledzić aktywności użytkownika.

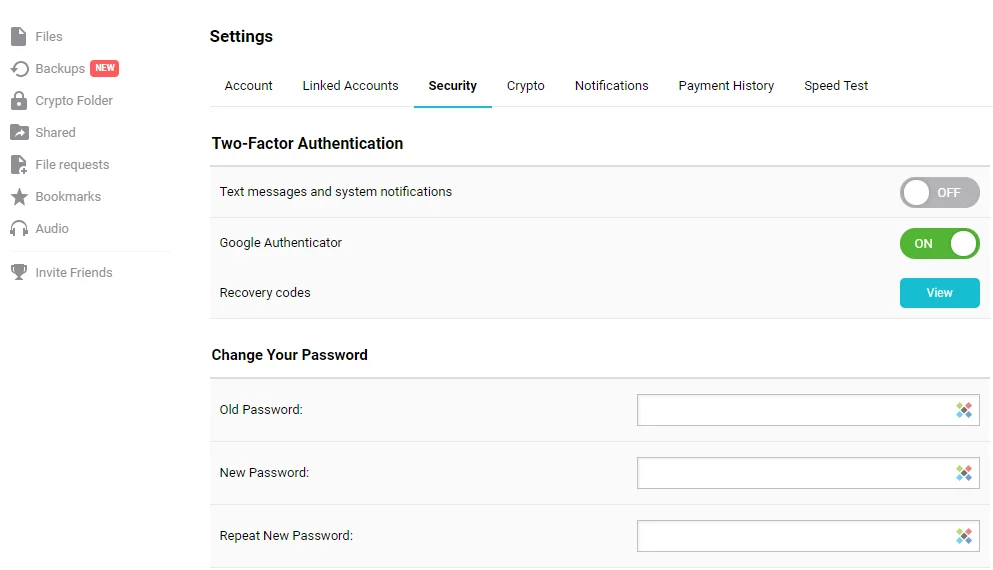

Rozważając funkcje bezpieczeństwa i prywatności w przechowywanie w chmurze, należy wziąć pod uwagę kilka ważnych czynników:

- Szyfrowanie: podobnie jak w przypadku sieci VPN, dostawcy pamięci masowej w chmurze powinni szyfrować wszystkie dane przechowywane na swoich serwerach, aby zapewnić bezpieczeństwo danych użytkowników.

- Uwierzytelnianie dwuskładnikowe (2FA): Podobnie jak w przypadku hostingu internetowego, 2FA dodaje dodatkową warstwę bezpieczeństwa do procesu logowania, wymagając od użytkowników podania dwóch form uwierzytelnienia.

- Kopie zapasowe i odzyskiwanie: Regularne tworzenie kopii zapasowych i solidny system odzyskiwania są niezbędne do odzyskiwania danych w przypadku naruszenia bezpieczeństwa lub utraty danych.

Rozważając funkcje bezpieczeństwa i prywatności w menedżerowie haseł, należy wziąć pod uwagę kilka ważnych czynników:

- Szyfrowanie: Menedżerowie haseł powinni stosować silne szyfrowanie w celu ochrony haseł użytkowników i innych poufnych danych.

- Uwierzytelnianie dwuskładnikowe (2FA): Podobnie jak w przypadku innych narzędzi zorientowanych na bezpieczeństwo, 2FA dodaje dodatkową warstwę bezpieczeństwa do procesu logowania.

- Dzienniki audytu: Dzienniki audytu pozwalają użytkownikom zobaczyć, kiedy i w jaki sposób uzyskano dostęp do ich danych menedżera haseł, pomagając im wykryć nieautoryzowany dostęp do ich kont.

4. Szybkość i wydajność

Szybkość jest królem w świecie online. Przeprowadzamy testy szybkości serwera WWW i uwzględniamy wyniki w naszych recenzjach. Dzieląc się z Tobą wynikami, wyjaśniamy, co oznaczają liczby, i w razie potrzeby przedstawiamy zalecenia dotyczące ulepszeń.

Udostępniając Ci wyniki naszych testów prędkości, wyjaśniamy, co oznaczają liczby i porównujemy je ze średnią branżową dzięki czemu możemy ocenić wydajność firmy hostingowej.

Podczas przeglądania usługi przechowywania w chmurzeskupiamy się na prędkość wysyłaniaThe prędkość pobieraniai oczywiście syncprędkość.

Aby sprawdzić dostępność i szybkość działania monitorowanych przez nas dostawców usług hostingowych, odwiedź https://uptimestatus.websiterating.com/

5. Kluczowe unikalne cechy

Dokładnie badamy główne cechy każdego produktu i oceniamy jego działanie w rzeczywistych sytuacjach. Zapewniamy szczegółowe informacje na temat każdej funkcji i wyjaśniamy, jakie korzyści może ona przynieść.

Na przykład plik usługa marketingu e-mailowego powinien zapewnić ci gotowe, przyjazne dla urządzeń mobilnych i konfigurowalne szablony wiadomości e-mail więc nie musisz tworzyć wiadomości e-mail od podstaw, ale nadal możesz wprowadzać zmiany, aby dopasować je do swojej wizji. Z drugiej strony menedżer haseł powinien zawsze umożliwiać przechowywanie haseł.

Aby pomóc Ci zrozumieć funkcjonalność i wartość ocenianego produktu/usługi, dołączamy zrzuty ekranu z jego kluczowymi funkcjami w odpowiednim przeglądzie. Najczęściej wykonujemy te zrzuty ekranu w narzędziu/aplikacji/platformie, dzięki czemu możesz dokładnie zobaczyć, co otrzymasz, jeśli zdecydujesz się w nie zainwestować.

6. Dodatki

W tym kroku badamy wszelkie dodatkowe funkcje lub dodatki oferowane przez produkt lub usługę. Oceniamy ich przydatność i podpowiadamy, które z nich warto wziąć pod uwagę.

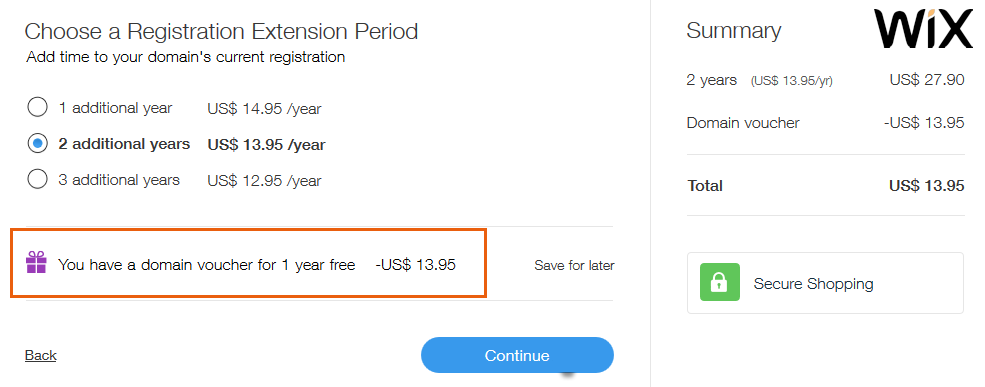

Weźmy na przykład platformy do tworzenia stron internetowych. Pomaganie użytkownikom w tworzeniu pięknych i funkcjonalnych witryn z niewielką lub żadną wiedzą na temat kodowania jest ich głównym celem.

Zazwyczaj osiągają to, udostępniając swoim klientom duży wybór profesjonalnie zaprojektowanych i dostosowywanych szablonów witryn internetowych, intuicyjny edytor „przeciągnij i upuść”, galerię obrazów i narzędzie do blogowania.

Jednakże, dodatki, takie jak bezpłatny hosting, bezpłatne zabezpieczenia SSL i bezpłatna niestandardowa nazwa domeny może znacznie zwiększyć wartość kreatora stron internetowych, ponieważ praktycznie zaoferuje cały pakiet.

7. Obsługa klienta

Obsługa klienta jest kluczową częścią każdego produktu lub usługi. Oceniamy poziom obsługi klienta i oceniamy, jak pomocny i elastyczny jest zespół wsparcia.

Oceniając produkt/usługę, przyglądamy się różnym sposobom, w jaki można skontaktować się z przedstawicielami obsługi klienta danej firmy. Im więcej form obsługi klienta, tym lepiej. Oprócz czat na żywo i pomoc e-mail, cenimy również wsparcie telefoniczne. Niektórzy ludzie chcą usłyszeć głos osoby, która pomaga im rozwiązać ich problemy, zamiast czytać ich słowa.

We określić jakość obsługi klienta firmy zadając swoim agentom wiele pytań, obserwując czas odpowiedzi i oceniając przydatność każdej odpowiedzi. Zwracamy również uwagę na postawę ekspertów, z którymi się komunikujemy. Nikt nie chce prosić o pomoc osoby zimnej lub niecierpliwej.

Obsługa klienta też może być pasywna. Mówimy oczywiście o firmie baza wiedzy w postaci artykułów, samouczków wideo, e-booków i często zadawanych pytań. Zasoby te mogą pomóc w zrozumieniu podstaw i zmniejszeniu potrzeby korzystania z pomocy ekspertów.

8. Polityka cen i zwrotów

Recenzując produkt lub usługę, konieczne jest dokładne zapoznanie się z polityką cen i zwrotów. Ceny mogą się znacznie różnić w zależności od produktów i usług, dlatego ważne jest, aby koszt był rozsądny i konkurencyjny w stosunku do innych podobnych ofert na rynku.

Oprócz oceny cen konieczne jest zapoznanie się z polityką zwrotów. Dobra polityka zwrotów powinna oferować klientom uczciwy i rozsądny okres czasu na wypróbowanie produktu lub usługi i określić, czy jest to dobre dopasowanie do ich potrzeb. Jeśli klient jest niezadowolony z produktu lub usługi, powinien mieć możliwość zażądania zwrotu pieniędzy i łatwego otrzymania zwrotu pieniędzy.

Recenzując produkt lub usługę, dokładnie oceniamy politykę cenową i zwrotów, aby upewnić się, że tak jest sprawiedliwe i rozsądne. Bierzemy również pod uwagę takie czynniki, jak długość okresu zwrotu pieniędzy i wszelkie opłaty związane z przetwarzaniem zwrotów.

Czasami produkt lub usługa może oferować bezpłatny okres próbny lub gwarancję zwrotu pieniędzy. Mogą to być cenne opcje dla klientów, którzy chcą wypróbować produkt lub usługę przed podjęciem decyzji o zakupie. Bierzemy te czynniki pod uwagę przy ocenie polityki cenowej i zwrotów produktu lub usługi.

Podsumowanie

Jak widzisz, my robimy ciężkie rzeczy, więc Ty nie musisz. Nasz niezależny zespół badawczy i przeglądowy bada produkty i usługi od środka, ponieważ nie lubimy wierzyć nikomu na słowo.

Możesz mieć pewność, że ujawnimy wszystkie główne słabe punkty produktów i usług w naszej witrynie, przedstawimy uczciwe rekomendacje i nigdy nie będziemy marnować czasu na narzędzia, aplikacje i platformy, które nie spełniają naszych standardów jakości.