Якщо ви веб-майстер, який веде блог або веб-сайт WordPress, швидше за все, веб-безпека є одним із ваших головних пріоритетів. Якщо ваш домен підтримує Cloudflare, ви можете додавати WordPress- спеціальні правила брандмауера Cloudflare щоб покращити безпеку вашого сайту та навіть запобігти атакам задовго до того, як вони потраплять на ваш сервер.

Якщо ви використовуєте безкоштовний план Cloudflare, у вас є можливість додати 5 правил (професійний план дає вам 20).

Cloudflare дозволяє легко та швидко створювати правила брандмауера, і кожне правило пропонує надзвичайну гнучкість: Ви не тільки можете зробити багато з кожним правилом, але правила часто можна консолідувати, звільняючи простір, щоб ви могли робити ще більше.

У цій статті я детально розгляну деякі різні правила брандмауера, які можна застосувати, щоб доповнити та покращити ваш WordPress існуючі функції безпеки сайту.

Резюме: Як захистити свій WordPress веб-сайт із брандмауером Cloudflare

- Брандмауер веб-програм Cloudflare (WAF) це програмний інструмент, який дозволяє захистити ваші WordPress .

- Правила брандмауера Cloudflare дозволяють запити в чорний або білий список відповідно до встановлених вами гнучких критеріїв.

- До створити герметичний захист для вашого WordPress сайт, за допомогою Cloudflare ви можете: додавати свою власну IP-адресу в білий список, захищати свою адміністративну область, блокувати відвідувачів за регіоном або країною, блокувати зловмисних ботів і атаки грубої сили, блокувати атаки XML-RPC і запобігати спаму в коментарях.

Додайте власну IP-адресу в білий список

Щоб уникнути проблем на дорозі, першим завданням у вашому списку має бути створення білого списку IP-адрес вашого веб-сайту перед тим ви ввімкнули будь-які правила брандмауера.

Чому і як додати свою IP-адресу в білий список у Cloudflare

Це насамперед тому, що ви можете опинитися заблокованими на своєму веб-сайті, якщо вирішите заблокувати свій WordPress адмінку від інших.

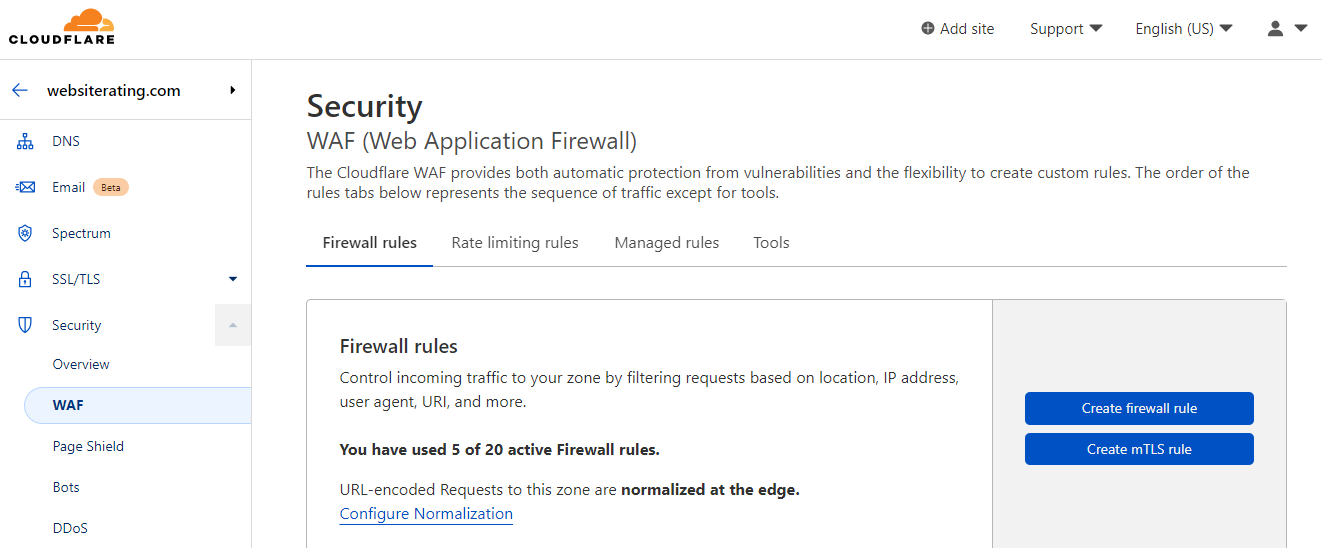

Щоб додати IP-адресу свого веб-сайту в білий список, перейдіть у розділ «Безпека» панелі інструментів Cloudflare і виберіть «WAF». Потім натисніть «Інструменти» та введіть свою IP-адресу в поле «Правила доступу до IP», а потім виберіть «білий список» із спадного меню.

Щоб знайти свою IP-адресу, виконайте a Google знайдіть «what's my IP», і він поверне вашу адресу IPv4, і якщо вам потрібен ваш IPv6, ви можете перейти до https://www.whatismyip.com/

Пам'ятайте, що якщо ваша IP-адреса зміниться, вам доведеться повторно ввести/внести нову IP-адресу в білий список, щоб уникнути блокування доступу до вашої області адміністратора.

На додаток до внесення точної IP-адреси вашого сайту в білий список, ви також можете вибрати білий список для всього діапазону IP-адрес.

Якщо у вас є динамічна IP-адреса (тобто IP-адреса, яка налаштована на постійну незначну зміну), то це безперечно кращий вибір для вас, оскільки постійне повторне введення та додавання нових IP-адрес у білий список буде серйозною проблемою.

Ви також можете у білий список усієї країни.

Це, безперечно, найменш безпечний варіант, оскільки він потенційно залишає вашу адміністративну область відкритою для атак з вашої країни.

Тим не менш, якщо ви багато подорожуєте по роботі та часто отримуєте доступ до свого WordPress сайту з різних з’єднань Wi-Fi, найзручнішим варіантом для вас може бути внесення вашої країни в білий список.

Майте на увазі, що будь-яка IP-адреса чи країна, які ви внесли в білий список, будуть звільнені від усіх інших правил брандмауера, тому вам не доведеться турбуватися про встановлення окремих винятків для кожного правила.

Захист WordPress Інформаційна панель (зона адміністратора WP)

Тепер, коли ви внесли свою IP-адресу та/або країну в білий список, настав час щоб надійно заблокувати вашу інформаційну панель wp-admin, щоб лише ви мали до неї доступ.

Чому і як захистити WordPress Інформаційна панель у Cloudflare

Само собою зрозуміло, що ви не хочете, щоб невідомі сторонні особи мали доступ до вашої адміністративної області та вносили зміни без вашого відома чи дозволу.

Як такий, вам потрібно буде створити правило брандмауера, яке запобігатиме зовнішньому доступу до вашої інформаційної панелі.

Тим не менш, перед тим ви закриваєте свій WordPress панель приладів, вам доведеться зробити два важливих винятки.

- /wp-admin/admin-ajax.php. Ця команда дозволяє вашому веб-сайту відображати динамічний вміст і, отже, для його функціонування потрібен зовнішній доступ за допомогою певних плагінів. Таким чином, навіть якщо він зберігається в папці /wp-admin/, він повинен бути доступним ззовні, якщо ви не хочете, щоб ваш веб-сайт відображав повідомлення про помилки відвідувачам.

- /wp-admin/theme-editor.php. Ця команда дозволяє WordPress запускати перевірку помилок кожного разу, коли ви змінюєте або редагуєте тему свого сайту. Якщо ви не додасте це як виняток, ваші зміни не буде збережено, і ви отримаєте повідомлення про помилку «Неможливо зв’язатися із сайтом для перевірки фатальних помилок».

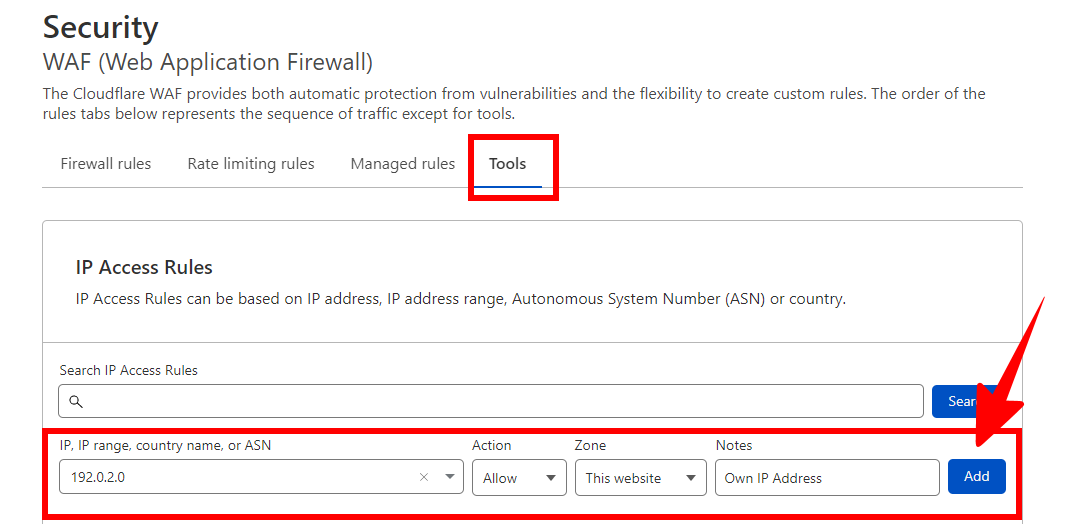

Щоб створити правило брандмауера, спочатку перейдіть до «Безпека» > «WAF» на інформаційній панелі Cloudflare, а потім натисніть кнопку «Створити правило брандмауера».

Щоб додати ці винятки під час захисту області інформаційної панелі wp-admin, вам потрібно буде створити це правило:

- Поле: шлях URI

- Оператор: містить

- Значення: /wp-admin/

[І]

- Поле: шлях URI

- Оператор: не містить

- Значення: /wp-admin/admin-ajax.php

[І]

- Поле: шлях URI

- Оператор: не містить

- Значення: /wp-admin/theme-editor.php

[Дія: Блокувати]

Коли ви закінчите, клацніть «Розгорнути» щоб встановити правило брандмауера.

Крім того, ви можете натиснути «Редагувати вираз» і вставити наведене нижче:

(http.request.uri.path contains "/wp-admin/" and not http.request.uri.path contains "/wp-admin/admin-ajax.php" and not http.request.uri.path contains "/wp-admin/theme-editor.php")

Блокування країн/континентів

Так само, як ви можете додати країну до білого списку для доступу до панелі адміністратора.

Ви також можете встановіть правило брандмауера, щоб країни і навіть цілі континенти не могли переглядати ваш сайт або мати доступ до нього.

Чому і як блокувати країни/континенти в Cloudflare

Чому ви можете заблокувати доступ до свого сайту для цілої країни чи континенту?

Добре, якщо ваш веб-сайт обслуговує певну країну чи географічний регіон і не є актуальним у всьому світі, тоді блокування доступу з нерелевантних країн і/або континентів – це простий спосіб обмежити ризик атак зловмисного програмного забезпечення та зловмисного трафіку, що надходить з-за кордону, навіть не блокуючи доступ до законної цільової аудиторії вашого веб-сайту.

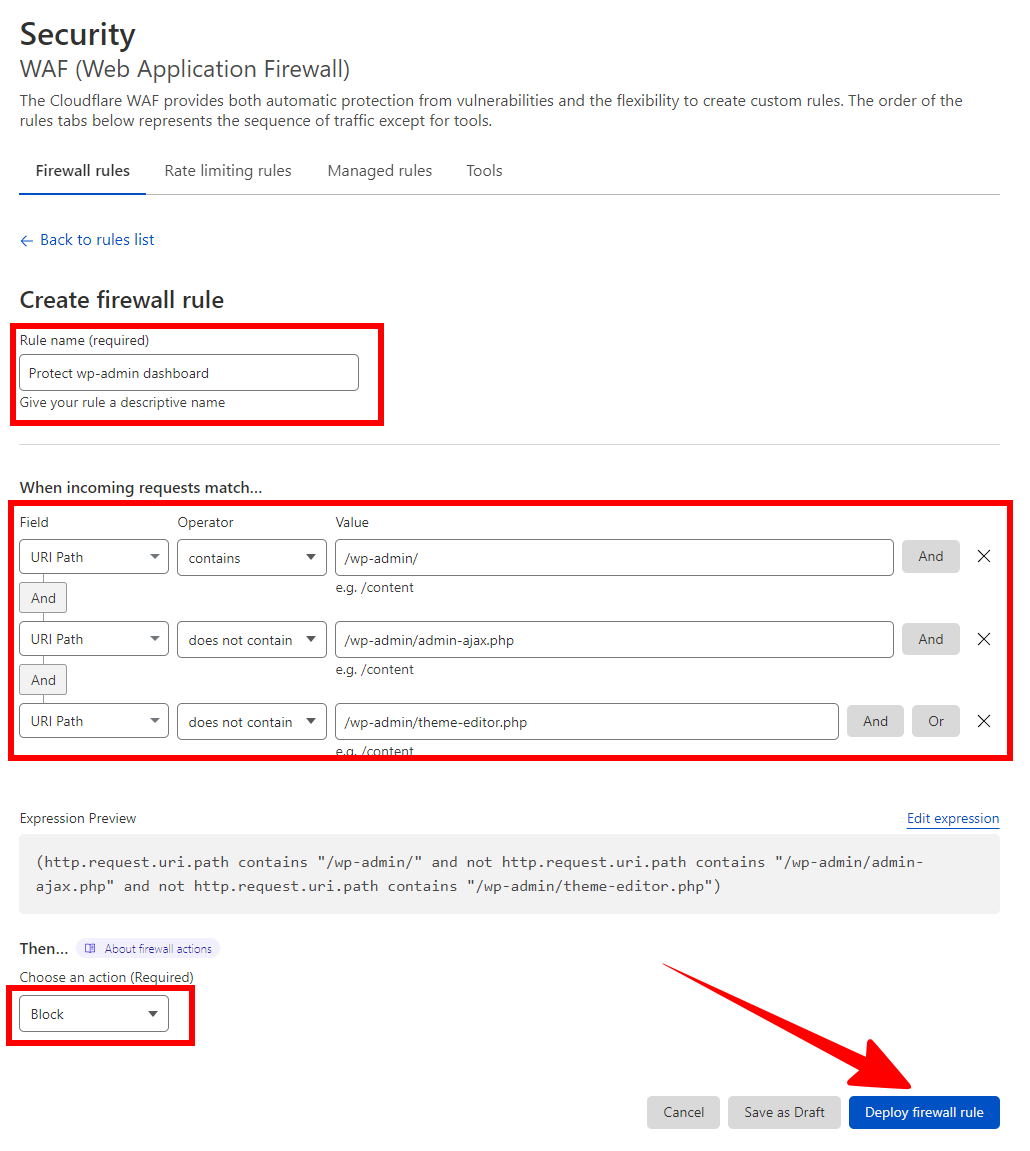

Щоб створити це правило, вам знову потрібно буде відкрити інформаційну панель Cloudflare і перейти до Безпека > WAF > Створити правило брандмауера.

Щоб змінити налаштування, щоб дозволити лише певні країни, введіть наступне:

- Поле: Країна або Континент

- Оператор: «Є»

- Значення: виберіть потрібні країни або континенти Білий список

(Примітка: якщо ви хочете дозволити трафік лише з однієї країни, ви можете ввести «дорівнює» як оператор.)

Якщо замість цього ви вирішили заблокувати певні країни чи континенти, введіть наступне:

- Поле: Країна або Континент

- Оператор: «Немає»

- Значення: виберіть потрібні країни або континенти блок

Примітка: це правило може мати негативні наслідки, якщо вам потрібна технічна підтримка, а команда підтримки вашого веб-хосту знаходиться в країні чи на континенті, які ви заблокували.

Ймовірно, це не буде проблемою для більшості людей, але це те, про що ви повинні знати.

Ось приклад того, як заборонити доступ до вашого сайту з певної країни, де відображаються користувачі з цієї країни JavaScript Challenge перед спробою отримати доступ до вашого сайту.

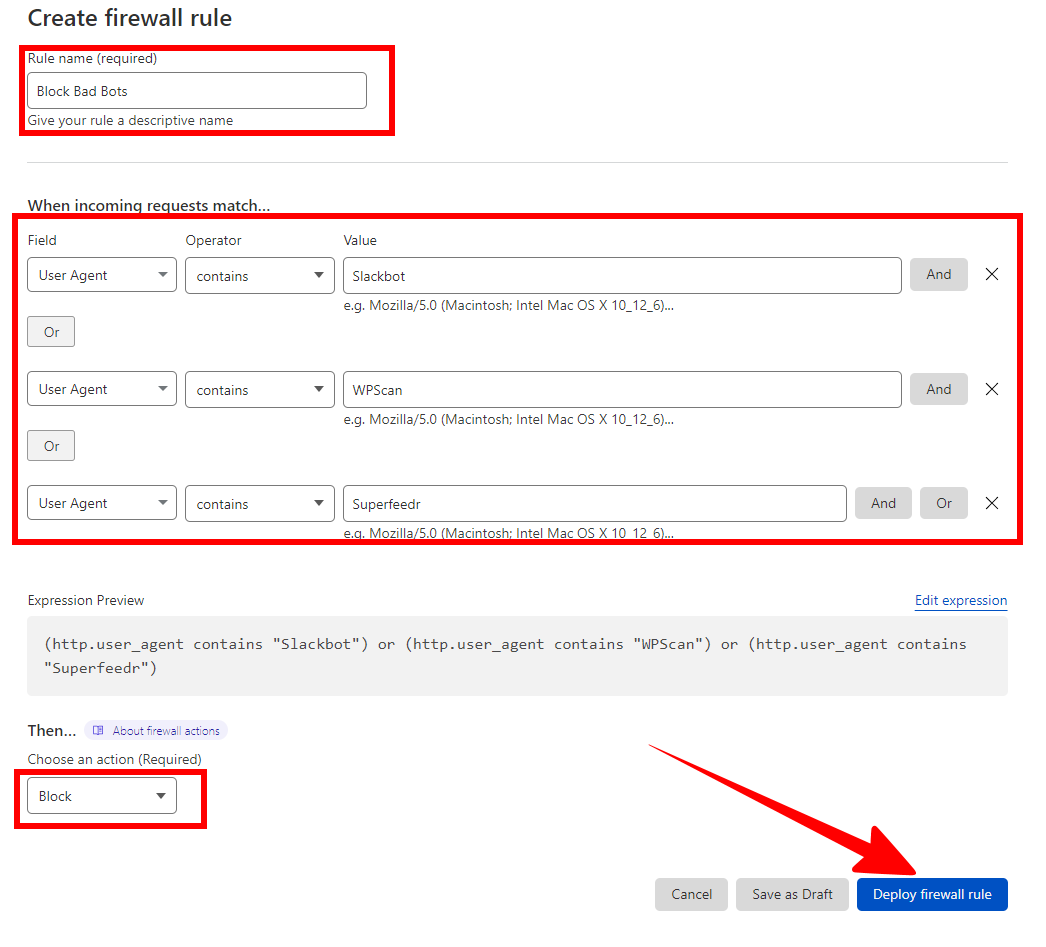

Блокуйте шкідливих ботів

На основі їх агента користувача, Cloudflare дає змогу блокувати доступ шкідливих ботів, які намагаються проникнути на ваш сайт.

Якщо ви вже використовуєте 7G, то вам не потрібно турбуватися про налаштування цього правила: WAF 7G блокує загрози на рівні сервера, посилаючись на вичерпний список шкідливих ботів.

Однак якщо ви не використовуєте 7G, ви захочете налаштувати правило брандмауера, яке ідентифікує та блокує поганих ботів, перш ніж вони можуть завдати будь-якої шкоди.

Чому і як блокувати поганих ботів у Cloudflare

Як зазвичай, спочатку перейдіть на панель інструментів Cloudflare і перейдіть до Безпека > WAF > Створити правило брандмауера.

Потім установіть такий вираз правила брандмауера:

- Поле: User Agent

- Оператор: «Дорівнює» або «Містить»

- Значення: ім’я поганого бота або шкідливого агента, якого потрібно заблокувати

Так само, як і у випадку з країнами блокування, ботів можна блокувати індивідуально за назвою. Щоб заблокувати більше ніж одного бота одночасно, скористайтеся опцією «АБО» праворуч, щоб додати додаткових ботів до списку.

Потім натисніть на «Розгорнути» , коли закінчите.

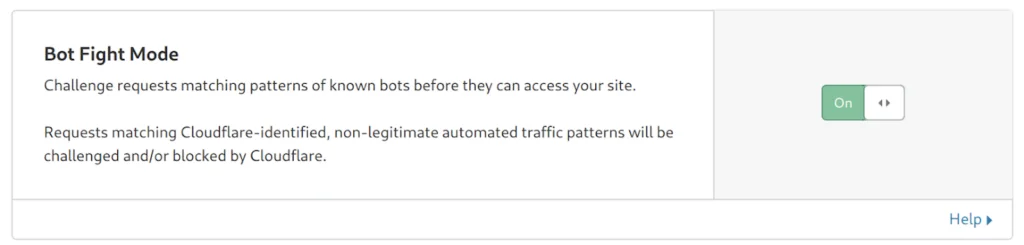

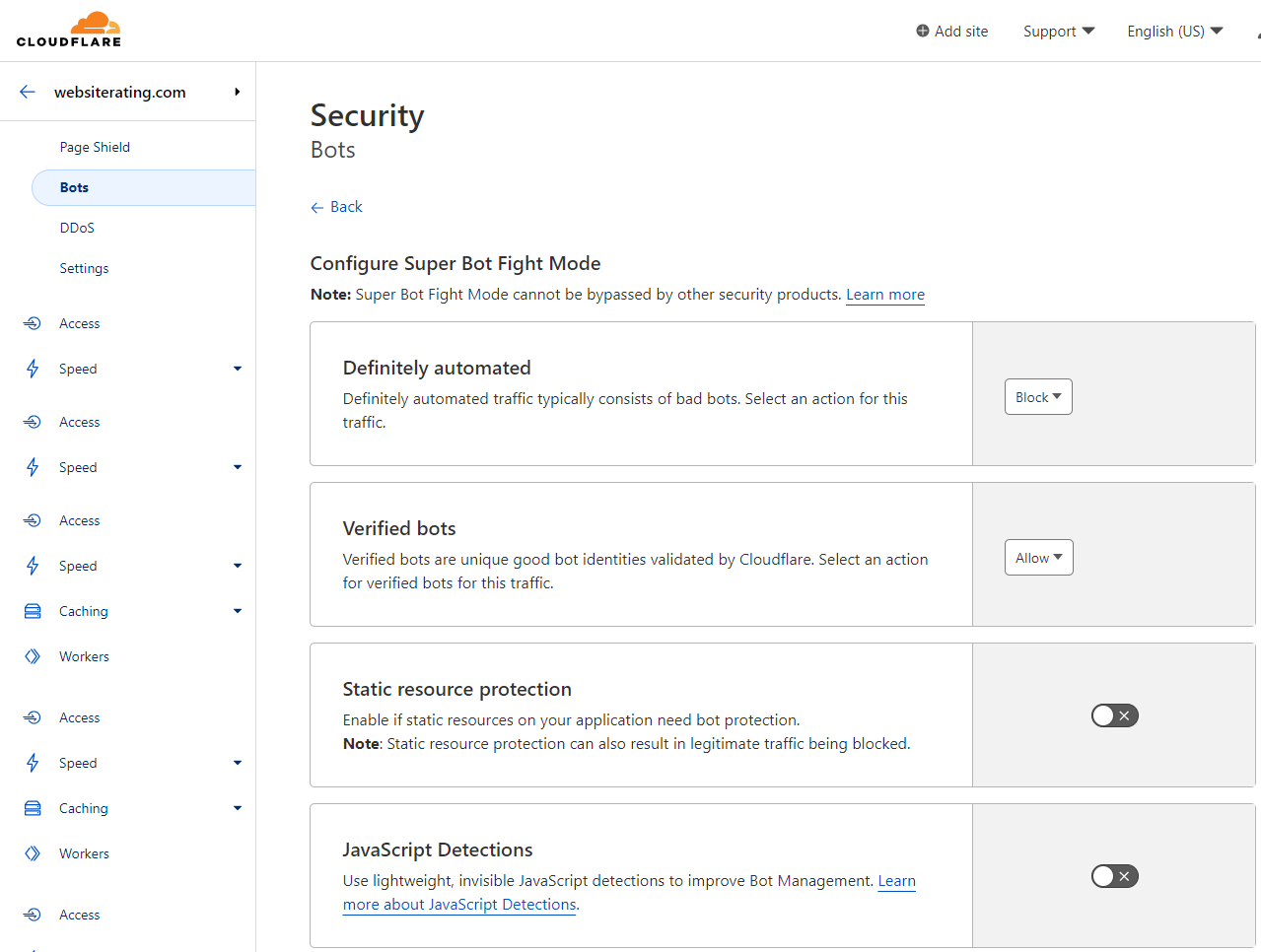

Однак ручне блокування поганих ботів стало зайвим через запуск Cloudflare «Режим бою ботів» для всіх безкоштовних користувачів.

та «Режим Super Bot Fight» для користувачів плану Pro або Business.

Це означає, що погані боти тепер автоматично блокуються для всіх типів користувачів Cloudflare.

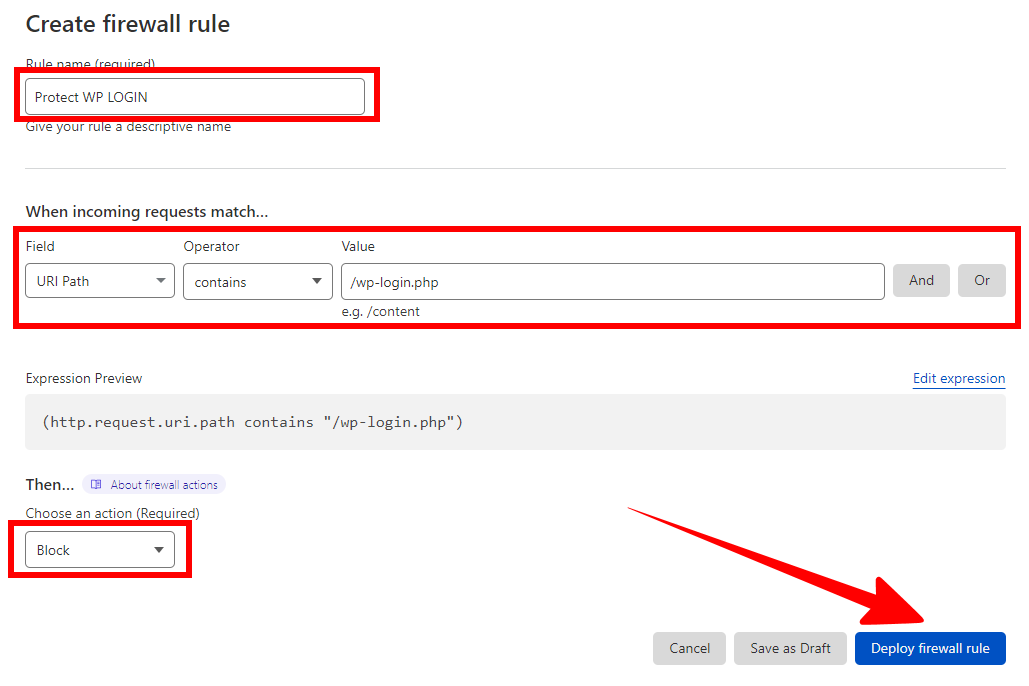

Блокувати атаки грубою силою (wp-login.php)

Атаки грубої сили, також відомі як атаки wp-login, є найпоширенішими атаками, спрямованими на WordPress сайтів.

Насправді, якщо ви подивіться на журнали свого сервера, ви, ймовірно, знайдете докази таких атак у вигляді IP-адрес із різних місць у всьому світі, які намагаються отримати доступ до вашого файлу wp-login.php.

На щастя, Cloudflare дозволяє встановити правило брандмауера для успішного блокування атак грубою силою.

Чому і як захистити wp-login.php у Cloudflare

Хоча більшість атак грубою силою є автоматизованими скануваннями, які недостатньо потужні, щоб пройти WordPressоборони, все ж таки варто встановити правило, щоб заблокувати їх і заспокоїти свій розум.

Тим не менш, це правило працює, лише якщо ви єдиний адміністратор/користувач на своєму сайті. Якщо є більше ніж один адміністратор або якщо ваш сайт використовує плагін членства, вам слід пропустити це правило.

Щоб створити це правило, поверніться до Безпека > WAF > Створити правило брандмауера.

Вибравши назву для цього правила, введіть наступне:

- Поле: шлях URI

- Оператор: містить

- Значення: /wp-login.php

[Дія: Блокувати]

Крім того, ви можете натиснути «Редагувати вираз» і вставити наведене нижче:

(http.request.uri.path contains "/wp-login.php")Після розгортання правила Cloudflare почне блокувати всі спроби доступу до wp-login з будь-якого джерела, окрім вашої IP-адреси з білого списку.

Як додатковий бонус, ви можете переконатися, що цей захист працює та працює, заглянувши в розділ Події брандмауера Cloudflare, де ви зможете побачити записи будь-яких спроб грубої атаки.

Блокування атак XML-RPC (xmlrpc.php)

Інший трохи менш поширений (але все ще небезпечний) тип атаки - an Атака XML-RPC.

XML-RPC — це віддалений виклик процедури WordPress, на які зловмисники потенційно можуть націлитися під час атаки грубою силою, щоб отримати облікові дані автентифікації.

Навіщо і як блокувати XML-RPC у Cloudflare

Хоча існують законні способи використання XML-RPC, наприклад публікація вмісту в кількох WordPress блоги одночасно або доступ до вашого WordPress сайт зі смартфона, ви можете загалом застосувати це правило, не турбуючись про небажані наслідки.

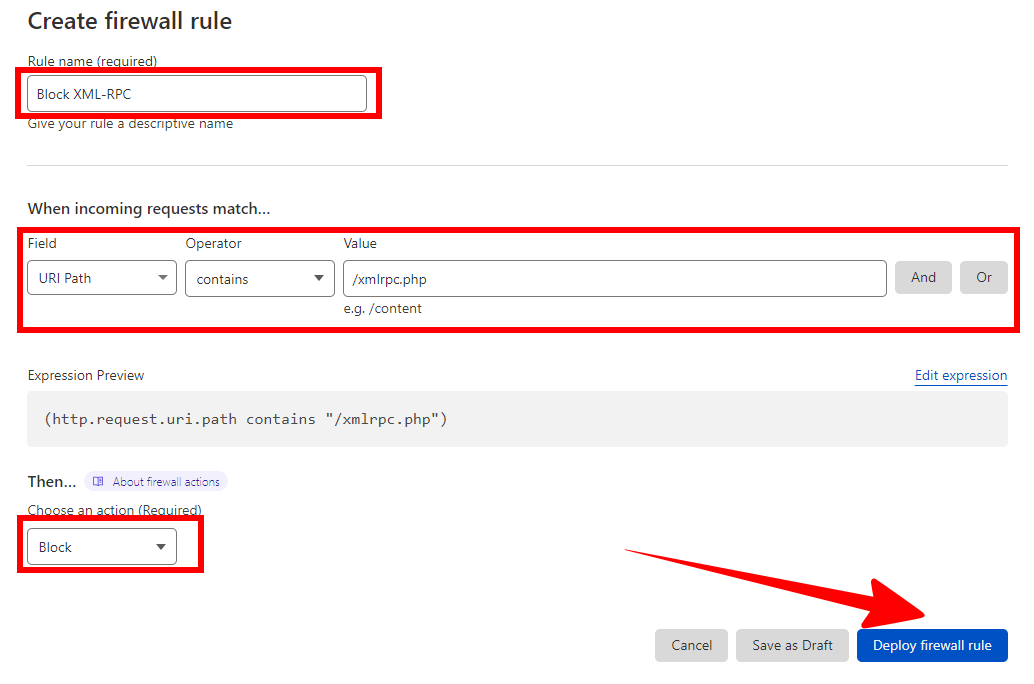

Щоб заблокувати атаки грубої сили, націлені на процедури XML-RPC, спочатку перейдіть до Безпека > WAF > Створити правило брандмауера.

Потім створіть таке правило:

- Поле: шлях URI

- Оператор: містить

- Значення: /xmlrpc.php

[Дія: Блокувати]

Крім того, ви можете натиснути «Редагувати вираз» і вставити наведене нижче:

(http.request.uri.path contains "/xmlrpc.php")І просто так, виконавши кілька простих кроків, ви захистили свій WordPress сайт від двох найпоширеніших типів атак грубої сили.

Запобігання спаму в коментарях (wp-comments-post.php)

Якщо ви веб-майстер, спам на вашому сайті є лише одним із неприємних фактів життя.

На щастя, Cloudflare Firewall пропонує кілька правил, які можна застосувати для блокування багатьох поширених типів спаму, включаючи спам у коментарях.

Чому і як заблокувати wp-comments-post.php у Cloudflare

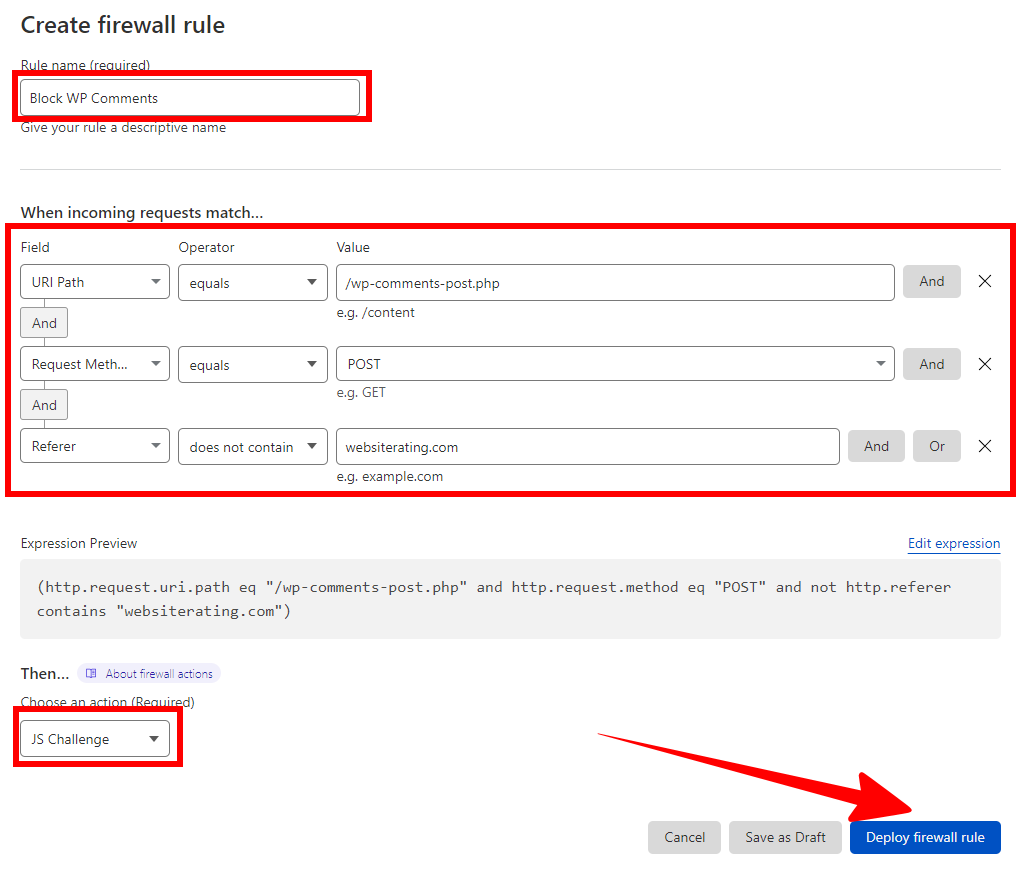

Якщо спам у коментарях став проблемою на вашому сайті (або, що ще краще, якщо ви хочете завчасно запобігти тому, щоб це стало проблемою), ви можете обмежити wp-comments-post.php, щоб обмежити трафік бота.

Це робиться на рівні DNS за допомогою Cloudflare JS виклик, і спосіб його роботи відносно простий: спам-коментарі автоматизовані, а автоматизовані джерела не можуть обробляти JS.

Потім вони провалюють виклик JS, і вуаля – спам блокується на рівні DNS, і запит навіть не досягає вашого сервера.

Отже, як ви створюєте це правило?

Як звичайно, перейдіть на сторінку Security > WAF і виберіть «Create Firewall Rule».

Переконайтеся, що ви дали цьому правилу зрозумілу назву, наприклад «Спам у коментарях».

Потім встановіть наступне:

- Поле: URI

- Оператор: дорівнює

- Значення: wp-comments-post.php

[І]

- Поле: Метод запиту

- Оператор: дорівнює

- Значення: POST

[І]

- Поле: Реферер

- Оператор: не містить

- Значення: [yourdomain.com]

[Дія: JS Challenge]

Будьте обережні, щоб встановити дію JS Challenge, оскільки це забезпечить блокування коментаря без втручання в загальні дії користувачів на сайті.

Після введення цих значень натисніть «Розгорнути», щоб створити своє правило.

Підсумок: як ви можете захистити свій WordPress Сайт із правилами брандмауера Cloudflare

У гонці озброєнь веб-безпеки правила брандмауера Cloudflare є однією з найефективніших видів зброї у вашому арсеналі.

Навіть маючи безкоштовний обліковий запис Cloudflare, ви можете застосувати багато різних правил для захисту свого WordPress сайт проти деяких із найпоширеніших загроз спаму та зловмисного програмного забезпечення.

Лише кількома (переважно) простими натисканнями клавіш ви можете підвищити безпеку свого сайту та забезпечити безперебійну роботу для відвідувачів.

Щоб дізнатися більше про вдосконалення свого WordPress безпеки сайту, перевірте мій керівництво по конвертації WordPress сайтів у статичний HTML.

посилання

https://developers.cloudflare.com/firewall/

https://developers.cloudflare.com/fundamentals/get-started/concepts/cloudflare-challenges/

https://www.websiterating.com/web-hosting/glossary/what-is-cloudflare/