Standardi i avancuar i enkriptimit (i njohur më parë si Rijndael) është një nga mënyrat e kriptimit të informacionit. Është aq i sigurt sa që edhe forca brutale nuk mund ta thyejë atë. Ky standard i avancuar i enkriptimit përdoret nga Agjencia Kombëtare e Sigurisë (NSA) së bashku me industri të shumta, duke përfshirë bankingun online. Kështu që, çfarë është AES Encryption dhe si funksionon? Le ta zbulojmë!

Përmbledhje e shkurtër: Çfarë është kriptimi AES-256? Kriptimi AES-256 është një mënyrë për t'i mbajtur mesazhet ose informacionet sekrete të sigurta nga njerëzit që nuk duhet të jenë në gjendje ta shohin atë. Kriptimi AES-256 është si të kesh një bllokim super të fortë në kutinë tënde që mund të hapet vetëm nga një çelës shumë specifik. Kyçja është aq e fortë sa që dikush do ta kishte shumë të vështirë ta thyente dhe ta hapte kutinë pa çelësin e duhur.

Çfarë është kriptimi AES?

AES është standardi i enkriptimit të të dhënave sot. Është i pashembullt në sasinë e sigurisë dhe mbrojtjes që ofron.

Le të zbërthejmë se çfarë është është. AES është një

- Kriptimi i çelësit simetrik

- Shifra bllokuese

Kriptimi simetrik dhe asimetrik

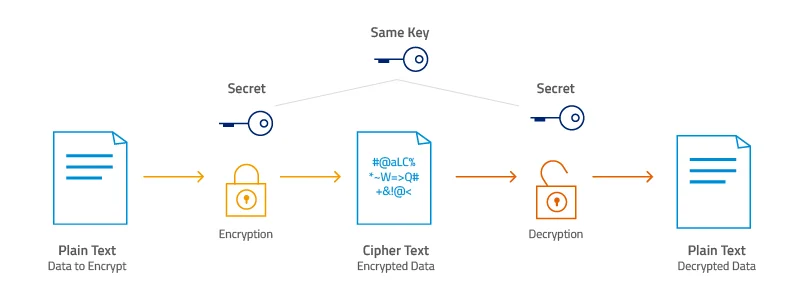

AES është një simetrik lloji i kriptimit.

"Simetrike" do të thotë se përdor i njëjti çelës për të enkriptuar dhe deshifruar informacion Për më tepër, të dy la dërguesi dhe marrësi e të dhënave duhet një kopje e saj për të deshifruar shifrën.

Në anën tjetër, asimetrik sistemet kryesore përdorin a çelësa të ndryshëm për secilin nga dy proceset: enkriptimi dhe deshifrimi.

Aavantazhet e sistemeve simetrike si AES janë ata shumë më shpejt se asimetrike ato. Kjo është për shkak se algoritmet kryesore simetrike kërkojnë më pak fuqi llogaritëse.

Kjo është arsyeja pse çelësat asimetrikë përdoren më së miri transferimet e jashtme të skedarëve. Çelësat simetrikë janë më të mirë për enkriptimi i brendshëm.

Cilat janë shifrat e bllokut?

Më pas, AES është gjithashtu ajo që bota e teknologjisë e quan a "shifrimi i bllokut."

Quhet "blloku" sepse ky lloj shifrimi ndan informacionin që do të kodohet (i njohur si tekst i thjeshtë) në seksione të quajtura blloqe.

Për të qenë më specifik, AES përdor a Madhësia e bllokut 128-bit.

Kjo do të thotë që të dhënat ndahen në një grup katër nga katër që përmban 16 bajt. Çdo bajt përmban tetë bit.

Prandaj, 16 bajt shumëzuar me 8 bit jep a gjithsej 128 bit në çdo bllok.

Pavarësisht nga kjo ndarje, madhësia e të dhënave të koduara mbetet e njëjtë. Me fjalë të tjera, 128 bit tekst të thjeshtë japin 128 bit tekst shifror.

Sekreti i Algoritmit AES

Tani mbajini kapelet tuaja sepse ja ku bëhet interesante.

Joan Daemen dhe Vincent Rijmen morën vendimin e shkëlqyer për të përdorur Rrjeti i ndërrimit të zëvendësimit (SPN) algorithm.

SPN funksionon duke aplikuar raunde të shumta të zgjerimit të çelësit për të enkriptuar të dhënave.

Çelësi fillestar përdoret për të krijuar një seri çelësash të rinj të quajtur "çelësat e rrumbullakët".

Ne do të kuptojmë më shumë se si krijohen këta çelësa të rrumbullakët më vonë. Mjafton të thuhet se, raunde të shumta modifikimesh gjenerojnë një çelës të ri të rrumbullakët çdo herë.

Me çdo raund që kalon, të dhënat bëhen gjithnjë e më të sigurta dhe bëhet më e vështirë për të thyer enkriptimin.

Pse?

Sepse këto raunde enkriptimi e bëjnë AES të padepërtueshëm! Ka vetëm shumë raunde që hakerët duhet të depërtojnë për ta deshifruar atë.

Shpreheni kështu: Një superkompjuter do t'i duheshin më shumë vite se mosha e supozuar e universit për të thyer një kod AES.

Deri më sot, AES është praktikisht pa kërcënime.

Gjatësi të ndryshme kyçe

Atje jane tre gjatësi të çelësave të enkriptimit AES.

Çdo gjatësi çelësi ka një numër të ndryshëm të kombinimeve të mundshme të çelësave:

- Gjatësia e çelësit 128-bit: 3.4 x 1038

- Gjatësia e çelësit 192-bit: 6.2 x 1057

- Gjatësia e çelësit 256-bit: 1.1 x 1077

Ndërsa gjatësia e çelësit të kësaj metode të kriptimit ndryshon, madhësia e bllokut të saj - 128-bit (ose 16 byte) - mbetet e njëjtë.

Pse ka ndryshim në madhësinë e çelësit? Gjithçka ka të bëjë me prakticitetin.

Le të marrim një aplikacion për shembull. Nëse përdor AES 256-bit në vend të AES 128, do ta bëjë kërkojnë më shumë fuqi kompjuterike.

Efekti praktik është se do kërkojnë më shumë energji të papërpunuar nga bateria juaj, kështu që telefoni juaj do të vdesë më shpejt.

Pra, ndërsa përdorni AES 256-bit encryption është ari standarde, thjesht nuk është e realizueshme për përdorim të përditshëm.

Ku përdoret standardi i avancuar i enkriptimit (AES)?

AES është një nga sistemet më të besueshme në botë. Është miratuar gjerësisht në industri të shumta që kanë nevojë për nivele jashtëzakonisht të larta sigurie.

Sot, bibliotekat AES janë krijuar për shumë gjuhë programimi, duke përfshirë C, C++, Java, Javascript dhe Python.

Standardi i enkriptimit AES përdoret gjithashtu nga të ndryshëm programet e kompresimit të skedarëve duke përfshirë 7 Zip, WinZip dhe RAR, dhe sistemet e enkriptimit të diskut si BitLocker dhe FileVault; dhe sistemet e skedarëve si NTFS.

Mund ta keni përdorur tashmë në jetën tuaj të përditshme pa e vënë re!

AES është një mjet jetik në enkriptimi i bazës së të dhënave VPN sistemet.

Nëse mbështeteni te menaxherët e fjalëkalimeve për të mbajtur mend kredencialet tuaja të hyrjes për llogaritë tuaja të shumta, ka të ngjarë që tashmë keni hasur në AES!

Ato aplikacione të mesazheve që përdorni, si WhatsApp dhe Facebook Messenger? Po, edhe ata e përdorin këtë.

Madje video games si Grand Theft Auto IV përdorni AES për t'u mbrojtur kundër hakerëve.

Një grup instruksionesh AES është i integruar në të gjithë procesorët Intel dhe AMD, kështu që kompjuteri ose laptopi juaj tashmë e kanë të integruar pa pasur nevojë të bëni asgjë.

Dhe sigurisht, le të mos harrojmë aplikacionet tuaja bankë krijuar për t'ju lejuar të menaxhoni financat tuaja në internet.

Pasi të zbuloni se si funksionon enkriptimi AES, do ta bëni merrni frymë shumë më lehtë me dijeninë se informacioni juaj është në duar të sigurta!

Historia e kriptimit AES

AES filloi si përgjigje e qeverisë amerikane ka nevojë.

Në vitin 1977, agjencitë federale do të mbështeteshin në Data Standard Enkriptimi (DES) si algoritmi i tyre kryesor i enkriptimit.

Megjithatë, nga vitet 1990, DES nuk ishte më mjaftueshëm i sigurt sepse mund të depërtohej vetëm Orët e 22.

Pra, qeveria shpalli një konkurs publik për të gjetur një sistem të ri që zgjati mbi 5 vjet.

La përfitim nga ky proces i hapur ishte se secili nga algoritmet e enkriptimit të paraqitura mund t'i nënshtrohej sigurisë publike. Kjo do të thoshte se qeveria mund të ishte 100% e sigurt se sistemi i tyre fitues nuk kishte asnjë derë të pasme.

Për më tepër, për shkak se ishin të përfshirë mendjet dhe sytë e shumtë, qeveria maksimizoi shanset e saj për të identifikimin dhe rregullimin e të metave.

Më në fund, Shifra Rijndael (i njohur si standardi i sotëm i avancuar i enkriptimit) u kurorëzua kampion.

Rijndael u emërua pas dy kriptografëve belgë që e krijuan atë, Vincent Rijmen dhe Joan Daemen.

Në vitin 2002, ishte u riemërua Standardi i Avancuar i Enkriptimit dhe botuar nga Instituti Kombëtar i Standardeve dhe Teknologjisë i SHBA (NIST).

NSA miratoi algoritmin AES për aftësinë dhe sigurinë e tij për të trajtuar informacion top-sekret. KJO vendos AES në hartë.

Që atëherë, AES është bërë istandardi i industrisë për kriptim.

Natyra e tij e hapur do të thotë që softueri AES mund të jetë përdoret si për publikun ashtu edhe për atë privat, komercial dhe jokomercial aplikimet.

Si funksionon AES 256?

Kriptimi dhe deshifrimi janë blloqet themelore të ndërtimit të sigurisë moderne të të dhënave.

Kriptimi përfshin transformimin e tekstit të thjeshtë në tekst të koduar, ndërsa deshifrimi është procesi i kundërt i shndërrimit të tekstit të shifruar përsëri në tekst të thjeshtë.

Për të arritur këtë, algoritmet e enkriptimit përdorin një kombinim të hapave të përpunimit, duke përfshirë operacionet e zëvendësimit dhe ndërrimit, të cilat funksionojnë në një grup gjendjesh.

Vargu i gjendjes modifikohet nga një seri versionesh të rrumbullakëta, me numrin e raundeve të përcaktuar nga madhësia e çelësit të enkriptimit dhe madhësia e bllokut të biteve të algoritmit.

Çelësi i enkriptimit dhe çelësi i deshifrimit kërkohen për të transformuar të dhënat, me çelësin e enkriptimit të përdorur për të gjeneruar tekstin e shifruar dhe çelësin e deshifrimit të përdorur për të gjeneruar tekstin origjinal origjinal.

Standardi i avancuar i enkriptimit (AES) përdor një proces zgjerimi për të gjeneruar një plan kyç dhe një strukturë rrjeti që përfshin operacionet e zëvendësimit dhe ndërrimit të bajtit për të arritur mbrojtjen e të dhënave.

Deri më tani, ne e dimë se këto algoritme enkriptimi përziejnë informacionin që mbron dhe e kthejnë atë në një rrëmujë të rastësishme.

Dua të them, parimi bazë i të gjithë kriptimit is çdo njësi të dhënash do të zëvendësohet nga një tjetër, në varësi të çelësit të sigurisë.

Por çfarë saktësisht e bën enkriptimin AES mjaftueshëm të sigurt për t'u konsideruar standardi i industrisë?

Një përmbledhje e procesit

Në epokën e sotme dixhitale, siguria e internetit dhe siguria e të dhënave janë bërë një prioritet kryesor si për individët ashtu edhe për organizatat.

Qeveritë në mbarë botën gjithashtu vënë një theks të madh në mbrojtjen e informacionit të tyre të ndjeshëm dhe përdorin masa të ndryshme sigurie për ta bërë këtë.

Një masë e tillë është përdorimi i teknikave të avancuara të enkriptimit për të mbrojtur të dhënat e përdoruesit.

Kriptimi ndihmon në mbrojtjen e të dhënave në gjendje të qetë dhe në tranzit duke i kthyer ato në tekst shifror të palexueshëm që mund të deshifrohet vetëm me një çelës.

Duke përdorur enkriptimin për të mbrojtur të dhënat, qeveritë dhe organizatat e tjera mund të sigurojnë që informacioni i ndjeshëm të mbetet i sigurt dhe konfidencial, edhe nëse bie në duar të gabuara.

Fuqia e kriptimit varet nga faktorë të ndryshëm si gjatësia e çelësit të shifrimit, numri i raundeve dhe siguria e shifrës.

Pavarësisht nëse janë të dhëna bajt ose të dhëna bit, kriptimi luan një rol vendimtar në ruajtjen e sigurisë dhe konfidencialitetit të të dhënave.

Kalon algoritmi i enkriptimit AES raunde të shumta të enkriptimit. Mund të kalojë edhe nëpër 9, 11 ose 13 raunde të kësaj.

Çdo raund përfshin të njëjtat hapa më poshtë.

- Ndani të dhënat në blloqe.

- Zgjerimi kyç.

- Shtoni çelësin e rrumbullakët.

- Zëvendësimi/zëvendësimi i bajteve.

- Zhvendosni rreshtat.

- Përzieni kolonat.

- Shtoni përsëri një çelës të rrumbullakët.

- Bëjeni të gjithë përsëri.

Pas raundit të fundit, algoritmi do të kalojë në një raund shtesë. Në këtë grup, algoritmi do të bëjë hapat 1 deri në 7 përveç hapi 6

Ndryshon hapin e 6-të sepse nuk do të bënte shumë në këtë pikë. Mos harroni se tashmë e ka kaluar këtë proces disa herë.

Pra, një përsëritje e hapit 6 do të ishte të tepërta. Sasia e fuqisë përpunuese që do të duhej për të përzier përsëri kolonat thjesht nuk ia vlen siç do nuk ndryshojnë më ndjeshëm të dhënat.

Në këtë pikë, të dhënat do të kenë kaluar tashmë nëpër raundet e mëposhtme:

- Çelësi 128-bit: 10 raunde

- Çelësi 192-bit: 12 raunde

- Çelësi 256-bit: 14 raunde

Prodhimi?

Një random grup personazhesh të ngatërruar kjo nuk do të ketë kuptim për këdo që nuk ka çelësin AES.

Një vështrim i thellë

Ju tani keni një ide se si është krijuar ky shifror blloku simetrik. Le të shkojmë në më shumë detaje.

Së pari, këto algoritme enkriptimi shtojnë çelësin fillestar në bllok duke përdorur një Shifra XOR ("ekskluzive ose").

Ky shifër është një operacion i ndërtuar në hardueri i procesorit.

Pastaj, çdo bajt i të dhënave është zevendesuar me një tjetër.

kjo vendimtare hapi do të ndjekë një tabelë të paracaktuar të quajtur Orari kryesor i Rijndael për të përcaktuar se si bëhet çdo zëvendësim.

Tani, ju keni një grup të çelësa të rinj të rrumbullakët 128-bit që tashmë janë një rrëmujë shkronjash të ngatërruara.

Së treti, është koha për të kaluar nëpër raundi i parë i kriptimit AES. Algoritmi do të shtojë çelësin fillestar në çelësat e rinj të rrumbullakët.

Tani ju keni tuajin i dytë shifër e rastësishme.

Së katërti, algoritmi zëvendëson çdo bajt me një kod sipas kutisë S Rijndael.

Tani, është koha për të zhvendosni rreshtat të grupit 4×4.

- Rreshti i parë qëndron aty ku është.

- Rreshti i dytë zhvendoset një hapësirë në të majtë.

- Rreshti i tretë zhvendoset në dy hapësira.

- Së fundi, i katërti zhvendoset me tre hapësira.

Së gjashti, çdo kolonë do të shumëzohet me një matricë të paracaktuar e cila do t'ju japë përsëri një bllok i ri i kodit.

Nuk do të hyjmë në detaje sepse ky është një proces jashtëzakonisht i ndërlikuar që kërkon shumë matematikë të avancuar.

Thjesht dijeni se kolonat e shifrës janë të përziera dhe të kombinuara për të dalë me një bllok tjetër.

Së fundi, ai do të shtojë çelësin e rrumbullakët në bllok (ashtu si çelësi fillestar ishte në hapin e tretë).

Më pas, shpëlajeni dhe përsëriteni në bazë të numrit të raundeve që duhet të bëni.

Procesi vazhdon edhe disa herë të tjera, duke ju dhënë tekst shifror që është rrënjësisht të ndryshme nga teksti i thjeshtë.

Për ta deshifruar, bëje të gjithë në të kundërt!

Çdo fazë e algoritmit të enkriptimit AES shërben për një funksion të rëndësishëm.

Pse të gjithë hapat?

Përdorimi i një çelësi të ndryshëm për çdo raund ju jep një rezultat shumë më kompleks, duke i mbajtur të dhënat tuaja të sigurta nga çdo sulm me forcë brutale, pavarësisht nga madhësia e çelësit që po përdorni.

Procesi i zëvendësimit të bajtit modifikon të dhënat në një mënyrë jolineare. Kjo fsheh marrëdhëniet midis origjinalit dhe të koduar përmbajtje.

Zhvendosja e rreshtave dhe përzierja e kolonave do të shpërndajnë të dhënat. Zhvendosja i shpërndan të dhënat horizontalisht, ndërsa përzierja e bën këtë vertikalisht.

Duke transpozuar bajt, do të merrni enkriptim shumë më të komplikuar.

Rezultati është një formë tepër e sofistikuar e kriptimit që nuk mund të hakohet nëse nuk keni çelësin sekret.

A është i sigurt kriptimi AES?

Nëse përshkrimi ynë i procesit nuk është i mjaftueshëm për t'ju bërë të besoni në fuqinë e çelësit AES, le të zhyteni në sa i sigurt është AES.

Siç thamë në fillim, Instituti Kombëtar i Standardeve dhe Teknologjisë (NIST) zgjodhi tre lloje të AES: Çelësat 128-bit AES, 192-bit dhe 256-bit.

Çdo lloj përdor ende të njëjtat blloqe 128-bitësh, por ato ndryshojnë në 2 gjëra.

Gjatësia e çelësit

La ndryshimi i parë qëndron në gjatësinë e secilit prej çelësave bit.

Si më i gjati, AES Kriptimi 256-bit ofron më të fortën niveli i enkriptimit.

Kjo është për shkak se një kriptim AES 256-bit do të kërkonte që një haker të provonte 2256 kombinime të ndryshme për të siguruar përfshirjen e duhur.

Duhet të theksojmë se ky numër është astronomikisht i madh. Është një gjithsej 78 shifra!

Nëse ende nuk e kuptoni se sa i madh është, le ta themi në këtë mënyrë. Është aq i madh sa është eksponenciale madhe sesa numri i atomeve në universin e vëzhgueshëm.

Natyrisht, në interes të mbrojtjes së sigurisë kombëtare dhe të dhënave të tjera, qeveria amerikane kërkon një proces kriptimi 128 ose 256-bit për të dhëna sensitive.

AES-256, i cili ka një gjatësia e çelësit është 256 bit, mbështet madhësinë më të madhe të bitit dhe është praktikisht i pathyeshëm nga forca brutale bazuar në standardet aktuale të fuqisë llogaritëse, duke e bërë atë, që nga sot, standardin më të fortë të enkriptimit që ekziston.

| Madhësia kryesore | Kombinimet e mundshme |

| Pak 1 | 2 |

| 2 bit | 4 |

| 4 bit | 16 |

| 8 bit | 256 |

| 16 bit | 65536 |

| 32 bit | 4.2 10 x9 |

| 56 bit (DES) | 7.2 10 x16 |

| 64 bit | 1.8 10 x19 |

| 128 bit (AES) | 3.4 10 x38 |

| 192 bit (AES) | 6.2 10 x57 |

| 256 bit (AES) | 1.1 10 x77 |

Raundet e enkriptimit

La dallimi i dytë ndërmjet këtyre tre varieteteve AES është në numrin e raundeve të kriptimit që kalon.

Përdor enkriptimin AES 128-bit Raunde 10, AES 192 përdor Raunde 12, dhe përdor AES 256 Raunde 14.

Siç ndoshta e keni marrë me mend, sa më shumë raunde të përdorni, aq më kompleks bëhet kriptimi. Kjo është kryesisht ajo që e bën AES 256 zbatimin më të sigurt të AES.

Catch

Një çelës më i gjatë dhe më shumë raunde do të kërkojnë performancë më të lartë dhe më shumë burime/fuqi.

AES 256 përdor 40% më shumë burime të sistemit sesa AES 192.

Kjo është arsyeja pse standardi i enkriptimit të avancuar 256-bit është më i miri për mjedise me ndjeshmëri të lartë, si qeveria kur merret me të dhëna sensitive.

Këto janë rastet kur siguria është më e rëndësishme se shpejtësia apo fuqia.

A munden hakerët të thyejnë AES 256?

La i vjetër Çelësi 56-bit DES mund të thyhet në më pak se një ditë. Por për AES? Do të duhej miliarda vjet për të thyer duke përdorur teknologjinë informatike që kemi sot.

Hakerët do të ishin budallenj të tentonin edhe këtë lloj sulmi.

Duke u thënë këtë, duhet ta pranojmë asnjë sistem enkriptimi nuk është plotësisht i sigurt.

Studiuesit që kanë shqyrtuar AES kanë gjetur disa mënyra të mundshme për të hyrë.

Kërcënimi # 1: Sulmet kyçe të ndërlidhura

Në vitin 2009, ata zbuluan një sulm të mundshëm të lidhur me kyç. Në vend të forcës brutale, këto sulme do synoni vetë çelësin e enkriptimit.

Ky lloj kriptanalize do të përpiqet të thyejë një shifër duke vëzhguar se si funksionon duke përdorur çelësa të ndryshëm.

Për fat të mirë, sulmi i lidhur me kyç është vetëm një kërcënim te sistemet AES. Mënyra e vetme që mund të funksionojë është nëse hakeri e di (ose dyshon) lidhjen midis dy grupeve të çelësave.

Jini të sigurt, kriptografët ishin të shpejtë për të përmirësuar kompleksitetin e orarit të çelësave AES pas këtyre sulmeve për t'i parandaluar ato.

Kërcënimi # 2: Sulmi dallues kryesor i njohur

Ndryshe nga forca brutale, ky sulm përdori a çelësi i njohur për të deshifruar strukturën e enkriptimit.

Sidoqoftë, hakimi synoi vetëm një version me tetë raunde të AES 128, jo versioni standard me 10 raunde. Megjithatë, ky nuk është një kërcënim i madh.

Kërcënimi #3: Sulmet e kanalit anësor

Ky është rreziku kryesor me të cilin përballet AES. Ajo funksionon duke u përpjekur të merrni ndonjë informacion sistemi po rrjedh.

Hakerët mund të dëgjojnë tinguj, sinjale elektromagnetike, informacione për kohën ose konsumin e energjisë për të provuar dhe kuptuar se si funksionojnë algoritmet e sigurisë.

Mënyra më e mirë për të parandaluar sulmet e kanalit anësor është heqja e rrjedhjeve të informacionit ose maskimi i të dhënave të rrjedhura (duke gjeneruar sinjale apo tinguj shtesë elektromagnetikë).

Kërcënimi # 4: Zbulimi i çelësit

Kjo është mjaft e lehtë për ta provuar duke bërë sa më poshtë:

- Fjalëkalime të forta

- Vërtetimi i shumë faktorëve

- firewalls

- Software antivirus

Për më tepër, edukoni punonjësit tuaj kundër sulmeve të inxhinierisë sociale dhe phishing.

Avantazhet e kriptimit AES

Kur bëhet fjalë për kriptim, menaxhimi i çelësave është thelbësor. AES, për shembull, përdor madhësi të ndryshme të çelësave, ku më të përdorurit janë 128, 192 dhe 256 bit.

Procesi i përzgjedhjes së çelësit përfshin gjenerimin e një çelësi të sigurt bazuar në një sërë rregullash, të tilla si rastësia dhe paparashikueshmëria.

Për më tepër, çelësat e enkriptimit, të njohur gjithashtu si çelësa shifrorë, përdoren për të kriptuar dhe deshifruar të dhënat. Procesi i avancuar i enkriptimit përfshin gjithashtu një çelës të rrumbullakët, i cili gjenerohet nga çelësi origjinal gjatë procesit të kriptimit.

Megjithatë, një sulm i rikuperimit të çelësit ose një sulm i kanalit anësor mund të rrezikojë sigurinë e sistemit të enkriptimit.

Kjo është arsyeja pse sistemet e sigurisë shpesh përdorin kriptim të shkallës ushtarake dhe vërtetim me shumë faktorë për të siguruar nivelin më të lartë të mbrojtjes.

Procesi i kriptimit të AES është relativisht i lehtë për t'u kuptuar. Kjo lejon për zbatim i lehtë, si dhe me të vërtetë kohë të shpejta të kriptimit dhe deshifrimit.

Për më tepër, AES kërkon më pak memorie se llojet e tjera të enkriptimit (si DES).

Së fundi, sa herë që keni nevojë për një shtresë shtesë sigurie, mund të p.shkombinoni me lehtësi AES me protokolle të ndryshme sigurie si WPA2 apo edhe lloje të tjera të kriptimit si SSL.

AES vs ChaCha20

AES ka disa kufizime që llojet e tjera të enkriptimit janë përpjekur të plotësojnë.

Ndërsa AES është fantastike për shumicën e kompjuterëve modernë, është jo i integruar në telefonat apo tabletët tanë.

Kjo është arsyeja pse AES zakonisht zbatohet përmes softuerit (në vend të harduerit) në pajisjet mobile.

Megjithatë, zbatimi i softuerit të AES merr shumë jetëgjatësi të baterisë.

ChaCha20 përdor gjithashtu çelësa 256-bit. Ajo u zhvillua nga disa inxhinierë nga Google për të mbushur këtë boshllëk.

Përparësitë e ChaCha20:

- Më shumë miqësore me CPU-në

- Më e lehtë për t'u zbatuar

- Kërkon më pak energji

- Më i sigurt kundër sulmeve të cache-timing

- Është gjithashtu një çelës 256-bit

AES vs Twofish

Twofish ishte një nga finalistët në konkursin që qeveria mbajti për të zëvendësuar DE-të.

Në vend të blloqeve, Twofish përdor një rrjet Feistel. Kjo do të thotë se është një version i ngjashëm, por më kompleks i standardeve më të vjetra si DES.

Deri më sot Twofish mbetet i pathyer. Kjo është arsyeja pse shumë thonë se është më i sigurt se AES, duke marrë parasysh kërcënimet e mundshme që përmendëm më parë.

Dallimi kryesor është se AES ndryshon numrin e raundeve të kriptimit në varësi të gjatësisë së çelësit, ndërsa Twofish e mban atë në një konstante prej 16 raundesh.

Megjithatë, Twofish kërkon më shumë memorie dhe fuqi krahasuar me AES, që është rënia e tij më e madhe kur bëhet fjalë për përdorimin e pajisjeve kompjuterike celulare ose të nivelit të ulët.

FAQ

Përfundim

Nëse kriptimi AES 256 bit është mjaft i mirë për Agjencinë e Sigurisë Kombëtare, ne jemi më se të gatshëm të besojmë në sigurinë e saj.

Pavarësisht nga shumë teknologji të disponueshme sot, AES mbetet në krye të paketës. Është mjaft e mirë që çdo kompani ta përdorë për informacionin e saj top-sekret.

Referencat

- https://www.atpinc.com/blog/what-is-aes-256-encryption

- https://www.samiam.org/key-schedule.html

- https://www.youtube.com/watch?v=vFXgbEL7DhI

- https://digitalguardian.com/blog/social-engineering-attacks-common-techniques-how-prevent-attack

- https://www.consumer.ftc.gov/articles/how-recognize-and-avoid-phishing-scams