Qabaqcıl Şifrələmə Standartı (əvvəllər Rijndael kimi tanınır) məlumatı şifrələmə üsullarından biridir. O qədər təhlükəsizdir ki, hətta kobud qüvvə də onu sındıra bilməz. Bu qabaqcıl şifrələmə standartı Milli Təhlükəsizlik Agentliyi (NSA) tərəfindən onlayn bankçılıq da daxil olmaqla bir çox sənaye sahələrində istifadə olunur. Belə ki, AES Şifrələmə nədir və necə işləyir? Gəlin öyrənək!

Qısa xülasə: AES-256 Şifrələmə nədir? AES-256 şifrələməsi gizli mesajları və ya məlumatları görə bilməyən insanlardan qorumağın bir yoludur. AES-256 şifrələməsi qutunuzda yalnız çox xüsusi bir açarla açıla bilən super güclü kilidə sahib olmaq kimidir. Kilid o qədər möhkəmdir ki, sağ açar olmadan kimsə onu sındırıb qutunu açmaq çox çətin olardı.

AES Şifrələmə nədir?

AES günümüzün məlumat şifrələmə standartıdır. Təqdim etdiyi təhlükəsizlik və qorunma miqdarında misilsizdir.

Gəlin bunun nə olduğunu ayıraq edir. AES a

- Simmetrik açar şifrələməsi

- Blok şifrəsi

Simmetrik və Asimmetrik Şifrələmə

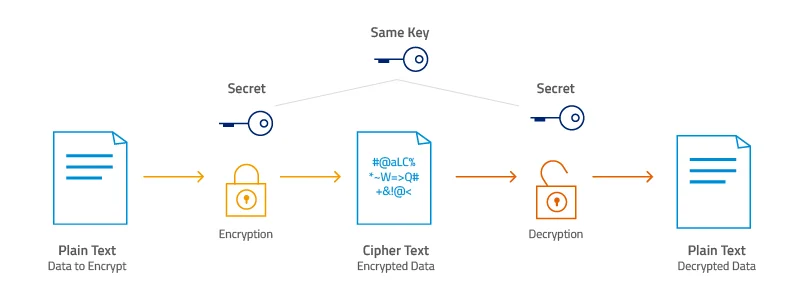

AES a simmetrikdir şifrələmə növü.

"Simmetrik" istifadə deməkdir həm şifrələmək, həm də deşifrə etmək üçün eyni açar məlumat Bundan əlavə, həm bu göndərən və qəbul edən Şifrəni açmaq üçün məlumatların bir nüsxəsi lazımdır.

Digər tərəfdən, asimmetrik əsas sistemlərdən istifadə a hər biri üçün fərqli açar iki prosesdən: şifrələmə və şifrənin açılması.

Birsimmetrik sistemlərin üstünlükləri AES kimidirlər asimmetrikdən daha sürətli olanlar. Bunun səbəbi simmetrik açar alqoritmləri tələb etməsidir daha az hesablama gücü.

Buna görə asimmetrik açarlar ən yaxşı şəkildə istifadə olunur xarici fayl köçürmələri. Simmetrik düymələr daha yaxşıdır daxili şifrələmə.

Blok Şifrə Nədir?

Bundan sonra, AES həm də texnologiya dünyasının adlandırdığı şeydir "blok şifrəsi."

Bu tip şifrə olduğu üçün ona “blok” deyilir şifrələnəcək məlumatları bölür (açıq mətn kimi tanınır) bloklar adlanan hissələrə bölünür.

Daha dəqiq desək, AES a istifadə edir 128 bitlik blok ölçüsü.

Bu o deməkdir ki, verilənlər a-ya bölünür dördə dörd massiv 16 baytdan ibarətdir. Hər bayt səkkiz bitdən ibarətdir.

Beləliklə, 16 baytı 8 bitə vurmaq a verir hər blokda cəmi 128 bit.

Bu bölgüdən asılı olmayaraq, şifrələnmiş məlumatların ölçüsü eyni qalır. Başqa sözlə, 128 bit açıq mətn 128 bit şifrəli mətn verir.

AES alqoritminin sirri

İndi papaqlarınızdan tutun, çünki burada maraqlı olur.

Joan Daemen və Vincent Rijmen istifadə etmək üçün parlaq qərar verdilər Əvəzetmə Permutasiya Şəbəkəsi (SPN) alqoritm.

SPN tətbiq etməklə işləyir şifrələmək üçün çoxlu açar genişlənməsi məlumat.

Başlanğıc açarı yaratmaq üçün istifadə olunur yeni açarlar seriyası "dəyirmi açarlar" adlanır.

Bu dəyirmi açarların necə yaradıldığını daha sonra öyrənəcəyik. Demək kifayətdir ki, bir neçə dəfə modifikasiya hər dəfə yeni bir dəyirmi açar yaradır.

Hər keçən dövrlə, məlumatlar getdikcə daha təhlükəsiz olur və şifrələməni pozmaq çətinləşir.

Niyə?

Çünki bu şifrələmə turları AES-i keçilməz edir! Sadəcə var çox raund ki, hakerlər onun şifrəsini açmaq üçün onu sındırmalıdırlar.

Bunu belə qoyun: Bir superkompüterin AES kodunu sındırmaq üçün kainatın ehtimal olunan yaşından daha çox il lazım olacaq.

Bu günə qədər AES praktiki olaraq təhlükədən azaddır.

Fərqli Açar Uzunluqları

Var AES şifrələmə açarlarının üç uzunluğu.

Hər bir düymə uzunluğu fərqli sayda mümkün düymə birləşməsinə malikdir:

- 128 bit açar uzunluğu: 3.4 x 1038

- 192 bit açar uzunluğu: 6.2 x 1057

- 256 bit açar uzunluğu: 1.1 x 1077

Bu şifrələmə metodunun açar uzunluğu fərqli olsa da, blok ölçüsü – 128 bit (və ya 16 bayt) - eyni qalır.

Niyə açar ölçüsündə fərq var? Hər şey praktikliyə aiddir.

Məsələn, bir proqramı götürək. AES 256 əvəzinə 128 bitlik AES istifadə edərsə, o, olacaq daha çox hesablama gücü tələb edir.

Praktiki effekt odur daha çox xam güc tələb edir batareyanızdan, beləliklə telefonunuz daha tez öləcək.

Beləliklə, AES istifadə edərkən 256 bit şifrələmədir qızıl standart, sadəcə gündəlik istifadə üçün mümkün deyil.

Qabaqcıl Şifrələmə Standartı (AES) Harada İstifadə olunur?

AES dünyanın ən etibarlı sistemlərindən biridir. Çox yüksək səviyyəli təhlükəsizliyə ehtiyacı olan bir çox sənaye sahələrində geniş şəkildə tətbiq edilmişdir.

Bu gün AES kitabxanaları da daxil olmaqla çoxsaylı proqramlaşdırma dilləri üçün yaradılmışdır C, C++, Java, Javascript və Python.

AES şifrələmə standartı müxtəlif tərəfindən də istifadə olunur fayl sıxma proqramları 7 Zip, WinZip və RAR daxil olmaqla, və disk şifrələmə sistemləri BitLocker və FileVault kimi; və NTFS kimi fayl sistemləri.

Ola bilsin ki, siz artıq fərqinə varmadan gündəlik həyatınızda istifadə edirsiniz!

AES mühüm vasitədir verilənlər bazası şifrələməsi və VPN sistemləri.

Birdən çox hesabınız üçün giriş məlumatlarınızı yadda saxlamaq üçün parol menecerlərinə etibar edirsinizsə, çox güman ki, siz artıq AES ilə qarşılaşmısınız!

WhatsApp və Facebook Messenger kimi istifadə etdiyiniz mesajlaşma proqramları? Bəli, bundan da istifadə edirlər.

Hətta video oyun kimi Grand Theft Auto IV hakerlərdən qorunmaq üçün AES istifadə edin.

AES təlimat dəsti inteqrasiya olunub bütün Intel və AMD prosessorları, buna görə də sizin kompüteriniz və ya noutbukunuz heç bir şey etmədən artıq quraşdırılmışdır.

Və əlbəttə ki, sizin proqramları unutmayaq bank maliyyənizi onlayn idarə etmək üçün yaradılmışdır.

AES şifrələməsinin necə işlədiyini öyrəndikdən sonra bunu edəcəksiniz daha asan nəfəs alın məlumatlarınızın etibarlı əllərdə olduğunu bilməklə!

AES Şifrələmə tarixi

AES cavab olaraq başladı ABŞ hökumətinin ehtiyaclar.

Hələ 1977-ci ildə federal qurumlar Data Şifrələmə Standartı (DES) onların əsas şifrələmə alqoritmi kimi.

Bununla belə, 1990-cı illərdə DES artıq kifayət qədər təhlükəsiz deyildi, çünki onu yalnız sındırmaq mümkün idi 22 saat.

Beləliklə, hökumət elan etdi ictimai rəqabət 5 ildən çox davam edən yeni bir sistem tapmaq.

The bu açıq prosesin faydası təqdim edilən şifrələmə alqoritmlərinin hər biri ictimai təhlükəsizliyə məruz qala bilərdi. Bu o demək idi ki, hökumət ola bilər 100% əmin ki, onların qalib sistemində arxa qapı yox idi.

Üstəlik, bir çox ağıl və göz iştirak etdiyi üçün hökumət şansını maksimum dərəcədə artırdı qüsurların müəyyən edilməsi və aradan qaldırılması.

Nəhayət, Rijndael şifrəsi (bugünkü Advanced Encryption Standard) çempion oldu.

Rijndael, onu yaradan iki belçikalı kriptoqrafın şərəfinə adlandırıldı. Vincent Rijmen və Joan Daemen.

2002-ci ildə idi Advanced Encryption Standard adlandırıldı və ABŞ Milli Standartlar və Texnologiya İnstitutu (NIST) tərəfindən nəşr edilmişdir.

NSA idarə etmək qabiliyyəti və təhlükəsizliyi üçün AES alqoritmini təsdiqlədi çox məxfi məlumatlar. BU AES-i xəritəyə yerləşdirdi.

O vaxtdan bəri, AES i olduşifrələmə üçün sənaye standartı.

Onun açıq təbiəti AES proqramının ola biləcəyini bildirir həm dövlət, həm də özəl, kommersiya və qeyri-kommersiya üçün istifadə olunur applications.

AES 256 necə işləyir?

Şifrələmə və şifrənin açılması müasir məlumat təhlükəsizliyinin əsas bloklarıdır.

Şifrələmə açıq mətnin şifrəli mətnə çevrilməsini əhatə edir, şifrənin açılması isə şifrəli mətnin yenidən açıq mətnə çevrilməsinin əks prosesidir.

Buna nail olmaq üçün şifrələmə alqoritmləri dövlət massivində işləyən əvəzetmə və dəyişdirmə əməliyyatları daxil olmaqla emal addımlarının kombinasiyasından istifadə edir.

Dövlət massivi bir sıra dəyirmi versiyalarla dəyişdirilir, raundların sayı şifrələmə açarının ölçüsü və alqoritmin bit blokunun ölçüsü ilə müəyyən edilir.

Şifrələmə açarı və deşifrə açarı şifrəli mətni yaratmaq üçün istifadə edilən şifrələmə açarı və orijinal açıq mətni yaratmaq üçün istifadə edilən şifrələmə açarı ilə məlumatları çevirmək üçün tələb olunur.

Qabaqcıl şifrələmə standartı (AES) açar cədvəlini yaratmaq üçün genişləndirmə prosesindən və məlumatların qorunmasına nail olmaq üçün bayt əvəzetmə və dəyişdirmə əməliyyatlarını ehtiva edən şəbəkə strukturundan istifadə edir.

İndiyə qədər biz bilirik ki, bu şifrələmə alqoritmləri qoruduğu məlumatı qarışdırır və onu təsadüfi qarışıqlığa çevirir.

Demək istəyirəm ki, bütün şifrələmənin əsas prinsipi is təhlükəsizlik açarından asılı olaraq hər bir məlumat vahidi fərqli biri ilə əvəz olunacaq.

Amma nə dəqiq AES şifrələməsini sənaye standartı sayılacaq qədər təhlükəsiz edir?

Prosesə Baxış

Müasir rəqəmsal əsrdə internet təhlükəsizliyi və məlumat təhlükəsizliyi həm fərdlər, həm də təşkilatlar üçün əsas prioritet halına gəlib.

Dünyadakı hökumətlər də öz həssas məlumatlarının qorunmasına böyük diqqət yetirir və bunun üçün müxtəlif təhlükəsizlik tədbirlərindən istifadə edirlər.

Belə tədbirlərdən biri istifadəçi məlumatlarını qorumaq üçün qabaqcıl şifrələmə üsullarının istifadəsidir.

Şifrələmə yalnız açarla deşifrə edilə bilən oxunmaz şifrə mətninə çevirməklə, istirahətdə və tranzitdə olan məlumatları qorumağa kömək edir.

Məlumatları qorumaq üçün şifrələmədən istifadə etməklə hökumətlər və digər təşkilatlar həssas məlumatların səhv əllərə keçsə belə, təhlükəsiz və məxfi qalmasını təmin edə bilərlər.

Şifrələmənin gücü müxtəlif amillərdən, məsələn, şifrə açarının uzunluğu, dövrlərin sayı və şifrənin təhlükəsizliyindən asılıdır.

İstər bayt verilənləri, istərsə də bit məlumatları olsun, şifrələmə məlumatların təhlükəsizliyini və məxfiliyini qorumaqda mühüm rol oynayır.

AES şifrələmə alqoritmi keçir çoxlu dövrə şifrələmə. Hətta bunun 9, 11 və ya 13 raundundan da keçə bilər.

Hər tur aşağıdakı eyni addımları əhatə edir.

- Məlumatları bloklara bölün.

- Əsas genişlənmə.

- Dəyirmi açar əlavə edin.

- Baytların dəyişdirilməsi/dəyişdirilməsi.

- Sətirləri dəyişdirin.

- Sütunları qarışdırın.

- Yenidən dəyirmi açar əlavə edin.

- Hər şeyi yenidən edin.

Son turdan sonra alqoritm bir əlavə turdan keçəcək. Bu dəstdə alqoritm 1-dən 7-ə qədər olan addımları yerinə yetirəcək savayı addım 6.

6-cı addımı dəyişdirir, çünki bu nöqtədə çox şey etməyəcəkdir. Unutmayın ki, bu proses artıq bir neçə dəfə keçib.

Beləliklə, 6-cı addımın təkrarlanması olardı lazımsız. Sütunları yenidən qarışdırmaq üçün lazım olan emal gücünün miqdarı, sadəcə olaraq, buna dəyər deyil artıq məlumatları əhəmiyyətli dərəcədə dəyişdirmir.

Bu nöqtədə məlumatlar artıq aşağıdakı mərhələlərdən keçəcək:

- 128 bitlik açar: 10 dövrə

- 192 bitlik açar: 12 dövrə

- 256 bitlik açar: 14 dövrə

Çıxış?

a random qarışıq simvollar toplusu AES açarı olmayan hər kəs üçün bunun mənası olmayacaq.

Dərin Baxış

İndi bu simmetrik blok şifrəsinin necə edildiyi barədə təsəvvürünüz var. Gəlin daha ətraflı danışaq.

Birincisi, bu şifrələmə alqoritmləri blokdan istifadə edərək ilkin açarı əlavə edir XOR (“eksklüziv və ya”) şifrəsi.

Bu şifrə bir əməliyyat daxil edilmişdir prosessor avadanlığı.

Sonra verilənlərin hər baytıdır əvəz başqası ilə.

bu MƏNZİL addım adlı əvvəlcədən müəyyən edilmiş cədvələ əməl edəcək Rijndaelin əsas cədvəli hər bir dəyişdirmənin necə edildiyini müəyyən etmək.

İndi bir dəstiniz var yeni 128-bit dəyirmi açarlar ki, artıq qarışıq məktublar qarışıqdır.

Üçüncüsü, keçməyin vaxtı gəldi AES şifrələməsinin birinci mərhələsi. Alqoritm ilkin açarı yeni dəyirmi düymələrə əlavə edəcək.

İndi sənin var ikinci təsadüfi şifrə.

Dördüncüsü, alqoritm hər baytı əvəz edir Rijndael S-box-a uyğun kodla.

İndi, vaxt gəldi sıraları dəyişdirin 4×4 massivindən.

- Birinci sıra olduğu yerdə qalır.

- İkinci sıra bir boşluq sola köçürülür.

- Üçüncü sıra iki boşluğa köçürülür.

- Nəhayət, dördüncü üç boşluq köçürülür.

Altıncısı, hər bir sütun əvvəlcədən təyin edilmiş matrislə vurulacaq ki, bu da sizə yenidən a verəcək yeni kod bloku.

Biz təfərrüata girməyəcəyik, çünki bu, tonlarla qabaqcıl riyaziyyat tələb edən son dərəcə mürəkkəb prosesdir.

Şifrənin sütunlarının qarışdırıldığını və başqa bir blok yaratmaq üçün birləşdirildiyini bilin.

Nəhayət, bloka dəyirmi açar əlavə edəcək (ilkin açar üçüncü addımda olduğu kimi).

Sonra, yaxalayın və etməli olduğunuz dövrlərin sayına əsasən təkrarlayın.

Proses bir neçə dəfə daha davam edir və sizə şifrəli mətni verir kökündən fərqlidir açıq mətndən.

Şifrəni açmaq üçün hər şeyi tərsinə edin!

AES şifrələmə alqoritminin hər bir mərhələsi mühüm funksiyaya xidmət edir.

Niyə Bütün Addımlar?

Hər raund üçün fərqli açardan istifadə etmək sizə daha mürəkkəb nəticə verir və istifadə etdiyiniz açarın ölçüsündən asılı olmayaraq məlumatlarınızı istənilən kobud güc hücumundan qoruyur.

Bayt əvəzetmə prosesi verilənləri qeyri-xətti şəkildə dəyişdirir. Bu gizlədir orijinal və şifrələnmiş arasındakı əlaqə content.

Sətirləri dəyişdirmək və sütunları qarışdırmaq olacaq məlumatları yaymaq. Köçürmə məlumatı üfüqi olaraq yayır, qarışdırma isə şaquli olaraq edir.

Baytları köçürməklə siz daha mürəkkəb şifrələmə əldə edəcəksiniz.

Nəticə bir inanılmaz dərəcədə mürəkkəb şifrələmə forması məxfi açarınız olmasa, bu sındırıla bilməz.

AES Şifrələmə Təhlükəsizdirmi?

Əgər prosesin təsviri sizi AES açarının gücünə inandırmaq üçün kifayət etmirsə, gəlin AES-in nə qədər təhlükəsiz olduğuna nəzər salaq.

Əvvəldə dediyimiz kimi, Milli Standartlar və Texnologiya İnstitutu (NIST) üç növ AES seçdi: 128-bit AES, 192-bit və 256-bit açarlar.

Hər bir növ hələ də eyni 128 bitlik bloklardan istifadə edir, lakin onlar 2 şeydə fərqlənirlər.

Açar uzunluğu

The ilk fərq bit düymələrinin hər birinin uzunluğunda yerləşir.

Ən uzun kimi, AES 256-bit şifrələmə ən güclüdür şifrələmə səviyyəsi.

Bunun səbəbi, 256 bitlik AES şifrələməsi üçün hakerin cəhd etməsini tələb etməsidir 2256 fərqli birləşmə doğru birinin daxil olmasını təmin etmək.

Bu rəqəmi vurğulamaq lazımdır astronomik cəhətdən böyükdür. Bu var cəmi 78 rəqəm!

Əgər siz hələ də onun nə qədər böyük olduğunu başa düşmürsünüzsə, gəlin bunu belə deyək. O qədər böyükdür ki eksponent olaraq böyük müşahidə olunan kainatdakı atomların sayından daha çoxdur.

Aydındır ki, milli təhlükəsizliyin və digər məlumatların qorunması maraqlarına görə, ABŞ hökuməti 128 və ya 256 bit şifrələmə prosesini tələb edir həssas məlumatlar üçün.

olan AES-256 açar uzunluğu 256 bit, ən böyük bit ölçüsünü dəstəkləyir və cari hesablama gücü standartlarına əsaslanan kobud qüvvə ilə praktiki olaraq qırılmazdır və bu, bu gün mövcud olan ən güclü şifrələmə standartına çevrilir.

| Açar ölçüsü | Mümkün birləşmələr |

| 1 bit | 2 |

| 2 bit | 4 |

| 4 bit | 16 |

| 8 bit | 256 |

| 16 bit | 65536 |

| 32 bit | 4.2 x 109 |

| 56 bit (DES) | 7.2 x 1016 |

| 64 bit | 1.8 x 1019 |

| 128 bit (AES) | 3.4 x 1038 |

| 192 bit (AES) | 6.2 x 1057 |

| 256 bit (AES) | 1.1 x 1077 |

Şifrələmə Turları

The ikinci fərq bu üç AES çeşidi arasında keçdiyi şifrələmə dövrlərinin sayındadır.

128-bit AES şifrələməsindən istifadə edir 10 tur, AES 192 istifadə edir 12 tur, və AES 256 istifadə edir 14 tur.

Yəqin ki, təxmin etdiyiniz kimi, nə qədər çox raund istifadə etsəniz, şifrələmə bir o qədər mürəkkəbləşir. Bu, əsasən AES 256-nı ən təhlükəsiz AES tətbiqi edir.

Catch

Daha uzun açar və daha çox dövrə daha yüksək performans və daha çox resurs/güc tələb edəcək.

AES 256 istifadə edir 40% daha çox sistem resursları AES 192-dən daha çox.

Buna görə 256-bit Qabaqcıl Şifrələmə standartı ən yaxşısıdır yüksək həssaslıq mühitləri, həssas məlumatlarla məşğul olan hökumət kimi.

Bunlar olduğu hallardır təhlükəsizlik sürət və ya gücdən daha vacibdir.

Hakerlər AES 256-nı qıra bilərmi?

The köhnə 56 bitlik DES açarı bir gündən az müddətdə sındırıla bilər. Amma AES üçün? alacaqdı milyardlarla ildir bu gün malik olduğumuz hesablama texnologiyasından istifadə edərək qırmaq.

Hakerlər hətta bu cür hücuma cəhd etmək axmaqlıq olardı.

Dediyimiz kimi, etiraf etməliyik heç bir şifrələmə sistemi tamamilə təhlükəsiz deyil.

AES-i araşdıran tədqiqatçılar daxil olmaq üçün bir neçə potensial yol tapdılar.

Təhdid №1: Əlaqəli Əsas Hücumlar

2009-cu ildə onlar mümkün əlaqəli açar hücumunu aşkar etdilər. Kobud güc əvəzinə bu hücumlar olacaq şifrələmə açarının özünü hədəfləyir.

Bu növ kriptoanaliz müxtəlif açarlardan istifadə edərək necə işlədiyini müşahidə edərək şifrəni sındırmağa çalışacaq.

Xoşbəxtlikdən, əlaqəli açar hücumdur yalnız bir təhlükə AES sistemlərinə. Bunun işləyə biləcəyi yeganə yol hakerin iki açar dəsti arasındakı əlaqəni bilməsi (və ya şübhələnməsi) ola bilər.

Əmin olun ki, kriptoqraflar bu hücumlardan sonra onların qarşısını almaq üçün AES açar cədvəlinin mürəkkəbliyini yaxşılaşdırdılar.

Təhdid №2: Bilinən əsas fərqləndirici hücum

Kobud gücdən fərqli olaraq, bu hücum a məlum açar şifrələmənin strukturunu deşifrə etmək.

Bununla belə, hack yalnız AES 128-in səkkiz turlu versiyasını hədəf aldı. standart 10-raund versiyası deyil. Bununla belə, bu böyük təhlükə deyil.

Təhdid №3: Yan Kanal Hücumları

Bu, AES-in üzləşdiyi əsas riskdir. Çalışmaqla işləyir istənilən məlumatı götürün sistem sızır.

Hakerlər dinləyə bilər səslər, elektromaqnit siqnalları, vaxt məlumatları və ya enerji istehlakı təhlükəsizlik alqoritmlərinin necə işlədiyini anlamağa çalışın.

Yan kanal hücumlarının qarşısını almağın ən yaxşı yoludur məlumat sızmasının aradan qaldırılması və ya sızan məlumatların maskalanması (əlavə elektromaqnit siqnalları və ya səsləri yaratmaqla).

Təhdid №4: Açarın aşkarlanması

Bunu aşağıdakıları etməklə sübut etmək kifayət qədər asandır:

- Güclü parollar

- Çox faktorlu identifikasiya

- Firewalllar

- Antivirus proqramı

Bundan əlavə, işçilərinizi öyrədin sosial mühəndislik və fişinq hücumlarına qarşı.

AES Şifrələməsinin Üstünlükləri

Şifrələməyə gəldikdə, açarın idarə edilməsi çox vacibdir. Məsələn, AES müxtəlif açar ölçülərindən istifadə edir, ən çox istifadə olunanlar 128, 192 və 256 bitdir.

Açar seçim prosesi təsadüfilik və gözlənilməzlik kimi bir sıra qaydalara əsaslanan təhlükəsiz açarın yaradılmasını əhatə edir.

Əlavə olaraq, şifrələmə açarları kimi tanınan şifrələmə açarları məlumatları şifrələmək və deşifrə etmək üçün istifadə olunur. Qabaqcıl şifrələmə prosesinə şifrələmə prosesi zamanı orijinal açardan yaradılan dəyirmi açar da daxildir.

Bununla belə, əsas bərpa hücumu və ya yan kanal hücumu şifrələmə sisteminin təhlükəsizliyini poza bilər.

Buna görə təhlükəsizlik sistemləri ən yüksək səviyyəli qorunma təmin etmək üçün tez-tez hərbi səviyyəli şifrələmə və çoxfaktorlu autentifikasiyadan istifadə edir.

AES-in şifrələmə prosesini başa düşmək nisbətən asandır. Bu imkan verir asan həyata keçirilməsi, həm də həqiqətən sürətli şifrələmə və deşifrə vaxtları.

Üstəlik, AES daha az yaddaş tələb edir digər şifrələmə növlərindən (məsələn, DES).

Nəhayət, əlavə təhlükəsizlik qatına ehtiyacınız olduqda, eAES-i müxtəlif təhlükəsizlik protokolları ilə asanlıqla birləşdirin WPA2 və ya hətta SSL kimi digər şifrələmə növləri kimi.

AES və ChaCha20

AES-in digər şifrələmə növlərinin doldurmağa çalışdığı bəzi məhdudiyyətləri var.

AES ən müasir kompüterlər üçün fantastik olsa da, odur telefonlarımıza və ya planşetlərimizə quraşdırılmayıb.

Buna görə də AES adətən mobil cihazlarda proqram təminatı (avadanlıq əvəzinə) vasitəsilə həyata keçirilir.

Bununla belə, AES-in proqram təminatı tətbiqi çox batareyanın ömrünü tutur.

ChaCha20 də 256 bitlik açarlardan istifadə edir. Bir neçə mühəndis tərəfindən hazırlanmışdır Google bu boşluğu doldurmaq üçün.

ChaCha20-nin üstünlükləri:

- Daha çox CPU dostu

- Tətbiq etmək daha asan

- Daha az güc tələb edir

- Keş vaxtı hücumlarına qarşı daha təhlükəsiz

- O, həmçinin 256 bitlik açardır

AES və Twofish

Twofish hökumətin DE-ləri əvəz etmək üçün keçirdiyi müsabiqənin finalçılarından biri idi.

Blokların əvəzinə Twofish Feistel şəbəkəsindən istifadə edir. Bu o deməkdir ki, bu, DES kimi köhnə standartların oxşar, lakin daha mürəkkəb versiyasıdır.

Bu günə qədər Twofish qırılmamış qalır. Buna görə də bir çoxları əvvəllər qeyd etdiyimiz potensial təhlükələri nəzərə alaraq AES-dən daha təhlükəsiz olduğunu söyləyirlər.

Əsas fərq ondadır ki, AES şifrələmə dövrələrinin sayını açar uzunluğundan asılı olaraq dəyişir, Twofish isə onu bir səviyyədə saxlayır. sabit 16 dövrə.

Bununla belə, Twofish daha çox yaddaş və güc tələb edir AES ilə müqayisədə, bu, mobil və ya aşağı səviyyəli hesablama cihazlarından istifadəyə gəldikdə onun ən böyük uğursuzluğudur.

FAQ

Nəticə

Əgər AES 256 bit şifrələmə Milli Təhlükəsizlik Agentliyi üçün kifayət qədər yaxşıdırsa, biz onun təhlükəsizliyinə etibar etməyə hazırıq.

Bu gün mövcud olan bir çox texnologiyalara baxmayaraq, AES paketin başında qalır. Hər hansı bir şirkətin öz gizli məlumatı üçün istifadə etməsi kifayət qədər yaxşıdır.

References

- https://www.atpinc.com/blog/what-is-aes-256-encryption

- https://www.samiam.org/key-schedule.html

- https://www.youtube.com/watch?v=vFXgbEL7DhI

- https://digitalguardian.com/blog/social-engineering-attacks-common-techniques-how-prevent-attack

- https://www.consumer.ftc.gov/articles/how-recognize-and-avoid-phishing-scams