Standar Enkripsi Lanjutan (sebelumnya dikenal sebagai Rijndael) adalah salah satu cara mengenkripsi informasi. Ini sangat aman sehingga kekerasan pun tidak mungkin bisa menghancurkannya. Standar enkripsi canggih ini digunakan oleh Badan Keamanan Nasional (NSA) bersama dengan berbagai industri, termasuk perbankan online. Jadi, apa itu Enkripsi AES dan bagaimana cara kerjanya? Ayo cari tahu!

Ringkasan singkat: Apa itu Enkripsi AES-256? Enkripsi AES-256 adalah cara menjaga keamanan pesan atau informasi rahasia dari orang-orang yang seharusnya tidak dapat melihatnya. Enkripsi AES-256 seperti memiliki kunci yang sangat kuat di kotak Anda yang hanya dapat dibuka dengan kunci yang sangat spesifik. Gemboknya sangat kuat sehingga akan sangat sulit bagi seseorang untuk memecahkannya dan membuka kotak tersebut tanpa kunci yang tepat.

Apa itu Enkripsi AES?

AES adalah standar enkripsi data saat ini. Ini tak tertandingi dalam jumlah keamanan dan perlindungan yang ditawarkannya.

Mari kita uraikan apa itu adalah. AES adalah

- Enkripsi kunci simetris

- Blok cipher

Enkripsi Simetris vs. Enkripsi Asimetris

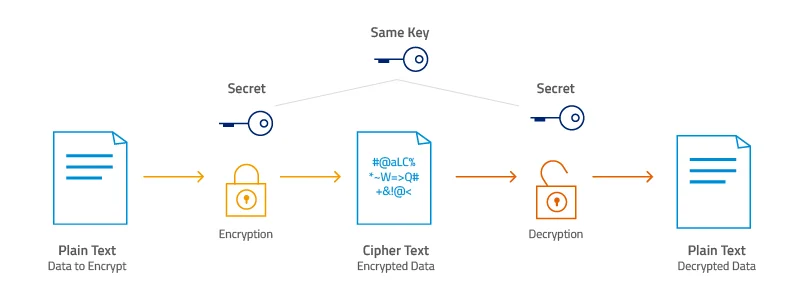

AES adalah simetris jenis enkripsi.

"Simetris" berarti menggunakan kunci yang sama untuk mengenkripsi dan mendekripsi informasi Selain itu, kedua itu pengirim dan penerima data membutuhkan salinannya untuk mendekripsi cipher.

Di sisi lain, asimetris sistem kunci menggunakan a kunci yang berbeda untuk masing-masing dari dua proses: enkripsi dan dekripsi.

Sebuahkeuntungan dari sistem simetris seperti AES mereka jauh lebih cepat daripada asimetris yang. Ini karena algoritma kunci simetris memerlukan daya komputasi yang lebih kecil.

Inilah sebabnya mengapa kunci asimetris paling baik digunakan untuk transfer file eksternal. Kunci simetris lebih baik untuk enkripsi internal.

Apa Itu Block Cipher?

Selanjutnya, AES juga disebut dunia teknologi sebagai "kode blok."

Disebut “block” karena jenis cipher ini membagi informasi yang akan dienkripsi (dikenal sebagai plaintext) menjadi bagian-bagian yang disebut blok.

Untuk lebih spesifik, AES menggunakan a ukuran blok 128-bit.

Ini berarti data dibagi menjadi larik empat kali empat berisi 16 byte. Setiap byte berisi delapan bit.

Oleh karena itu, 16 byte dikalikan dengan 8 bit menghasilkan a total 128 bit di setiap blok.

Terlepas dari divisi ini, ukuran data terenkripsi tetap sama. Dengan kata lain, 128 bit plaintext menghasilkan 128 bit ciphertext.

Rahasia Algoritma AES

Sekarang pegang topi Anda karena di sinilah menariknya.

Joan Daemen dan Vincent Rijmen membuat keputusan brilian untuk menggunakan Jaringan Permutasi Substitusi (SPN) algoritma.

SPN bekerja dengan menerapkan beberapa putaran ekspansi kunci untuk mengenkripsi Data.

Kunci awal digunakan untuk membuat serangkaian kunci baru disebut "kunci bulat".

Kita akan membahas lebih lanjut bagaimana kunci bulat ini dihasilkan nanti. Cukup untuk mengatakan bahwa, beberapa putaran modifikasi menghasilkan kunci putaran baru setiap saat.

Dengan setiap putaran, data menjadi lebih dan lebih aman dan menjadi lebih sulit untuk memecahkan enkripsi.

Mengapa?

Karena putaran enkripsi ini membuat AES tidak bisa ditembus! hanya ada terlalu banyak putaran bahwa hacker perlu menerobos untuk mendekripsi itu.

Begini: Sebuah superkomputer akan membutuhkan waktu bertahun-tahun lebih lama dari perkiraan usia alam semesta untuk memecahkan kode AES.

Sampai saat ini, AES praktis bebas dari ancaman.

Panjang Kunci yang Berbeda

Ada tiga panjang kunci enkripsi AES.

Setiap panjang kunci memiliki jumlah kemungkinan kombinasi tombol yang berbeda:

- Panjang kunci 128-bit: 3.4 x 1038

- Panjang kunci 192-bit: 6.2 x 1057

- Panjang kunci 256-bit: 1.1 x 1077

Sementara panjang kunci dari metode enkripsi ini bervariasi, ukuran bloknya – 128-bit (atau 16 byte) - tetap sama.

Mengapa perbedaan ukuran kunci? Ini semua tentang kepraktisan.

Mari kita ambil aplikasi misalnya. Jika menggunakan AES 256-bit, bukan AES 128, itu akan membutuhkan lebih banyak daya komputasi.

Efek praktisnya adalah membutuhkan lebih banyak daya mentah dari baterai Anda, sehingga ponsel Anda akan mati lebih cepat.

Jadi saat menggunakan enkripsi AES 256-bit adalah standar emas, itu hanya tidak layak untuk penggunaan sehari-hari.

Di mana Standar Enkripsi Lanjutan (AES) Digunakan?

AES adalah salah satu sistem paling tepercaya di dunia. Ini telah diadopsi secara luas di berbagai industri yang membutuhkan tingkat keamanan yang sangat tinggi.

Saat ini, perpustakaan AES telah dibuat untuk berbagai bahasa pemrograman termasuk C, C++, Java, Javascript, dan Python.

Standar enkripsi AES juga digunakan oleh berbagai program kompresi file termasuk 7 Zip, WinZip, dan RAR, dan sistem enkripsi disk seperti BitLocker dan FileVault; dan sistem file seperti NTFS.

Anda mungkin sudah menggunakannya dalam kehidupan sehari-hari tanpa Anda sadari!

AES adalah alat vital dalam enkripsi basis data dan VPN sistem.

Jika Anda mengandalkan pengelola kata sandi untuk mengingat kredensial masuk untuk beberapa akun Anda, kemungkinan besar, Anda sudah mengalami AES!

Aplikasi perpesanan yang Anda gunakan, seperti WhatsApp dan Facebook Messenger? Ya, mereka juga menggunakan ini.

Bahkan Video game 'like' Grand Theft Auto IV gunakan AES untuk menjaga dari peretas.

Satu set instruksi AES terintegrasi ke dalam semua prosesor Intel dan AMD, jadi PC atau laptop Anda sudah memilikinya tanpa Anda harus melakukan apa-apa.

Dan tentu saja, jangan lupakan aplikasi Anda bank dibuat untuk memungkinkan Anda mengelola keuangan Anda secara online.

Setelah Anda mengetahui cara kerja enkripsi AES, Anda akan bernafas lebih lega dengan pengetahuan bahwa informasi Anda ada di tangan yang aman!

Sejarah Enkripsi AES

AES dimulai sebagai tanggapan pemerintah AS kebutuhan.

Kembali pada tahun 1977, agen federal akan bergantung pada DStandar Enkripsi ata (DES) sebagai algoritma enkripsi utama mereka.

Namun, pada 1990-an, DES tidak lagi cukup aman karena hanya dapat dibobol 22 jam.

Jadi, pemerintah mengumumkan kompetisi publik untuk menemukan sistem baru yang bertahan lebih dari 5 tahun.

Grafik manfaat dari proses terbuka ini adalah bahwa setiap algoritme enkripsi yang dikirimkan dapat dikenakan keamanan publik. Ini berarti pemerintah bisa menjadi 100% pasti bahwa sistem kemenangan mereka tidak memiliki pintu belakang.

Selain itu, karena banyak pikiran dan mata terlibat, pemerintah memaksimalkan peluangnya untuk mengidentifikasi dan memperbaiki kekurangan.

AKHIRNYA, Cipher Rijndael (alias Standar Enkripsi Lanjutan saat ini) dinobatkan sebagai juara.

Rijndael dinamai dua kriptografer Belgia yang menciptakannya, Vincent Rijmen dan Joan Daemen.

Pada 2002, itu berganti nama menjadi Standar Enkripsi Tingkat Lanjut dan diterbitkan oleh Institut Standar dan Teknologi Nasional AS (NIST).

NSA menyetujui algoritma AES karena kemampuan dan keamanannya untuk menangani informasi rahasia. INI menempatkan AES di peta.

Sejak itu, AES telah menjadi istandar industri untuk enkripsi.

Sifatnya yang terbuka berarti perangkat lunak AES dapat digunakan untuk publik dan swasta, komersial dan nonkomersial aplikasi.

Bagaimana AES 256 Bekerja?

Enkripsi dan dekripsi adalah blok bangunan fundamental dari keamanan data modern.

Enkripsi melibatkan mengubah teks biasa menjadi teks sandi, sedangkan dekripsi adalah proses kebalikan dari mengubah teks sandi kembali menjadi teks biasa.

Untuk mencapai hal ini, algoritma enkripsi menggunakan kombinasi langkah-langkah pemrosesan, termasuk operasi substitusi dan permutasi, yang beroperasi pada susunan keadaan.

Array status dimodifikasi oleh serangkaian versi putaran, dengan jumlah putaran ditentukan oleh ukuran kunci enkripsi dan ukuran blok bit algoritme.

Kunci enkripsi dan kunci dekripsi diperlukan untuk mengubah data, dengan kunci enkripsi digunakan untuk menghasilkan ciphertext dan kunci dekripsi digunakan untuk menghasilkan plaintext asli.

Standar enkripsi lanjutan (AES) menggunakan proses perluasan untuk menghasilkan jadwal kunci, dan struktur jaringan yang mencakup substitusi byte dan operasi permutasi untuk mencapai perlindungan data.

Sejauh ini, kita tahu bahwa algoritme enkripsi ini mengacak informasi yang dilindunginya dan mengubahnya menjadi kekacauan acak.

Maksudku, prinsip dasar dari semua enkripsi is setiap unit data akan diganti dengan yang berbeda, tergantung pada kunci keamanannya.

Tapi apa persis membuat enkripsi AES cukup aman untuk dianggap sebagai standar industri?

Gambaran Umum Proses

Di era digital saat ini, keamanan internet dan keamanan data telah menjadi prioritas utama baik bagi individu maupun organisasi.

Pemerintah di seluruh dunia juga memberikan penekanan kuat pada perlindungan informasi sensitif mereka dan menggunakan berbagai tindakan keamanan untuk melakukannya.

Salah satu langkah tersebut adalah penggunaan teknik enkripsi canggih untuk melindungi data pengguna.

Enkripsi membantu melindungi data saat istirahat dan dalam perjalanan dengan mengubahnya menjadi teks sandi yang tidak dapat dibaca yang hanya dapat didekripsi dengan kunci.

Dengan menggunakan enkripsi untuk melindungi data, pemerintah dan organisasi lain dapat memastikan bahwa informasi sensitif tetap aman dan rahasia, meskipun jatuh ke tangan yang salah.

Kekuatan enkripsi bergantung pada berbagai faktor seperti panjang kunci cipher, jumlah putaran, dan keamanan cipher.

Apakah itu data byte atau data bit, enkripsi memainkan peran penting dalam menjaga keamanan dan kerahasiaan data.

Algoritma enkripsi AES melewati beberapa putaran enkripsi. Bahkan bisa melalui 9, 11, atau 13 putaran ini.

Setiap putaran melibatkan langkah-langkah yang sama di bawah ini.

- Bagilah data menjadi blok-blok.

- Ekspansi kunci.

- Tambahkan kunci bulat.

- Penggantian/penggantian byte.

- Pergeseran baris.

- Campur kolom.

- Tambahkan kunci bulat lagi.

- Lakukan semuanya lagi.

Setelah putaran terakhir, algoritma akan melalui satu putaran tambahan. Pada set ini, algoritma akan melakukan langkah 1 sampai 7 kecuali langkah 6.

Itu mengubah langkah ke-6 karena tidak akan berbuat banyak pada saat ini. Ingat itu sudah melalui proses ini berkali-kali.

Jadi, pengulangan langkah 6 adalah mubazir. Jumlah daya pemrosesan yang diperlukan untuk mencampur kolom lagi tidak sepadan tidak lagi secara signifikan mengubah data.

Pada titik ini, data telah melewati putaran berikut:

- Kunci 128-bit: 10 putaran

- Kunci 192-bit: 12 putaran

- Kunci 256-bit: 14 putaran

Hasil?

Sebuah random set karakter campur aduk itu tidak masuk akal bagi siapa pun yang tidak memiliki kunci AES.

Pandangan Mendalam

Anda sekarang memiliki gagasan tentang bagaimana cipher blok simetris ini dibuat. Mari kita bahas lebih detail.

Pertama, algoritma enkripsi ini menambahkan kunci awal ke blok menggunakan Sandi XOR ("eksklusif atau").

Cipher ini adalah sebuah operasi yang dibangun ke dalam perangkat keras prosesor.

Kemudian, setiap byte data adalah tersubstitusi dengan yang lain.

Kredensial mikro CRUCIAL langkah akan mengikuti tabel yang telah ditentukan yang disebut Jadwal kunci Rijndael untuk menentukan bagaimana setiap penggantian dilakukan.

Sekarang, Anda punya satu set kunci bulat 128-bit baru yang sudah berantakan huruf campur aduk.

Ketiga, saatnya untuk pergi melalui putaran pertama enkripsi AES. Algoritme akan menambahkan kunci awal ke kunci putaran baru.

Sekarang Anda punya Anda kedua sandi acak.

Keempat, algoritma menggantikan setiap byte dengan kode sesuai dengan Rijndael S-box.

Sekarang, saatnya untuk menggeser baris dari susunan 4x4.

- Baris pertama tetap di tempatnya.

- Baris kedua dipindahkan satu spasi ke kiri.

- Baris ketiga digeser menjadi dua spasi.

- Akhirnya, yang keempat dipindahkan tiga spasi.

Keenam, setiap kolom akan dikalikan dengan matriks yang telah ditentukan yang akan kembali memberi Anda blok kode baru.

Kami tidak akan merinci karena ini adalah proses yang sangat rumit yang membutuhkan banyak matematika tingkat lanjut.

Ketahuilah kolom cipher dicampur dan digabungkan untuk menghasilkan blok lain.

Akhirnya, itu akan menambahkan kunci bulat ke blok (seperti kunci awal pada langkah ketiga).

Kemudian, bilas dan ulangi berdasarkan jumlah putaran yang perlu Anda lakukan.

Proses berlanjut beberapa kali lagi, memberi Anda ciphertext itu sangat berbeda dari plainteks.

Untuk mendekripsi, lakukan semuanya secara terbalik!

Setiap tahap algoritma enkripsi AES memiliki fungsi penting.

Mengapa Semua Langkah?

Menggunakan kunci yang berbeda untuk setiap putaran memberi Anda hasil yang jauh lebih kompleks, menjaga keamanan data Anda dari serangan brute-force terlepas dari ukuran kunci yang Anda gunakan.

Proses substitusi byte memodifikasi data dengan cara nonlinier. Ini menyembunyikan hubungan antara yang asli dan yang dienkripsi konten.

Menggeser baris dan mencampur kolom akan menyebarkan data. Pergeseran menyebarkan data secara horizontal, sementara pencampuran melakukannya secara vertikal.

Dengan mentranspos byte, Anda akan mendapatkan enkripsi yang jauh lebih rumit.

Hasilnya adalah bentuk enkripsi yang sangat canggih yang tidak dapat diretas kecuali Anda memiliki kunci rahasia.

Apakah Enkripsi AES Aman?

Jika uraian kami tentang proses tidak cukup untuk membuat Anda percaya pada kekuatan kunci AES, mari selami seberapa aman AES itu.

Seperti yang kami katakan di awal, National Institute of Standards and Technology (NIST) memilih tiga jenis AES: Kunci AES 128-bit, 192-bit, dan 256-bit.

Setiap jenis masih menggunakan blok 128-bit yang sama, tetapi mereka berbeda dalam 2 hal.

Panjang Kunci

Grafik perbedaan pertama terletak pada panjang masing-masing kunci bit.

Sebagai yang terpanjang, AES Enkripsi 256-bit memberikan yang terkuat tingkat enkripsi.

Ini karena enkripsi AES 256-bit akan membutuhkan peretas untuk mencobanya 2256 kombinasi berbeda untuk memastikan yang benar disertakan.

Yang perlu kami tekankan adalah angka ini besar secara astronomis. Ini total 78 digit!

Jika Anda masih tidak mengerti seberapa besar itu, mari kita begini. Ini sangat besar eksponensial lebih besar daripada jumlah atom di alam semesta yang dapat diamati.

Jelas, demi melindungi keamanan nasional dan data lainnya, pemerintah AS membutuhkan proses enkripsi 128- atau 256-bit untuk data sensitif.

AES-256, yang memiliki panjang kunci 256 bit, mendukung ukuran bit terbesar dan praktis tidak dapat dipecahkan oleh kekuatan kasar berdasarkan standar daya komputasi saat ini, menjadikannya, hingga hari ini, standar enkripsi terkuat yang pernah ada.

| Ukuran kunci | Kemungkinan Kombinasi |

| 1 sedikit | 2 |

| 2 bit | 4 |

| 4 bit | 16 |

| 8 bit | 256 |

| 16 bit | 65536 |

| 32 bit | X 4.2 109 |

| 56 bit (DES) | X 7.2 1016 |

| 64 bit | X 1.8 1019 |

| 128 bit (AES) | X 3.4 1038 |

| 192 bit (AES) | X 6.2 1057 |

| 256 bit (AES) | X 1.1 1077 |

Putaran Enkripsi

Grafik perbedaan kedua antara ketiga varietas AES ini adalah jumlah putaran enkripsi yang dilaluinya.

Enkripsi AES 128-bit menggunakan 10 putaran, AES 192 menggunakan 12 putaran, dan AES 256 menggunakan 14 putaran.

Seperti yang mungkin sudah Anda duga, semakin banyak putaran yang Anda gunakan, semakin kompleks enkripsinya. Inilah yang menjadikan AES 256 implementasi AES paling aman.

Catch

Kunci yang lebih panjang dan lebih banyak putaran akan membutuhkan kinerja yang lebih tinggi dan lebih banyak sumber daya/daya.

AES 256 menggunakan 40% lebih banyak sumber daya sistem dari AES 192.

Inilah sebabnya mengapa standar Enkripsi Lanjutan 256-bit adalah yang terbaik untuk lingkungan dengan sensitivitas tinggi, seperti pemerintah dalam menangani data sensitif.

Ini adalah kasus-kasus di mana keamanan lebih penting daripada kecepatan atau kekuatan.

Bisakah Peretas Meretas AES 256?

Grafik tua Kunci DES 56-bit dapat dipecahkan dalam waktu kurang dari sehari. Tapi untuk AES? Itu akan memakan waktu miliaran tahun untuk istirahat menggunakan teknologi komputasi yang kita miliki saat ini.

Peretas akan bodoh bahkan mencoba jenis serangan ini.

Karena itu, kita harus mengakui tidak ada sistem enkripsi yang sepenuhnya aman.

Para peneliti yang telah melihat ke dalam AES telah menemukan beberapa cara potensial untuk masuk.

Ancaman #1: Serangan Kunci Terkait

Pada tahun 2009, mereka menemukan kemungkinan serangan kunci terkait. Alih-alih kekerasan, serangan ini akan menargetkan kunci enkripsi itu sendiri.

Kriptanalisis jenis ini akan mencoba memecahkan sandi dengan mengamati cara kerjanya menggunakan kunci yang berbeda.

Untungnya, serangan kunci terkait adalah hanya ancaman ke sistem AES. Satu-satunya cara itu bisa berhasil adalah jika peretas mengetahui (atau mencurigai) hubungan antara dua set kunci.

Yakinlah, kriptografer dengan cepat meningkatkan kompleksitas jadwal kunci AES setelah serangan ini untuk mencegahnya.

Ancaman #2: Serangan Pembeda dengan Kunci yang Dikenal

Tidak seperti brute force, serangan ini menggunakan kunci yang diketahui untuk menguraikan struktur enkripsi.

Namun, peretasan hanya menargetkan versi delapan putaran AES 128, bukan versi standar 10 putaran. Namun, ini bukan ancaman besar.

Ancaman #3: Serangan Saluran Samping

Ini adalah risiko utama yang dihadapi AES. Ia bekerja dengan mencoba untuk mengambil informasi apapun sistemnya bocor.

Peretas dapat mendengarkan suara, sinyal elektromagnetik, informasi waktu, atau konsumsi daya untuk mencoba dan mencari tahu bagaimana algoritma keamanan bekerja.

Cara terbaik untuk mencegah serangan saluran samping adalah dengan menghapus kebocoran informasi atau menutupi data yang bocor (dengan menghasilkan sinyal atau suara elektromagnetik ekstra).

Ancaman #4: Mengungkap Kuncinya

Ini cukup mudah untuk dibuktikan dengan melakukan hal berikut:

- Kata sandi yang kuat

- Otentikasi multifaktor

- Firewall

- Perangkat lunak antivirus

Bahkan, mendidik karyawan Anda terhadap rekayasa sosial dan serangan phishing.

Keuntungan Enkripsi AES

Dalam hal enkripsi, manajemen kunci sangat penting. AES, misalnya, menggunakan ukuran kunci yang berbeda, yang paling umum digunakan adalah 128, 192, dan 256 bit.

Proses pemilihan kunci melibatkan pembuatan kunci aman berdasarkan seperangkat aturan, seperti keacakan dan ketidakpastian.

Selain itu, kunci enkripsi, juga dikenal sebagai kunci penyandian, digunakan untuk mengenkripsi dan mendekripsi data. Proses enkripsi lanjutan juga menyertakan kunci bulat, yang dihasilkan dari kunci asli selama proses enkripsi.

Namun, serangan pemulihan kunci atau serangan saluran samping dapat membahayakan keamanan sistem enkripsi.

Inilah sebabnya mengapa sistem keamanan sering menggunakan enkripsi tingkat militer dan autentikasi multifaktor untuk memastikan tingkat perlindungan tertinggi.

Proses enkripsi AES relatif mudah dipahami. Hal ini memungkinkan untuk implementasi mudah, serta benar-benar waktu enkripsi dan dekripsi yang cepat.

Selain itu, AES membutuhkan lebih sedikit memori daripada jenis enkripsi lainnya (seperti DES).

Terakhir, kapan pun Anda membutuhkan lapisan keamanan ekstra, Anda dapat edengan mudah menggabungkan AES dengan berbagai protokol keamanan seperti WPA2 atau bahkan jenis enkripsi lainnya seperti SSL.

AES vs ChaCha20

AES memiliki beberapa batasan yang coba diisi oleh jenis enkripsi lain.

Sementara AES fantastis untuk sebagian besar komputer modern, itu tidak terpasang di ponsel atau tablet kami.

Inilah sebabnya mengapa AES biasanya diimplementasikan melalui perangkat lunak (bukan perangkat keras) pada perangkat seluler.

Namun, implementasi perangkat lunak AES menghabiskan terlalu banyak masa pakai baterai.

ChaCha20 juga menggunakan kunci 256-bit. Ini dikembangkan oleh beberapa insinyur dari Google untuk mengisi celah ini.

Keuntungan dari ChaCha20:

- Lebih ramah CPU

- Lebih mudah diimplementasikan

- Membutuhkan lebih sedikit daya

- Lebih aman terhadap serangan waktu cache

- Ini juga merupakan kunci 256-bit

AES vs Dua Ikan

Twofish menjadi salah satu finalis dalam kompetisi yang diadakan pemerintah untuk menggantikan DEs.

Alih-alih blok, Twofish menggunakan jaringan Feistel. Ini berarti ini adalah versi standar lama yang serupa tetapi lebih kompleks seperti DES.

Hingga hari ini, Twofish tetap utuh. Inilah mengapa banyak yang mengatakan lebih aman daripada AES, mengingat potensi ancaman yang kami sebutkan sebelumnya.

Perbedaan utama adalah bahwa AES memvariasikan jumlah putaran enkripsi tergantung pada panjang kunci, sementara Twofish menyimpannya pada konstan 16 putaran.

Namun, Twofish membutuhkan lebih banyak memori dan daya dibandingkan dengan AES, yang merupakan kejatuhan terbesarnya dalam hal menggunakan perangkat komputasi seluler atau kelas bawah.

FAQ

Kesimpulan

Jika enkripsi AES 256 bit cukup baik untuk Badan Keamanan Nasional, kami sangat percaya pada keamanannya.

Terlepas dari banyak teknologi yang tersedia saat ini, AES tetap menjadi yang teratas. Ini cukup baik untuk digunakan perusahaan mana pun untuk informasi rahasia mereka.

Referensi

- https://www.atpinc.com/blog/what-is-aes-256-encryption

- https://www.samiam.org/key-schedule.html

- https://www.youtube.com/watch?v=vFXgbEL7DhI

- https://digitalguardian.com/blog/social-engineering-attacks-common-techniques-how-prevent-attack

- https://www.consumer.ftc.gov/articles/how-recognize-and-avoid-phishing-scams