WordPress је првобитно лансирана као платформа за блоговање која је много касније постала комплетно веб решење какво је данас за продавнице е-трговине, блогове, сајтове са вестима и апликације на нивоу предузећа. Ова еволуција од WordPress донео је многе промене у њено језгро и учинио га стабилнијим и сигурнијим од претходних верзија. У овом посту ћемо покрити најчешћи WordPress сигурносне рањивости, заједно са корацима које можете предузети да бисте обезбедили и заштитили своје WordPress сајт.

Кључне Такеаваис:

Разумевање и решавање најчешћих рањивости у WordPress је кључно за власнике сајтова да заштите своје веб локације од потенцијалних претњи.

Чланак истиче шест уобичајених WordPress рањивости: напади грубе силе, СКЛ ињекције, малвер, скриптовање на више локација, ДДоС напади и застарели WordPress/ПХП верзије.

WordPress безбедност је процес који је у току. Редовно ажурирање WordPress језгро, теме и додаци су од суштинског значаја како би се осигурало да се безбедносне закрпе одмах примењују.

јер WordPress је платформа отвореног кода што значи да свако може допринети њеним основним функционалностима. Ова флексибилност је била од користи и за програмери који су развили теме и додаци и крајњи корисник који их користи за додавање функционалности својим WordPress сајтова.

Ова отвореност, међутим, поставља нека озбиљна питања у вези са безбедношћу платформе која се не могу занемарити.

Ово није мана у самом систему, већ у структури на којој је изграђен и с обзиром на то колико је то важно, WordPress безбедносни тим ради даноноћно како би платформа била безбедна за крајње кориснике.

Рекавши да као крајњи корисник не можемо једноставно да се ослонимо на његов подразумевани безбедносни механизам јер правимо много промена инсталирањем разних додаци и теме за наше WordPress сајт које могу створити рупе у закону да би их хакери искористили.

У овом чланку ћемо истражити разне WordPress сигурносне рањивости и научиће како да их избегне и поправи да би остали безбедни!

Чувајте своју веб локацију безбедном и безбедном уз помоћ Суцури моћних алата и наменског тима за подршку. Уз континуирано праћење, свакодневна ажурирања и гарантовано уклањање малвера, можете веровати да је ваша веб локација у добрим рукама.

Преглед садржаја

WordPress Рањивости и безбедносни проблеми

WordPress безбедност је витална брига за власнике сајтова и власнике веб локација. Разумевање и обраћање WordPress Безбедносна питања и рањивости су од кључне важности за одржавање безбедног присуства на мрежи. Као власник сајта, важно је да будете свесни потенцијалних безбедносних проблема и да предузмете одговарајуће мере безбедности да бисте заштитили своју веб локацију.

Једно од уобичајених безбедносних питања врти се око логин страницу, које могу бити мета злонамерних актера који покушавају да неовлашћено приступе користећи податке за пријаву добијене на различите начине. Имплементација безбедносних функција као што су двострука аутентикација спровођење јаких комбинација лозинки може значајно побољшати безбедност веб странице.

Редовно ажурирање WordPress језгро, додатке и теме такође је од суштинског значаја да се осигура да се безбедносне закрпе примењују брзо. Поред тога, власници сајтова би требало да размотре имплементацију безбедносне додатке и конфигурисање WordPress конфигурациони фајл да додатно појача мере безбедности.

Усвајањем ових најбољих пракси и коришћењем уграђених безбедносних функција WordPress, власници сајтова могу да ојачају своје веб локације од потенцијалних безбедносних пропуста и обезбеде робустан безбедносни оквир веб локација.

Видећемо свако питање и његово решење једно по једно.

- Бруте Форце Аттацк

- СКЛ Ињецтион

- malware

- Цросс-Сите Сцриптинг

- ДДоС Аттацк

- Опен Соурце ЦМС

- Стар WordPress и ПХП верзије

1. Бруте Форце Аттацк

Лаички речено, Бруте Форце Аттацк укључује вишеструку приступ покушаја и грешке користећи стотине комбинација да погодите право корисничко име или лозинку. Ово се ради помоћу моћних алгоритама и речника који погађају лозинку користећи неку врсту контекста.

Ову врсту напада је тешко извести, али је и даље један од популарних напада на који се изводе WordPress сајтови. Подразумевано, WordPress не блокира корисника да покуша са више неуспешних покушаја који омогућавају човеку или боту да испроба хиљаде комбинација у секунди.

Како спречити и поправити нападе грубе силе

Избегавање грубе силе је прилично једноставно. Све што треба да урадите је да креирате јаку лозинку која укључује велика слова, мала слова, бројеве и специјалне знакове јер сваки знак има различите АСЦИИ вредности и било би тешко погодити дугу и сложену лозинку. Избегавајте коришћење лозинке као што је јохнниКСНУМКС or вхатсмипассворд.

Такође, интегришите аутентификацију са два фактора да бисте потврдили аутентичност корисника који се двапут пријављују на вашу веб локацију. Аутентификација са два фактора је одличан додатак за коришћење.

Такође можете уложити додатни напор да своју веб локацију држите иза заштитног зида веб апликације (ВАФ). Можете користити лидере индустрије као што су Суцури да бисте поставили потпуну заштиту вашег веб-сајта путем заштитног зида.

2. СКЛ ињекција

Један од најстаријих хакова у књизи веб хаковања је убацивање СКЛ упита да утиче на или потпуно уништи базу података користећи било који веб образац или поље за унос.

Након успешног упада, хакер може да манипулише МиСКЛ базом података и врло вероватно добије приступ вашој WordPress администратора или једноставно промените његове акредитиве ради даљег оштећења.

Овај напад обично изводе аматери до осредњи хакери који углавном тестирају своје хакерске способности.

Како спречити и поправити СКЛ ињекцију

Коришћењем додатка можете да идентификујете да ли је ваша веб локација била жртва СКЛ Ињецтион или не. Можете користити ВПСцан or Суцури СитеЦхецк да то проверим.

Такође, ажурирајте свој WordPress као и било коју тему или додатак за који мислите да може да изазове проблеме. Проверите њихову документацију и посетите њихове форуме подршке да бисте пријавили такве проблеме како би могли да развију закрпу.

3. Злонамерни софтвер

Злонамерни код се убризгава у WordPress кроз заражену тему, застарели додатак или скрипту. Овај код може да извуче податке са ваше веб локације, као и да убаци злонамерни садржај који може остати непримећен због своје дискретне природе.

Злонамерни софтвер може да изазове благу до озбиљну штету ако се не поступа на време. Понекад цела WordPress сајт мора бити поново инсталиран јер је утицао на језгро. Ово такође може повећати трошкове вашем хостингу јер се велика количина података преноси или се хостује на вашој веб локацији.

Како спречити и поправити малвер

Обично се злонамерни софтвер пробија кроз заражене додатке и нулте теме. Препоручљиво је преузимати теме само са поузданих ресурса који не садрже злонамерни садржај.

Сигурносни додаци попут Суццури или ВордФенце се може користити за покретање потпуног скенирања и поправљање малвера. У најгорем случају консултујте се са а WordPress стручњак.

4. Цросс-Сите Сцриптинг

Jedan od најчешћи напади is Цросс-Сите Сцриптинг такође познат као КССС напад. У овој врсти напада, нападач учитава злонамерни ЈаваСцрипт код који када се учита на страни клијента почиње да прикупља податке и евентуално их преусмерава на друге злонамерне сајтове који утичу на корисничко искуство.

Како спречити и поправити КССС скриптовање на више локација

Да би се избегао овај тип напада, користи се одговарајућа провера ваљаности података широм WordPress сајту. Користите дезинфекцију излаза да бисте осигурали да се убацује прави тип података. Додаци као што су Спречите КССС рањивост такође се може користити.

5. Систем за управљање садржајем отвореног кода

Као ЦМС, WordPress омогућава власницима сајтова да лако објављују, организују и мењају садржај, што га чини атрактивним избором за власнике веб локација у различитим индустријама. Међутим, важно је бити свестан потенцијалних рањивости које се могу појавити приликом коришћења WordPress.

Једна таква рањивост укључује изворни код и ПХП код који се користи за изградњу WordPress сајтови. Злонамерни актери могу покушати да искористе рањивости у коду како би добили неовлашћени приступ веб локацијама или осетљивим информацијама. Да бисте ублажили ове ризике, кључно је применити јаке мере безбедности, као што је коришћење безбедне акредитиве за пријављивање и робусне комбинације лозинки.

Поред тога, заштита од СКЛ ињекција је неопходна. Ови напади циљају поља за унос корисника, покушавајући да манипулишу упитима базе података и добију неовлашћени приступ осетљивим подацима. Редовно ажурирање и закрпе WordPress језгро, додатке и теме је још један кључни корак у одржавању безбедног WordPress окружење. Сигурносни додаци може да обезбеди додатни слој заштите активним праћењем и блокирањем потенцијалних претњи.

Требало би и да власници сајтова обратите пажњу на конфигурациони фајл, осигуравајући да су постављена одговарајућа безбедносна подешавања. Предузимајући ове мере предострожности и држећи се на опрезу, власници сајтова могу да заштите корисничке налоге, медијске датотеке и целокупну безбедност својих WordPress ЦМС.

6. ДДоС напад

Свако ко је прегледао мрежу или управља веб-сајтом можда је наишао на злогласни ДДоС напад.

Дистрибутед Дениал оф Сервице (ДДоС) је побољшана верзија Ускраћивања услуге (ДоС) у којој се велики број захтева упућује веб серверу што га чини спорим и на крају руши.

ДДоС се извршава помоћу једног извора, док је ДДоС организовани напад који се изводи преко више машина широм света. Сваке године се милиони долара троше због овог озлоглашеног напада на безбедност на вебу.

Како спречити и поправити ДДоС нападе

ДДоС нападе је тешко спречити коришћењем конвенционалних техника. Веб домаћини играју важну улогу у штитећи своје WordPress сајт од таквих напада.

На пример, добављач хостинга у облаку којим управља Цлоудваис управља безбедношћу сервера и означава све сумњиво пре него што може да изазове било какву штету на веб локацији клијента.

7. Застарело WordPress & ПХП верзије

застарео WordPress верзије склонији су да буду погођени безбедносном претњом. Временом хакери пронађу начин да искористе његову срж и на крају изведу напад на сајтове који још увек користе застареле верзије.

Из истог разлога, WordPress тим објављује закрпе и новије верзије са ажурираним сигурносним механизмима. Трчање старије верзије ПХП-а може изазвати проблеме са некомпатибилношћу. Као WordPress ради на ПХП-у, потребна му је ажурирана верзија да би исправно функционисао.

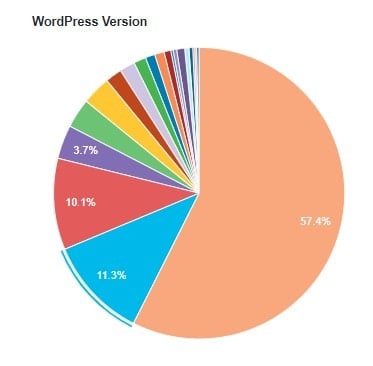

По WordPressзванична статистика, 100% корисника и даље користе различите старије верзије WordPress.

Док само 100% of WordPress сајтови раде на најновијој верзији ПХП-а.

Како спречити и поправити застарело WordPress & ПХП верзије

Овај је лак. Увек треба да ажурирате своје WordPress инсталацију на најновију верзију.

Уверите се да увек користите најновију верзију (не заборавите да увек направите резервну копију пре надоградње). Што се тиче надоградње ПХП-а, након што сте тестирали свој WordPress сајт за компатибилност, можете променити верзију ПХП-а.

Про врх: Коришћење безбедносног додатка као што је Суцури може спречити горе наведене рањивости. Топло га препоручујем.

FAQ

Завршне мисли

Упознали смо се са разним WordPress рањивости и њихова могућа решења. Вреди напоменути да ажурирање игра суштинску улогу у одржавању WordPress безбедност нетакнут.

А када приметите било какву необичну активност, дигните се на прсте и почните да копате док не пронађете проблем јер ови безбедносни ризици могу да изазову штету у хиљадама долара.