Standard Advanced Encryption Standard (ranije poznat kao Rijndael) je jedan od načina šifriranja informacija. Toliko je siguran da ga ni gruba sila ne bi mogla slomiti. Ovaj napredni standard enkripcije koristi Nacionalna sigurnosna agencija (NSA) zajedno sa više industrija, uključujući internet bankarstvo. dakle, šta je AES enkripcija i kako to funkcionira? Saznajmo!

Kratak sažetak: Šta je AES-256 enkripcija? AES-256 enkripcija je način čuvanja tajnih poruka ili informacija od ljudi koji ih ne bi trebali vidjeti. AES-256 enkripcija je kao da imate super jaku bravu na kutiji koja se može otvoriti samo vrlo specifičnim ključem. Brava je toliko jaka da bi bilo veoma teško da je neko razbije i otvori kutiju bez pravog ključa.

Šta je AES enkripcija?

AES je današnji standard za šifriranje podataka. Nema premca po količini sigurnosti i zaštite koju nudi.

Hajde da razjasnimo šta je to je. AES je a

- Šifriranje simetričnog ključa

- Blok šifra

Simetrično naspram asimetričnog šifriranja

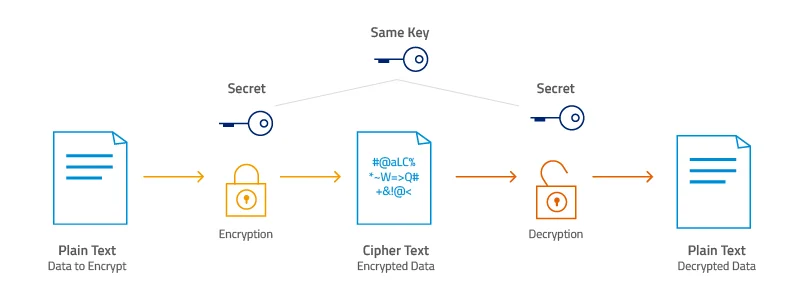

AES je a simetrično tip enkripcije.

“Simetrično” znači da koristi isti ključ za šifriranje i dešifriranje informacije Štaviše, oba u pošiljaoca i primaoca podataka potrebna je njihova kopija za dešifriranje šifre.

S druge strane, asimetrično ključni sistemi koriste a različit ključ za svaki od dva procesa: enkripcije i dešifriranja.

Aprednost simetričnih sistema kao AES jesu mnogo brže od asimetričnog one. To je zato što algoritmi simetričnog ključa zahtijevaju manje računarske snage.

Zbog toga se najbolje koriste asimetrični ključevi eksterni prenos datoteka. Simetrični tasteri su bolji za interna enkripcija.

Šta su blok šifre?

Zatim, AES je takođe ono što svet tehnologije naziva a "blok šifra."

Zove se "blok" jer je ova vrsta šifre dijeli informacije koje treba šifrirati (poznat kao otvoreni tekst) u sekcije koje se nazivaju blokovi.

Da budemo precizniji, AES koristi a 128-bitna veličina bloka.

To znači da su podaci podijeljeni na a niz četiri po četiri koji sadrži 16 bajtova. Svaki bajt sadrži osam bitova.

Dakle, 16 bajtova pomnoženih sa 8 bitova daje a ukupno 128 bita u svakom bloku.

Bez obzira na ovu podelu, veličina šifriranih podataka ostaje ista. Drugim riječima, 128 bitova otvorenog teksta daje 128 bitova šifriranog teksta.

Tajna AES algoritma

Sada držite svoje šešire jer evo gdje postaje zanimljivo.

Joan Daemen i Vincent Rijmen su donijeli briljantnu odluku da koriste Mreža zamjenske permutacije (SPN) algoritam.

SPN radi primjenom više rundi proširenja ključa za šifriranje podataka.

Početni ključ se koristi za kreiranje a serija novih ključeva nazivaju "okrugli ključevi".

Kasnije ćemo saznati više o tome kako se ovi okrugli ključevi generiraju. Dovoljno je reći da višestruki krugovi modifikacije svaki put generiraju novi ključ.

Sa svakim prolaznim krugom, podaci postaju sve sigurniji i postaje sve teže razbiti enkripciju.

Zašto?

Zato što ove runde šifriranja čine AES neprobojnim! Postoje samo previše rundi da hakeri moraju da probiju da bi je dešifrovali.

Recite to ovako: Superkompjuteru bi trebalo više godina od pretpostavljene starosti svemira da probije AES kod.

Do danas, AES je praktično bez prijetnji.

Različite dužine ključeva

Oni su tri dužine AES ključeva za šifrovanje.

Svaka dužina ključa ima različit broj mogućih kombinacija tipki:

- 128-bitna dužina ključa: 3.4 x 1038

- 192-bitna dužina ključa: 6.2 x 1057

- 256-bitna dužina ključa: 1.1 x 1077

Dok dužina ključa ove metode šifriranja varira, veličina njenog bloka – 128 bita (ili 16 bajtova) – ostaje ista.

Zašto razlika u veličini ključa? Sve je u praktičnosti.

Uzmimo za primjer aplikaciju. Ako koristi 256-bitni AES umjesto AES 128, hoće zahtijevaju više računarske snage.

Praktični efekat je da hoće zahtijevaju više sirove energije iz baterije, tako da će se vaš telefon brže ugasiti.

Dakle, dok koristite AES 256-bitnu enkripciju je ono zlatni standard, jednostavno nije izvodljivo za svakodnevnu upotrebu.

Gdje se koristi napredni standard šifriranja (AES)?

AES je jedan od najpouzdanijih sistema na svijetu. Široko je prihvaćen u više industrija kojima je potreban izuzetno visok nivo sigurnosti.

Danas su AES biblioteke kreirane za brojne programske jezike, uključujući C, C++, Java, Javascript i Python.

AES standard šifriranja također koriste različiti programi za kompresiju datoteka uključujući 7 Zip, WinZip i RAR, i sistemi za šifrovanje diska kao što su BitLocker i FileVault; i sistem datoteka poput NTFS.

Možda ste ga već koristili u svom svakodnevnom životu, a da niste primijetili!

AES je vitalni alat u enkripcija baze podataka i VPN sistemi.

Ako se oslanjate na menadžere lozinki da zapamte vaše akreditive za prijavu na više naloga, vjerovatno ste već naišli na AES!

Te aplikacije za razmjenu poruka koje koristite, kao što su WhatsApp i Facebook Messenger? Da, koriste i ovo.

čak video igrice kao Grand Theft Auto IV koristite AES za zaštitu od hakera.

AES skup instrukcija je integriran sve Intel i AMD procesore, tako da ga vaš računar ili laptop već ima ugrađen, a da vi ne morate ništa da radite.

I naravno, ne zaboravimo vaše aplikacije banka kreiran da vam omogući da upravljate svojim finansijama na mreži.

Nakon što saznate kako funkcionira AES enkripcija, znat ćete disati mnogo lakše uz saznanje da su Vaši podaci u sigurnim rukama!

Istorija AES enkripcije

AES je počeo kao odgovor američke vlade potrebe.

Davne 1977. godine, savezne agencije će se oslanjati na Data standard šifriranja (DES) kao njihov primarni algoritam šifriranja.

Međutim, do 1990-ih, DES više nije bio dovoljno siguran jer se mogao samo provaliti 22 sati.

Dakle, Vlada je objavila a javni konkurs pronaći novi sistem koji je trajao više od 5 godina.

The koristi od ovog otvorenog procesa je da svaki od dostavljenih algoritama šifriranja može biti podvrgnut javnoj sigurnosti. To je značilo da bi vlada mogla biti 100% sigurno da njihov pobednički sistem nije imao backdoor.

Štaviše, budući da je bilo uključeno više umova i očiju, vlada je maksimizirala svoje šanse identifikovanje i popravljanje nedostataka.

KONAČNO, the Rijndael šifra (aka današnji Advanced Encryption Standard) okrunjena je za šampiona.

Rijndael je dobio ime po dvojici belgijskih kriptografa koji su ga kreirali, Vincent Rijmen i Joan Daemen.

U 2002. godini bilo je preimenovan u Advanced Encryption Standard a objavio je američki nacionalni institut za standarde i tehnologiju (NIST).

NSA je odobrila AES algoritam zbog njegove sposobnosti i sigurnosti rukovanja strogo poverljive informacije. OVO je stavilo AES na mapu.

Od tada, AES je postao iindustrijski standard za enkripciju.

Njegova otvorena priroda znači da AES softver može biti koristi se i za javne i privatne, komercijalne i nekomercijalne aplikacije.

Kako AES 256 radi?

Šifriranje i dešifriranje su osnovni gradivni blokovi moderne sigurnosti podataka.

Šifriranje uključuje transformaciju otvorenog teksta u šifrirani tekst, dok je dešifriranje obrnuti proces transformacije šifriranog teksta natrag u otvoreni tekst.

Da bi se to postiglo, algoritmi šifriranja koriste kombinaciju koraka obrade, uključujući operacije zamjene i permutacije, koje rade na nizu stanja.

Niz stanja je modificiran nizom okruglih verzija, pri čemu je broj rundi određen veličinom ključa za šifriranje i veličinom bitnog bloka algoritma.

Ključ za šifriranje i ključ za dešifriranje su potrebni za transformaciju podataka, pri čemu se ključ za šifriranje koristi za generiranje šifriranog teksta i ključ za dešifriranje koji se koristi za generiranje originalnog otvorenog teksta.

Napredni standard šifriranja (AES) koristi proces proširenja za generiranje rasporeda ključeva i mrežnu strukturu koja uključuje zamjenu bajtova i operacije permutacije za postizanje zaštite podataka.

Za sada znamo da ovi algoritmi za šifriranje šifriraju informacije koje štite i pretvaraju ih u nasumični nered.

Mislim, osnovni princip svih enkripcija is svaka jedinica podataka će biti zamijenjena drugom, ovisno o sigurnosnom ključu.

Ali šta tačno čini AES enkripciju dovoljno sigurnom da se smatra industrijskim standardom?

Pregled procesa

U današnjem digitalnom dobu, internet sigurnost i sigurnost podataka postali su glavni prioritet i za pojedince i za organizacije.

Vlade širom svijeta također stavljaju snažan naglasak na zaštitu svojih osjetljivih informacija i za to koriste različite sigurnosne mjere.

Jedna takva mjera je korištenje naprednih tehnika šifriranja za zaštitu korisničkih podataka.

Šifriranje pomaže u zaštiti podataka u mirovanju i u prijenosu tako što ih pretvara u nečitljiv šifrirani tekst koji se može dešifrirati samo ključem.

Korištenjem enkripcije za zaštitu podataka, vlade i druge organizacije mogu osigurati da osjetljive informacije ostanu sigurne i povjerljive, čak i ako padnu u pogrešne ruke.

Jačina enkripcije zavisi od različitih faktora kao što su dužina ključa šifre, broj rundi i sigurnost šifre.

Bilo da se radi o bajt podacima ili bitnim podacima, enkripcija igra ključnu ulogu u održavanju sigurnosti i povjerljivosti podataka.

AES algoritam enkripcije prolazi više rundi enkripcije. Može čak proći kroz 9, 11 ili 13 rundi ovoga.

Svaki krug uključuje iste korake u nastavku.

- Podijelite podatke u blokove.

- Ključno proširenje.

- Dodajte okrugli ključ.

- Zamjena/zamjena bajtova.

- Pomaknite redove.

- Pomiješajte kolone.

- Ponovo dodajte okrugli ključ.

- Uradite sve iznova.

Nakon posljednje runde, algoritam će proći još jedan krug. U ovom skupu, algoritam će uraditi korake od 1 do 7 osim korak 6.

To mijenja 6. korak jer u ovom trenutku ne bi učinio mnogo. Zapamtite da je već prošao kroz ovaj proces više puta.

Dakle, ponavljanje koraka 6 bi bilo suvišan. Količina procesorske snage koja bi bila potrebna da se kolone ponovo pomiješaju jednostavno se ne isplati više ne mijenjaju značajno podatke.

U ovom trenutku, podaci će već prošli kroz sljedeće krugove:

- 128-bitni ključ: 10 rundi

- 192-bitni ključ: 12 rundi

- 256-bitni ključ: 14 rundi

Izlaz?

do random skup zbrkanih znakova to neće imati smisla nikome ko nema AES ključ.

Dubinski pogled

Sada imate ideju kako je napravljena ova simetrična blok šifra. Idemo detaljnije.

Prvo, ovi algoritmi šifriranja dodaju početni ključ u blok pomoću XOR (“isključivo ili”) šifra.

Ova šifra je an rad ugrađen u procesorski hardver.

Tada je svaki bajt podataka zamijenjen sa drugom.

ovo CRUCIAL korak će pratiti unaprijed određenu tabelu pod nazivom Rijndaelov glavni raspored da odredite kako se svaka zamjena vrši.

Sada, imate set novi 128-bitni okrugli ključevi koji su već zbrka od zbrkanih pisama.

Treće, vrijeme je da prođemo kroz prvi krug AES enkripcije. Algoritam će dodati početni ključ novim okruglim ključevima.

Sada imate svoje drugi nasumična šifra.

Četvrto, algoritam zamjenjuje svaki bajt sa kodom prema Rijndael S-boxu.

Vrijeme je da to učinite pomeriti redove niza 4×4.

- Prvi red ostaje tamo gdje je.

- Drugi red se pomera jedan razmak ulevo.

- Treći red je pomeren na dva prostora.

- Konačno, četvrti se pomjera za tri mjesta.

Šesto, svaka kolona će biti pomnožena sa unapred definisanom matricom koja će vam opet dati a novi blok koda.

Nećemo ulaziti u detalje jer je ovo izuzetno komplikovan proces koji zahteva mnogo napredne matematike.

Samo znajte da su stupci šifre pomiješani i kombinovani da se dobije još jedan blok.

Konačno, on će dodati okrugli ključ u blok (slično kao što je početni ključ bio u trećem koraku).

Zatim isperite i ponovite na osnovu broja krugova koje trebate napraviti.

Proces se nastavlja još nekoliko puta, dajući vam šifrirani tekst radikalno drugačiji iz otvorenog teksta.

Da biste ga dešifrovali, uradite sve u obrnutom smeru!

Svaka faza algoritma AES enkripcije ima važnu funkciju.

Zašto svi koraci?

Korištenje različitog ključa za svaki krug daje vam mnogo složeniji rezultat, čuvajući vaše podatke od bilo kakvog napada grubom silom, bez obzira na veličinu ključa koji koristite.

Proces zamjene bajtova mijenja podatke na nelinearan način. Ovo se krije odnos između originalnog i šifrovanog sadržaj.

Pomeranje redova i mešanje kolona će proširiti podatke. Pomicanjem se podaci distribuiraju horizontalno, dok miješanje to čini okomito.

Transponiranjem bajtova dobit ćete mnogo složeniju enkripciju.

Rezultat je neverovatno sofisticiran oblik enkripcije koji se ne može hakovati osim ako nemate tajni ključ.

Da li je AES enkripcija sigurna?

Ako naš opis procesa nije dovoljan da vas natjera da povjerujete u moć AES ključa, hajde da zaronimo u to koliko je AES siguran.

Kao što smo rekli na početku, Nacionalni institut za standarde i tehnologiju (NIST) odabrao je tri vrste AES-a: 128-bitni AES, 192-bitni i 256-bitni ključevi.

Svaki tip i dalje koristi iste 128-bitne blokove, ali se razlikuju u 2 stvari.

Dužina ključa

The prva razlika leži u dužini svakog od bitnih ključeva.

kao najduži, AES 256-bitna enkripcija pruža najjaču nivo enkripcije.

To je zato što bi 256-bitna AES enkripcija zahtijevala da haker pokuša 2256 različitih kombinacija kako bi se osiguralo da je ono pravo uključeno.

Moramo naglasiti da je ovaj broj astronomski velika. To je ukupno 78 cifara!

Ako još uvek ne razumete koliko je to veliko, recimo to ovako. Toliko je veliko da jeste eksponencijalno veće nego broj atoma u vidljivom univerzumu.

Očigledno, u interesu zaštite nacionalne sigurnosti i drugih podataka, američka vlada zahtijeva 128- ili 256-bitni proces enkripcije za osjetljive podatke.

AES-256, koji ima a dužina ključa od 256 bita, podržava najveću veličinu bita i praktično je neraskidiv grubom silom na osnovu trenutnih standarda računarske snage, što ga čini, od danas, najjačim standardom šifriranja koji postoji.

| Veličina ključa | Moguće kombinacije |

| 1 bit | 2 |

| 2 bita | 4 |

| 4 bita | 16 |

| 8 bita | 256 |

| 16 bita | 65536 |

| 32 bita | 4.2 x 109 |

| 56 bita (DES) | 7.2 x 1016 |

| 64 bita | 1.8 x 1019 |

| 128 bita (AES) | 3.4 x 1038 |

| 192 bita (AES) | 6.2 x 1057 |

| 256 bita (AES) | 1.1 x 1077 |

Runde enkripcije

The druga razlika između ove tri AES varijante je u broju rundi enkripcije kroz koje prolazi.

Koristi se 128-bitna AES enkripcija 10 runde, AES 192 koristi 12 runde, i koristi AES 256 14 runde.

Kao što ste verovatno pogodili, što više rundi koristite, šifrovanje postaje složenije. To je uglavnom ono što čini AES 256 najsigurnijom AES implementacijom.

The Catch

Duži ključ i više rundi će zahtijevati veće performanse i više resursa/snage.

AES 256 koristi 40% više sistemskih resursa nego AES 192.

Zbog toga je najbolji standard 256-bitnog naprednog šifriranja okruženja visoke osetljivosti, poput vlade kada se bavi osjetljivim podacima.

To su slučajevi kada sigurnost je važnija od brzine ili snage.

Mogu li hakeri da razbiju AES 256?

The Stari 56-bitni DES ključ mogao bi biti razbijen za manje od jednog dana. Ali za AES? Trebalo bi milijarde godina razbiti koristeći računarsku tehnologiju koju danas imamo.

Hakeri bi bili glupi da čak i pokušaju ovu vrstu napada.

S obzirom na to, moramo priznati nijedan sistem šifriranja nije potpuno siguran.

Istraživači koji su istraživali AES pronašli su nekoliko potencijalnih načina da uđu.

Prijetnja #1: Srodni napadi na ključ

2009. godine otkrili su mogući napad povezanim ključem. Umjesto grube sile, ovi napadi će ciljati sam ključ za šifriranje.

Ova vrsta kriptoanalize će pokušati da razbije šifru posmatrajući kako ona funkcioniše koristeći različite ključeve.

Srećom, napad na povezani ključ jeste samo pretnja na AES sisteme. Jedini način na koji to može funkcionirati je ako haker zna (ili sumnja) odnos između dva seta ključeva.

Budite sigurni, kriptografi su brzo poboljšali složenost rasporeda AES ključeva nakon ovih napada kako bi ih spriječili.

Prijetnja #2: Poznati ključ razlikovnog napada

Za razliku od grube sile, ovaj napad je koristio a poznati ključ da dešifruje strukturu enkripcije.

Međutim, hak je ciljao samo verziju AES 128 od osam rundi, nije standardna verzija od 10 rundi. Kako god, ovo nije velika prijetnja.

Prijetnja #3: Napadi bočnim kanalima

Ovo je glavni rizik sa kojim se AES suočava. Djeluje tako što pokušava pokupi sve informacije sistem curi.

Hakeri mogu da slušaju zvukove, elektromagnetne signale, informacije o vremenu ili potrošnju energije da pokušamo shvatiti kako sigurnosni algoritmi rade.

Najbolji način da spriječite napade bočnim kanalima je otklanjanje curenja informacija ili maskiranje procurelih podataka (generisanjem dodatnih elektromagnetnih signala ili zvukova).

Prijetnja #4: Otkrivanje ključa

Ovo je dovoljno lako dokazati tako što ćete uraditi sljedeće:

- Jake lozinke

- Višefaktorska autentifikacija

- Zaštitni zidovi

- Antivirusni softver

Štaviše, edukujte svoje zaposlene protiv socijalnog inženjeringa i phishing napada.

Prednosti AES enkripcije

Kada je u pitanju šifriranje, upravljanje ključevima je ključno. AES, na primjer, koristi različite veličine ključeva, a najčešće korišteni su 128, 192 i 256 bita.

Proces odabira ključa uključuje generiranje sigurnog ključa na osnovu skupa pravila, kao što su slučajnost i nepredvidljivost.

Osim toga, ključevi za šifriranje, također poznati kao ključevi za šifriranje, koriste se za šifriranje i dešifriranje podataka. Napredni proces šifriranja također uključuje okrugli ključ, koji se generiše iz originalnog ključa tokom procesa šifriranja.

Međutim, napad vraćanja ključa ili napad sa strane kanala može ugroziti sigurnost sistema šifriranja.

Zbog toga sigurnosni sistemi često koriste vojnu šifru i višefaktorsku autentifikaciju kako bi osigurali najviši nivo zaštite.

Proces šifriranja AES-a je relativno lak za razumijevanje. Ovo omogućava laka implementacija, kao i stvarno brzo vrijeme šifriranja i dešifriranja.

Štaviše, AES zahtijeva manje memorije nego druge vrste enkripcije (poput DES).

Konačno, kad god vam je potreban dodatni sloj sigurnosti, možete ejednostavno kombinirati AES sa raznim sigurnosnim protokolima kao što je WPA2 ili čak druge vrste enkripcije kao što je SSL.

AES protiv ChaCha20

AES ima neka ograničenja koja su druge vrste enkripcije pokušale ispuniti.

Iako je AES fantastičan za većinu modernih računara, jeste nisu ugrađeni u naše telefone ili tablete.

Zbog toga se AES obično implementira putem softvera (umjesto hardvera) na mobilnim uređajima.

Međutim, softverska implementacija AES-a traje previše vremena baterije.

ChaCha20 takođe koristi 256-bitne ključeve. Razvilo ga je nekoliko inženjera iz Google da popuni ovu prazninu.

Prednosti ChaCha20:

- Pogodniji za CPU

- Lakše za implementaciju

- Zahtijeva manje energije

- Sigurniji od napada keš vremena

- To je također 256-bitni ključ

AES protiv Twofish

Twofish je bio jedan od finalista takmičenja koje je vlada organizovala da zameni DE.

Umjesto blokova, Twofish koristi Feistelovu mrežu. To znači da je to slična, ali složenija verzija starijih standarda kao što je DES.

Do danas, Twofish ostaje neprekinut. Zbog toga mnogi kažu da je sigurniji od AES-a, s obzirom na potencijalne prijetnje koje smo ranije spomenuli.

Glavna razlika je u tome što AES mijenja broj rundi enkripcije ovisno o dužini ključa, dok ga Twofish drži na konstanta od 16 krugova.

Međutim, Twofish zahtijeva više memorije i snage u poređenju sa AES-om, što je njegov najveći pad kada je u pitanju korišćenje mobilnih ili računarskih uređaja niže klase.

FAQ

zaključak

Ako je AES 256-bitna enkripcija dovoljno dobra za Agenciju za nacionalnu sigurnost, više smo nego spremni vjerovati u njenu sigurnost.

Uprkos mnogim tehnologijama dostupnim danas, AES ostaje na vrhu paketa. Dovoljno je dobro da bilo koja kompanija koristi za svoje tajne informacije.

reference

- https://www.atpinc.com/blog/what-is-aes-256-encryption

- https://www.samiam.org/key-schedule.html

- https://www.youtube.com/watch?v=vFXgbEL7DhI

- https://digitalguardian.com/blog/social-engineering-attacks-common-techniques-how-prevent-attack

- https://www.consumer.ftc.gov/articles/how-recognize-and-avoid-phishing-scams